مایکروسافت یک آسیبپذیری مهم در ویندوز را که به هکرها اجازه میداد حقوق مدیریت را به حسابهای دیگر منتقل کنند، از دست داد

2 دقیقه خواندن

به روز شده در

صفحه افشای ما را بخوانید تا بدانید چگونه می توانید به MSPoweruser کمک کنید تا تیم تحریریه را حفظ کند ادامه مطلب

گزارش جدیدی که توسط سباستین کاسترو، کارشناس امنیت سایبری کلمبیایی به اشتراک گذاشته شده است، جزئیات تکان دهنده ای را در مورد یک آسیب پذیری حیاتی در ویندوز فاش می کند. کاسترو جزئیاتی را در مورد این آسیبپذیری به اشتراک گذاشت که به هکرها اجازه میدهد حقوق Admin را به حسابهای دیگر منتقل کنند.

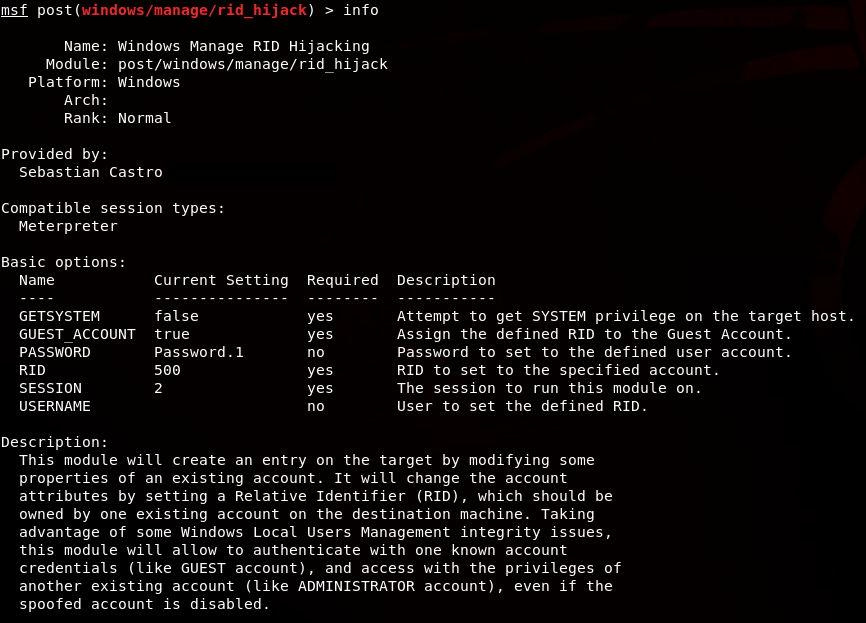

طبق CSL، این آسیبپذیری از زمان ویندوز XP وجود دارد و اجازه میدهد حقوق مدیران به حسابهای دلخواه منتقل شود. کاسترو ماژول Metasploit را خودش نوشت تا این آسیبپذیری را آزمایش و نشان دهد.

بنابراین تصمیم گرفتم یک ماژول Metasploit بنویسم، با در نظر گرفتن مرجع پست enable_support_account ماژول که توسط همکار و دوست من سانتیاگو دیاز توسعه داده شده است. این ماژول از هسته آسیب پذیری ذکر شده در مرجع بالا سوء استفاده می کند، اما محدود به کار در آن است. XP/2003 نسخه ویندوز، با تغییر یک توصیفگر امنیتی از support_388945a0 حساب داخلی

با این حال، rid_hijack ماژول این حمله را با هر حساب موجود روی قربانی خودکار می کند. آن را می توان در یافت post/windows/manage/rid_hijack.

- سباستین کاسترو

هنگامی که ماژول تنظیم شد، کاسترو آن را بر روی چندین سیستم عامل از جمله ویندوز XP، ویندوز سرور 2003، ویندوز 8.1 و ویندوز 10 آزمایش کرد. او همچنین توضیح داد که چگونه کل فرآیند کار می کند و به هکرها اجازه می دهد تا تمام حقوق مدیریت را از یک دستگاه انتقال دهند. حساب مدیر به حساب مهمان.

صرف نظر از نسخه از XP، ویندوز از مدیریت حساب امنیتی (SAM) برای ذخیره توصیفگرهای امنیتی کاربران محلی و حسابهای داخلی استفاده میکند. همانطور که در نحوه کار اصول امنیتی ذکر شده است، هر حساب دارای یک RID اختصاص داده شده است که آن را شناسایی می کند. ایستگاههای کاری ویندوز و سرورها، متفاوت از کنترلکنندههای دامنه، بیشتر قسمتهای این دادهها را در کلید HKLM\SAM\SAM\Domains\Account\Users ذخیره میکنند که برای دسترسی به امتیازات SYSTEM نیاز دارد.

- سباستین کاسترو

نکته تاسف بار این است که حدود 10 ماه پیش گزارشی از سوی این شرکت برای مایکروسافت ارسال شد اما هرگز پاسخی دریافت نکرد. این به آنها اجازه میدهد تا آسیبپذیری را پس از یک دوره زمانی مشخص افشا کنند. با این حال، گونتر متولد شد، اخیراً گزارش شده است که انطباق خط اصلی Group Policy Object ممکن است از وقوع هک در یک موقعیت واقعی جلوگیری کند. با این حال، ما هنوز منتظر انتشار بیانیه رسمی مایکروسافت هستیم.