اخطار: ویژگیهای بررسی املای پیشرفته Edge، Chrome را فعال نکنید

4 دقیقه خواندن

منتشر شده در

صفحه افشای ما را بخوانید تا بدانید چگونه می توانید به MSPoweruser کمک کنید تا تیم تحریریه را حفظ کند ادامه مطلب

اگر از ویژگیهای بهبودیافته املا استفاده میکنید لبه و کروم، وقت آن است که آنها را ترک کنید زیرا یک گزارش جدید نشان می دهد که این قابلیت می تواند در واقع داده های فرم شما را برای غول های فناوری صاحب مرورگرهای مذکور ارسال کند. (از طریق رایانه رایانه)

با توجه به شرکت امنیتی جاوا اسکریپت به نام otto-js، این زمانی اتفاق می افتد که ویژگی بررسی املای پیشرفته Chrome (chrome://settings/?search=Enhanced+Spell+Check) و افزونه مرورگر مایکروسافت ویرایشگر املا و دستور زبان Edge به صورت دستی توسط کاربران فعال می شوند. با این وجود، توجه داشته باشید که هر دو مرورگر دارای غلطگیر املای اولیه خود هستند که بهطور پیشفرض فعال هستند، اما خطر امنیتی ایجاد نمیکنند، زیرا رفتاری مانند ویژگیهای بهبودیافته ندارند.

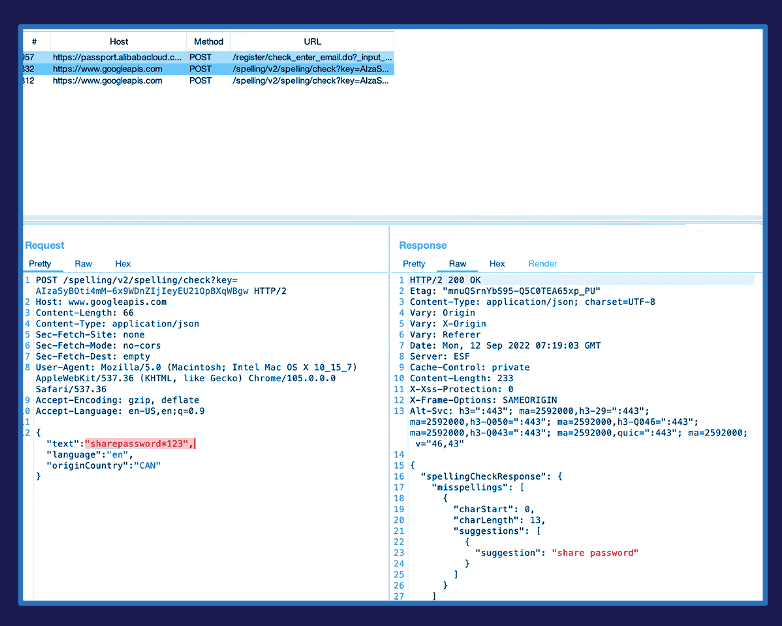

هنگامی که این ویژگی فعال می شود، می تواند داده ها را به مایکروسافت و گوگل ارسال کند. اطلاعاتی که ارسال میشود بستگی به فرمی دارد که در وبسایتهای خاصی پر میکنید، به این معنی که هرچه اطلاعات بیشتری را به اشتراک بگذارید و فیلدهای فرم را پر کنید، با فعال شدن ویژگیهای بهبودیافته بررسی املا، دادههای بیشتری برای شرکتها ارسال میشود. به عنوان مثال، وب سایتی که در حال بازدید از آن هستید ممکن است از شما بخواهد اطلاعات شناسایی شخصی (PII) خود را ارائه دهید، مانند نام کامل، آدرس خانه، آدرس ایمیل، شماره تامین اجتماعی، شماره پاسپورت، شماره گواهینامه رانندگی، شماره کارت اعتباری، تاریخ تولد، و بیشتر. بدتر از آن، طبق گفته تیم تحقیقاتی otto-js، گذرواژههای شما میتوانند به مایکروسافت و گوگل نیز منتقل شوند و این فرآیند را «جک املا» نامیدهاند که «یک اصل امنیتی اساسی «نیاز به دانستن» را نقض میکند و میتواند به عنوان یک امر در نظر گرفته شود. نقض حریم خصوصی."

جاش سامیت، یکی از بنیانگذاران و مدیر ارشد فناوری otto JavaScript Security، در حین آزمایش تشخیص رفتارهای اسکریپت شرکت، این کشف را به اشتراک گذاشت: «اگر "نمایش رمز عبور" فعال باشد، این ویژگی حتی رمز عبور شما را به سرورهای شخص ثالث آنها ارسال می کند. در حین تحقیق برای نشت داده ها در مرورگرهای مختلف، ما ترکیبی از ویژگی هایی را یافتیم که پس از فعال شدن، به طور غیرضروری داده های حساس را در معرض اشخاص ثالثی مانند گوگل و مایکروسافت قرار می دهند. نکته نگران کننده این است که فعال کردن این ویژگی ها چقدر آسان است و اکثر کاربران بدون اینکه متوجه شوند در پس زمینه چه اتفاقی می افتد، این ویژگی ها را فعال می کنند.

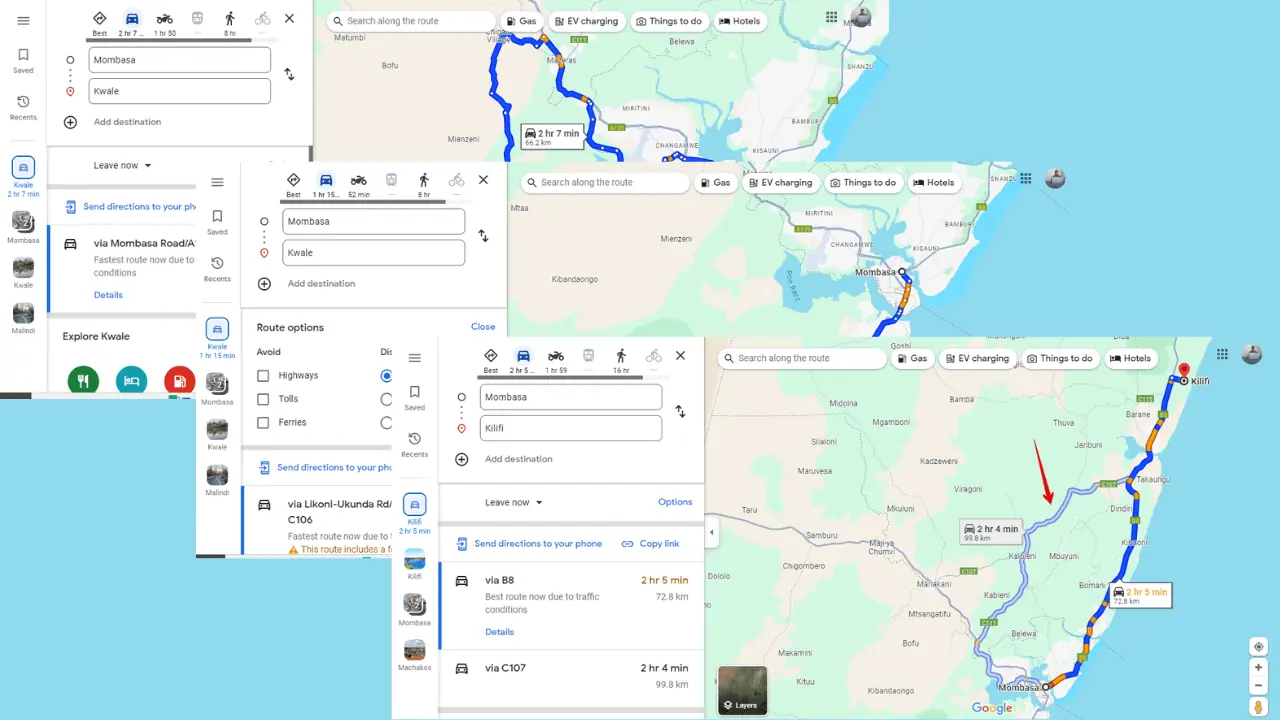

تا زمانی که از اج و کروم استفاده میکنید و ویژگیهای پیشرفتهی بررسی املای آنها کار میکند، جک املا میتواند در همه وبسایتها اتفاق بیفتد. برای اثبات آن، otto-js نحوه ورود آنها به حساب ابری Alibaba شرکت با استفاده از اطلاعات کاربری (مخصوصاً رمز عبور) را که بعداً به Google ارسال شد، به اشتراک گذاشت. علاوه بر این، otto-js یک نمایش ویدئویی را به اشتراک گذاشت که نشان میدهد چگونه spell-jacking زیرساختهای ابری شرکت، از جمله سرورها، پایگاههای داده، حسابهای ایمیل شرکتی و مدیران رمز عبور را در معرض دید قرار میدهد.

otto-js میافزاید: «این ویدیو از یک سناریوی رایج در محل کار استفاده میکند تا نشان دهد که چقدر آسان است که ویژگیهای بررسی املای پیشرفته مرورگر را فعال کنید و چگونه یک کارمند میتواند شرکت را بدون اینکه بداند، افشا کند.» "بیشتر CISOها از این که بدانند اعتبار اداری شرکت آنها ناخواسته در متن روشن با شخص ثالثی به اشتراک گذاشته شده است، به شدت نگران خواهند شد."

شرکت امنیتی جاوا اسکریپت بیشتر بر نام شرکت ها و خدماتی که ممکن است تحت تأثیر این مشکل قرار گیرند، تأکید کرد. این شامل Alibaba – Cloud Service، Office 365 و Google Cloud – Secret Manager است. AWS – Secrets Manager و LastPass در ابتدا در لیست قرار گرفتند، اما otto-js گفت که هر دو "در حال حاضر به طور کامل این مشکل را کاهش داده اند."

به غیر از دست نخورده و غیرفعال نگه داشتن قابلیت بررسی املای پیشرفته کروم و افزونه مرورگر ویرایشگر املا و دستور زبان Edge، otto-js گفت که راههای دیگری وجود دارد که میتوان از مشکل غلطگیری املا توسط شرکتها از طریق افزودن عبارت Spellcheck=false جلوگیری کرد.

otto-js پیشنهاد میکند: «شرکتها میتوانند خطر اشتراکگذاری PII مشتریان خود را با افزودن «spellcheck=false» به همه فیلدهای ورودی کاهش دهند، اگرچه این میتواند مشکلاتی را برای کاربران ایجاد کند. از طرف دیگر، میتوانید آن را فقط به فیلدهای فرم با دادههای حساس اضافه کنید. شرکتها همچنین میتوانند قابلیت «نمایش رمز عبور» را حذف کنند. این مانع از spell-jacking نمی شود، اما از ارسال رمزهای عبور کاربر جلوگیری می کند. شرکت ها همچنین می توانند از نرم افزارهای امنیتی سمت کلاینت مانند otto-js برای نظارت و کنترل اسکریپت های شخص ثالث استفاده کنند.

این شرکت امنیتی گفت که معلوم نیست داده های منتقل شده به مایکروسافت و گوگل ذخیره می شوند یا اینکه چگونه مدیریت می شوند. مایکروسافت هنوز هیچ نظری در مورد آن منتشر نکرده است، اما یکی از سخنگویان گوگل به BleepingComputer گفت که "گوگل آن را به هیچ هویت کاربری متصل نمی کند و فقط آن را به طور موقت در سرور پردازش می کند."