بهترین ابزار هک برای ویندوز - 10 گزینه قدرتمند

9 دقیقه خواندن

به روز شده در

صفحه افشای ما را بخوانید تا بدانید چگونه می توانید به MSPoweruser کمک کنید تا تیم تحریریه را حفظ کند ادامه مطلب

آیا به دنبال بهترین ابزار هک ویندوز برای بررسی سیستم های امنیتی مشتریان و سرورهای خود هستید؟ جستجوی شما در اینجا به پایان می رسد!

در این مقاله، من برخی از بهترین ابزارهای هک اخلاقی را که باید به عنوان یک متخصص امنیت سایبری، صاحب وبسایت و مدیر سرور ویندوز امتحان کنید، گردآوری کردهام. من همچنین یک راهنمای مفید برای نشان دادن آنچه می توانید به دست آورید ارائه کرده ام. آماده؟

بهترین ابزار هک برای ویندوز

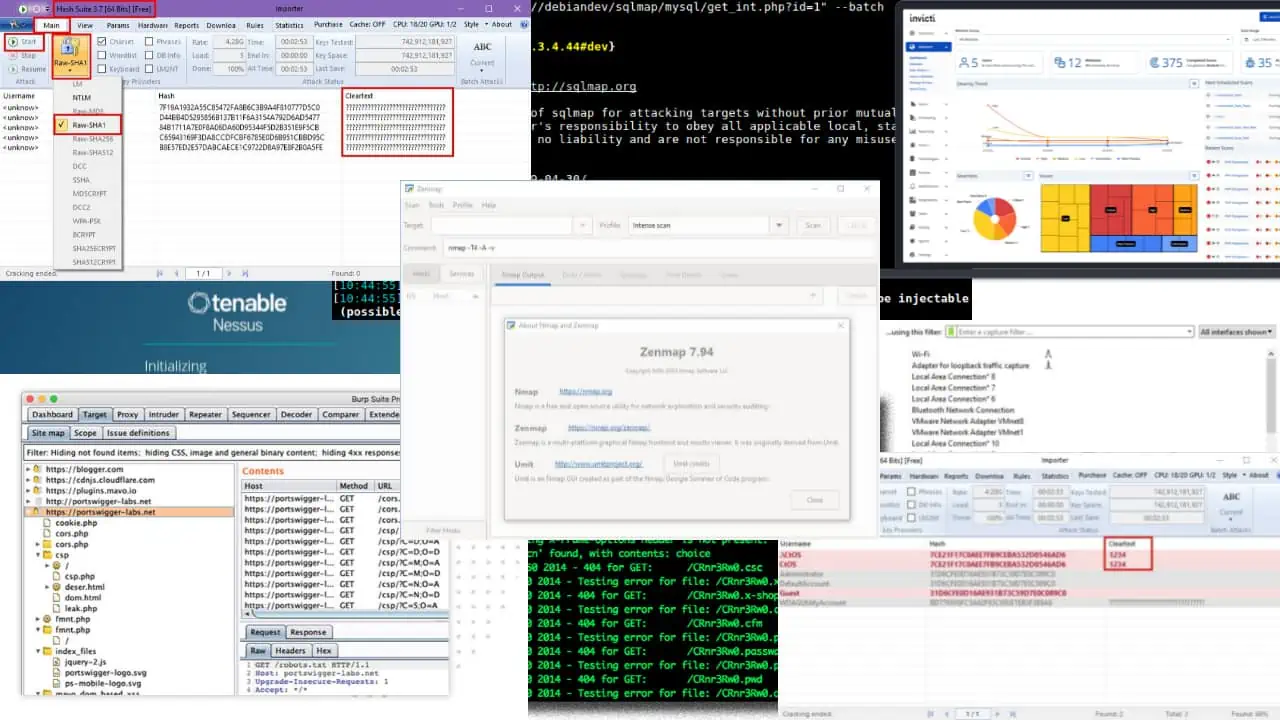

در زیر یک جدول خلاصه برای بهترین نرم افزار هک اخلاقی برای سیستم های فناوری اطلاعات مبتنی بر سیستم عامل ویندوز و سرورها پیدا کنید:

| نام نرم افزار | استفاده | GUI | CLI | سطح تخصص | قیمت گذاری |

| Nmap | ارزیابی امنیت شبکه | بله | بله | حد واسط | رایگان |

| جان ریپر | ممیزی امنیت رمز عبور | نه | بله | زیاد | رایگان |

| سوئیت Burp | اسکن آسیب پذیری وب | بله | نه | حد واسط | پرداخت |

| چارچوب Metasploit | تست نفوذ | بله | بله | زیاد | رایگان |

| Invicti | تست امنیت برنامه | بله | نه | حد واسط | پرداخت |

| Wireshark | تحلیلگر پروتکل شبکه | بله | بله | زیاد | رایگان |

| ناسوس | ارزیابی آسیب پذیری آنلاین | بله | بله | حد واسط | پرداخت |

| Aircrack-ng | ممیزی شبکه وای فای | نه | بله | حد واسط | رایگان |

| نقشه SQL | پیدا کردن عیوب تزریق SQL | نه | بله | حد واسط | رایگان |

| نیکو | اسکن وب | نه | بله | حد واسط | رایگان |

در اینجا یک بررسی کامل از ابزارهای هک ذکر شده در جدول آورده شده است:

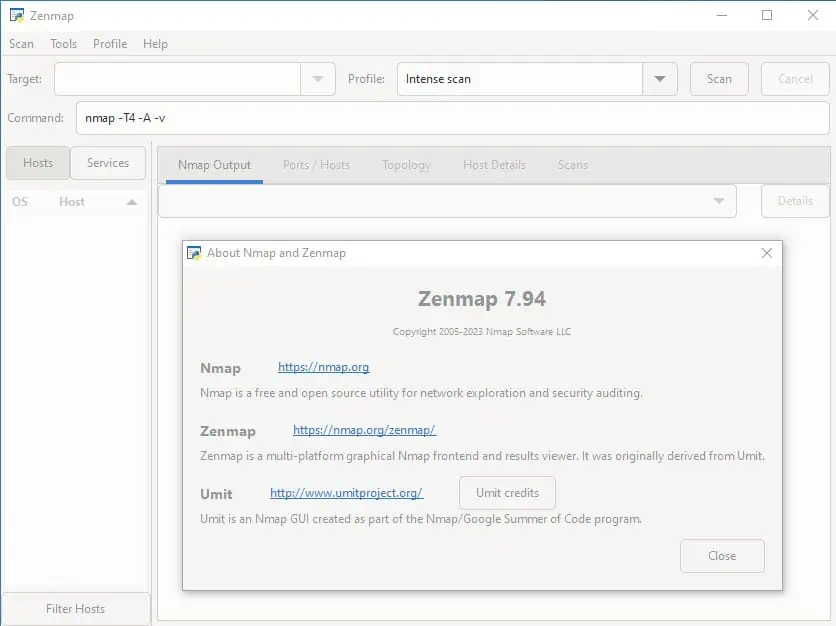

1. Nmap

Nmap یک است منبع باز نرم افزار هک مورد استفاده در اسکن شبکه ها برای ارزیابی امنیتی. این ابزار کارآمد قادر به نقشه برداری توپولوژی شبکه و شناسایی آسیب پذیری های احتمالی است. موتور برنامه نویسی قدرتمند آن پشتیبانی می کند اسکن پورت همه کاره

سیستم مدیران از آن برای مدیریت برنامه های ارتقاء سرویس و نظارت بر سرویس یا زمان آپلود هاست استفاده کنید. برخی دیگر از ویژگی های برجسته آن عبارتند از:

- کشف میزبان قوی

- تشخیص دقیق نسخه

- انگشت نگاری سیستم عامل

این نرم افزار در هر دو موجود است نسخه های خط فرمان سنتی و رابط کاربری گرافیکی

مزایا:

- این ابزار با مستندات جامع به چندین زبان ارائه می شود.

- می تواند به سرعت شبکه های بزرگ صدها سیستم را اسکن کند.

- این برنامه اسکریپت سفارشی را برای انجام کارهای پیشرفته ارائه می دهد.

منفی:

- بهترین عملکرد را در برابر میزبان های مجرد دارد.

- ویژگی های پیشرفته ممکن است برای کاربران جدید طاقت فرسا باشد.

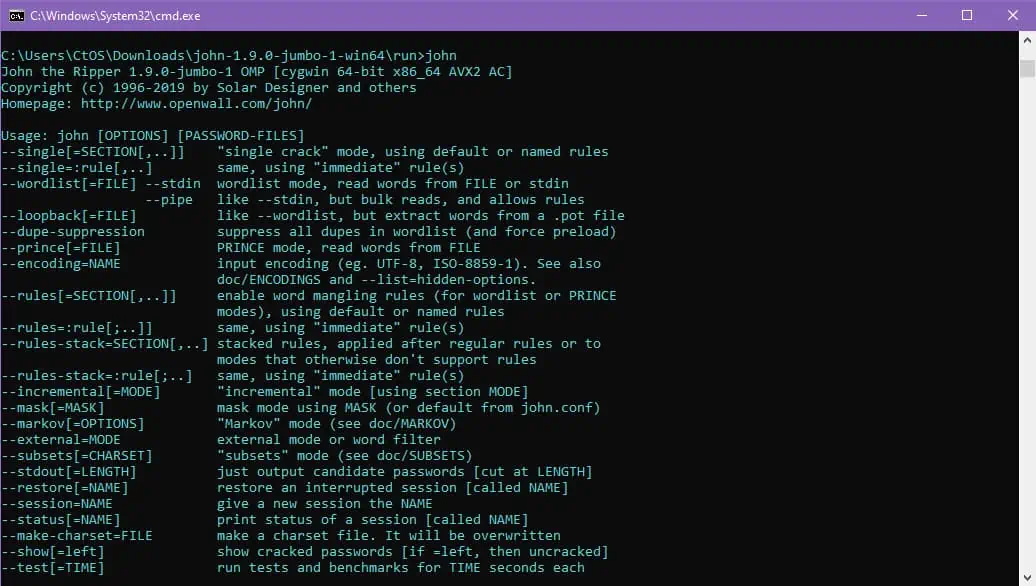

2. جان ریپر

به عنوان یک هکر اخلاقی، می توانید از جان چاک دهنده استفاده کنید امنیت رمز عبور را بررسی کنید و رمزهای عبور را از ویندوز، لینوکس، مک بازیابی کنیدو سایر سیستم عامل ها

این منبع باز برنامه به طور گسترده ای در تست نفوذ و ارزیابی های امنیتی استفاده می شود. پشتیبانی می کند صدها نوع هش و رمز. همچنین از فرهنگ لغت و حملات brute-force برای نتایج سریع استفاده می کند. اگر شما نیز به دنبال آن هستید بهترین keylogger برای ردیابی رمزهای عبور، این ابزار به خوبی در آن جا می شود.

همچنین می توانید بارگیری کنید هش سوئیت برنامه برای رایانه های شخصی ویندوز. این شبیه به John the Ripper است و توسط یکی از توسعه دهندگان آن ساخته شده است.

مزایا:

- این یک ابزار سریع حسابرسی رمز عبور است.

- از الگوریتم های هش رمز عبور مختلف از جمله پشتیبانی می کند رمزهای عبور ویندوز.

- می توان آن را با سایر ابزارهای امنیتی ادغام کرد.

منفی:

- دامنه آن به شکستن رمز عبور محدود می شود.

- راه اندازی و پیکربندی اولیه ممکن است برای تازه کارها چالش برانگیز به نظر برسد.

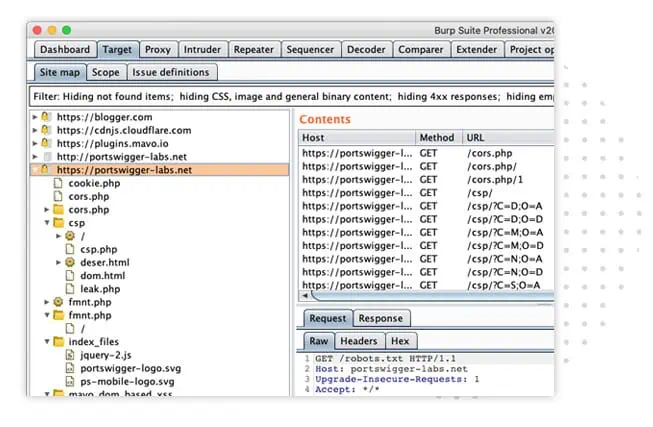

3. سوئیت Burp

Burp Suite به شما این امکان را می دهد به طور خودکار آسیب پذیری های مختلف در وب سایت شما را شناسایی می کند. اگر شما یک آزمایش کننده نفوذ امنیت وب سایت هستید، می خواهید از این ابزار برای خودکارسازی حملات سفارشی و جستجوی اشکال استفاده کنید.

این نرم افزار همچنین به شما کمک می کند تا آسیب پذیری های سخت تر را با سرعت بالا کشف کنید. استفاده می کند تکنیک های انگشت نگاری مکان برای اسکن برنامه های کاربردی وب مدرن با درخواست های کمتر.

مزایا:

- این نرم افزار محافظت بی نظیری در برابر آسیب پذیری های روز صفر ارائه می دهد.

- این اجازه می دهد تا پیکربندی سفارشی برای اسکن یک نوع آسیب پذیری خاص.

- از تشخیص اشکالاتی مانند تزریق ناهمزمان SQL و SSRF کور پشتیبانی می کند.

منفی:

- در طول اسکن فشرده، ابزار می تواند به منابع سیستم قابل توجهی نیاز داشته باشد.

- این تازهکارترین راهحل نیست.

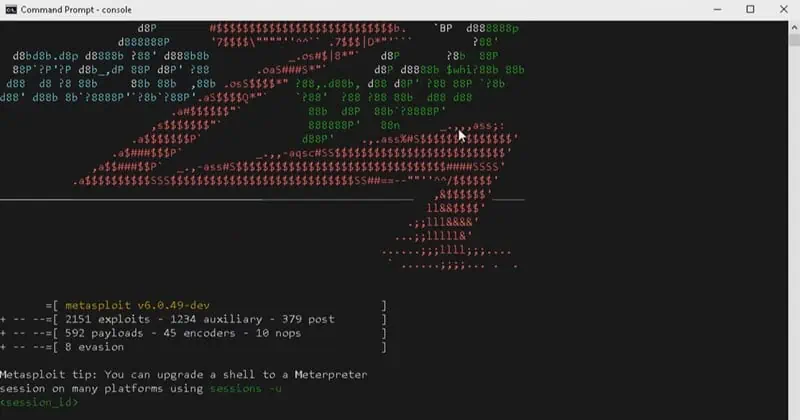

4. Metasploit

متاسپلویت یک است چارچوب تست نفوذ که بر تأیید آسیب پذیری و ارزیابی امنیتی تمرکز دارد. این به عنوان یک پلت فرم برای توسعه و اجرای اکسپلویت کار می کند.

همچنین دارای یک پایگاه داده اکسپلویت داخلی حاوی مجموعه بزرگی از اکسپلویت ها، محموله ها و کدهای پوسته است.

مزایا:

- از این ابزار می توان برای توسعه کدهای بهره برداری در برابر اهداف راه دور استفاده کرد.

- دارای یک جامعه کاربر فعال است که به طور مداوم به روز رسانی و پشتیبانی را ارائه می دهد.

- این نرم افزار برای توسعه امضاهای IDS نیز مفید است.

منفی:

- به روز رسانی بهره برداری بلادرنگ ندارد.

- این نرم افزار فقط دارای یک رابط خط فرمان است.

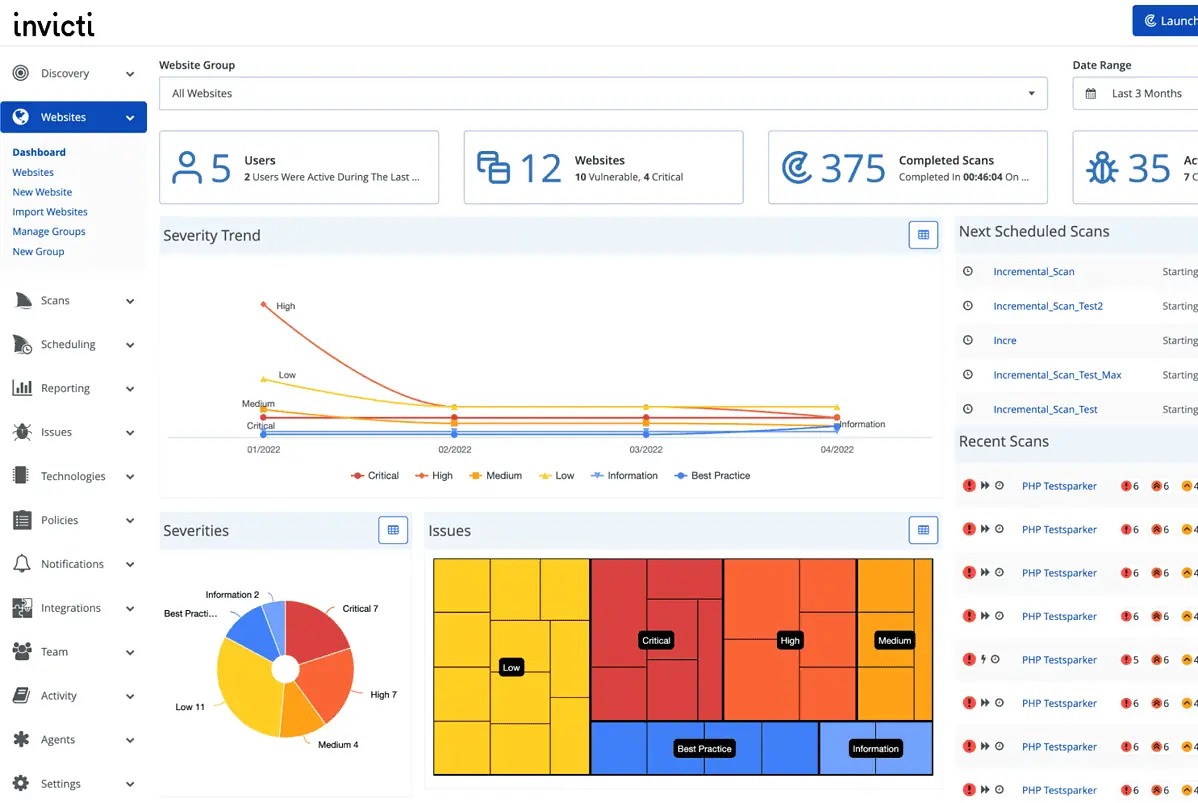

5. Invicti

اگر به دنبال یک دستگاه قابل اعتماد هستید تست امنیت اپلیکیشن نرم افزار، به سراغ Invicti بروید. قبلاً به عنوان Netsparker شناخته می شد، می توان از آن استفاده کرد به طور خودکار آسیب پذیری ها را شناسایی کند.

این نرم افزار برای هکرهای اخلاقی ایده آل است زیرا نه تنها آسیب پذیری ها را شناسایی می کند بلکه آنها را برای اصلاح نیز اختصاص می دهد. نتایج دقیق را بدون کاهش سرعت ارائه می دهد.

مزایا:

- این ابزار می تواند آسیب پذیری های اپلیکیشن های وب را به دقت تشخیص دهد.

- دارای داشبورد دقیق است.

- از رویکردهای پویا و تعاملی منحصر به فرد برای اسکن برنامه ها استفاده می کند.

منفی:

- ممکن است به مقدار قابل توجهی از منابع سیستم برای عملکرد نیاز داشته باشد.

- این ابزار نسبتاً گران است.

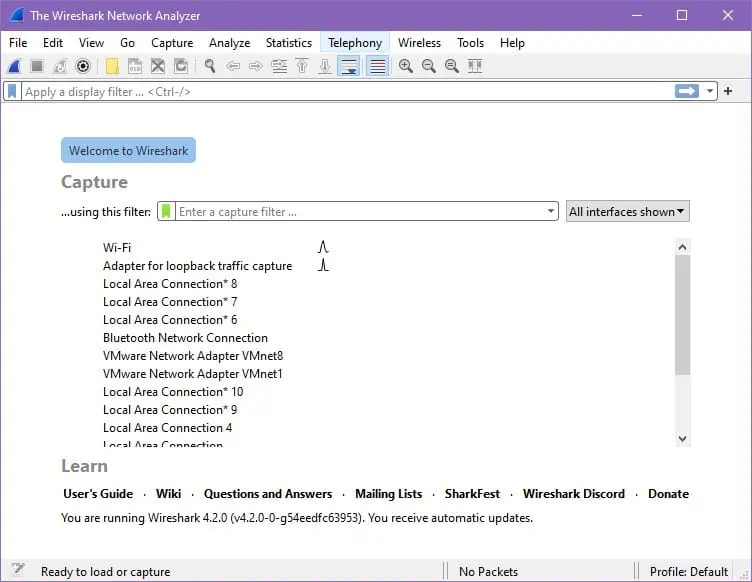

6. Wireshark

Wireshark یک است نرم افزار تجزیه و تحلیل پروتکل شبکه که یک نمای میکروسکوپی از شبکه شما ارائه می دهد. این می تواند صدها پروتکل را عمیقاً بازرسی کند و لیست همچنان بزرگتر می شود. علاوه بر داشتن فیلترهای نمایش قوی، قوانین رنگ آمیزی را برای لیست های بسته و تجزیه و تحلیل غنی VoIP را انجام می دهد.

مزایا:

- این ابزار از رمزگشایی برای بسیاری از پروتکل های اینترنتی مانند IPsec، Kerberos، SSL/TLS و غیره پشتیبانی می کند.

- این به شما امکان می دهد داده های شبکه جمع آوری شده را از طریق رابط کاربری گرافیکی یا ابزار TShark در حالت TTY مرور کنید.

- از صادرات داده های خروجی در فرمت های XML، CSV، PostScript و متن ساده پشتیبانی می کند.

منفی:

- مبتدیان باید یک منحنی یادگیری شیب دار را طی کنند.

- این نرم افزار تجزیه و تحلیل بلادرنگ را ارائه نمی دهد.

7. ناسوس

حملات سایبری مدرن امروزی نیاز به یک پیشرفته ترین تکنولوژی دارد راه حل ارزیابی آسیب پذیریمانند نسوس. این ابزار شما را قادر می سازد تا سطح حمله متصل به اینترنت خود را کاملاً مشاهده کنید. بنابراین، می توانید برنامه های وب خود را تقویت کنید و زیرساخت ابری خود را ایمن کنید.

مزایا:

- این ابزار می تواند رمزهای عبور ضعیف، پیکربندی نادرست، سرویس های وصله نشده و سایر آسیب پذیری ها را شناسایی کند.

- این به شما امکان می دهد ابتدا تهدیداتی را که نیاز به توجه دارند اولویت بندی کنید.

- از حالت اسکن برنامه ریزی شده پشتیبانی می کند.

منفی:

- این نرم افزار ممکن است برای برخی سازمان ها گران به نظر برسد.

- هیچ گزارش گرافیکی ارائه نمی دهد.

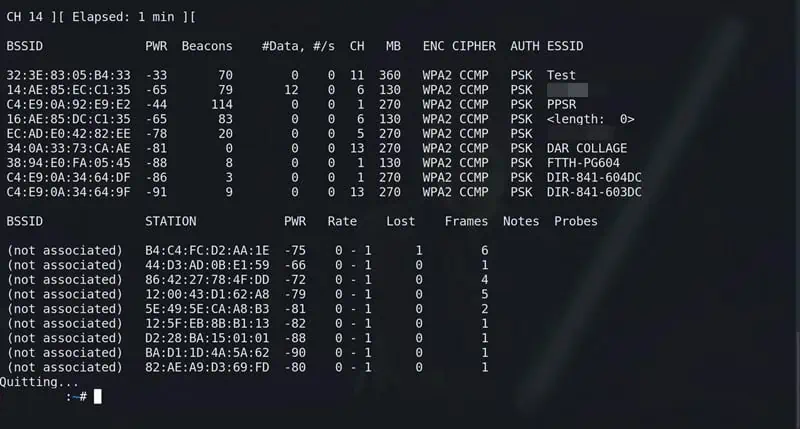

8. Aircrack-ng

Aircrack-ng یک مجموعه اختصاصی برای حسابرسی شبکه های بی سیم. امنیت Wi-Fi را کنترل می کند، سازگاری درایور را آزمایش می کند و امکان نوشتن برنامه های سنگین را فراهم می کند. این راه حل به اندازه کافی توانایی دارد شبکه های رمزگذاری شده WEP و WPA/WPA2-PSK را کرک کنید.

مزایا:

- این ابزار می تواند یک ارزیابی جامع امنیت بی سیم را انجام دهد.

- این امکان را به شما می دهد تا داده ها را به فایل های متنی منتقل کنید.

- این یک انجمن فعال دارد که به طور منظم برنامه را به روز می کند.

منفی:

- این به امنیت شبکه Wi-Fi محدود می شود.

- کاربران برای استفاده کامل از ویژگی های آن باید تجربه فنی داشته باشند.

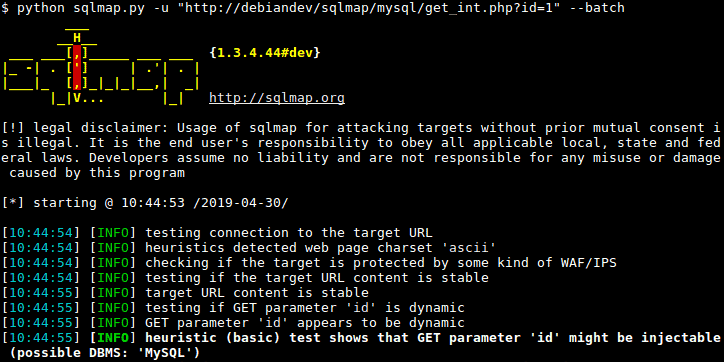

9. نقشه SQL

SQLMap یک منبع باز نرم افزاری که به طور خودکار از نقص های SQL Injection سوء استفاده می کند. میتوانید مستقیماً با پایگاههای دادهای خاص ارتباط برقرار کنید و آنها را در برابر حملات تزریقی ارزیابی کنید. موتور تشخیص قدرتمند آن می تواند به عنوان یک تستر نفوذ

مزایا:

- این ابزار از شش تکنیک تزریق SQL، از جمله مبتنی بر خطا و مبتنی بر پرس و جو UNION پشتیبانی می کند.

- این با MySQL، Oracle، PostgreSQL، و بسیاری دیگر سازگار است.

- این امکان جستجوی قابل تنظیم برای پایگاه های داده، جداول و ستون های خاص را فراهم می کند.

منفی:

- این ابزار ممکن است برای مبتدیان بسیار پیچیده باشد.

- با هیچ رابط کاربری گرافیکی همراه نیست.

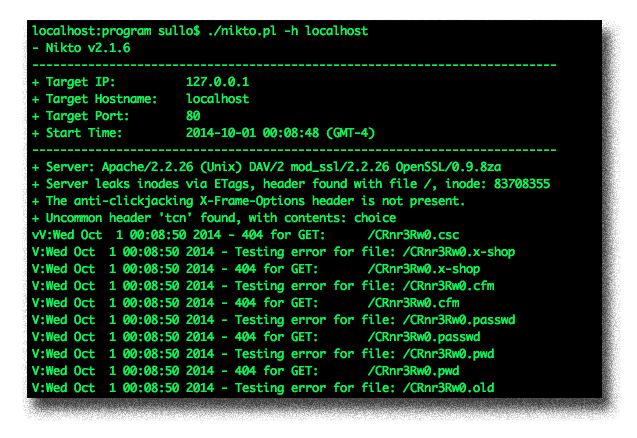

10. نیکو

نیکتو یک ابزار اسکنر وب و سرور منبع باز. این سرورها را در برابر فایل های بالقوه خطرناک، نسخه های سرور قدیمی و مشکلات مربوط به نسخه آزمایش می کند. همچنین می تواند مشکلات پیکربندی سرور و اجزای قدیمی را شناسایی کنید. می توانید محدوده اسکن آن را تنظیم کنید تا یک دسته کامل از تست آسیب پذیری امنیتی را حذف یا شامل شود.

هر راه حل IDS و IPS فعالیت های نیکتو را ثبت می کند. با این حال، اگر میخواهید نرمافزار IDS/IPS مورد استفاده خود را آزمایش کنید، قطعاً میتوانید پروتکل ضد IDS LibWhisker را برای نیکتو بررسی کنید.

مزایا:

- این نرم افزار از SSL و پراکسی HTTP کامل پشتیبانی می کند.

- گزارشهایی را در XML، HTML، متن ساده، NBE و CSV تولید میکند.

- قابلیت اسکن چندین پورت یک سرور یا چندین سرور را دارد.

منفی:

- این نرم افزار برای اسکن سیستم ها یا شبکه های شرکت های بزرگ مناسب نیست.

- کاربران ممکن است نتایج اسکن را بسیار زیاد بدانند.

چگونه بهترین ابزار هک برای ویندوز را انتخاب کردم؟

فرآیند بررسی در انتخاب این ابزارها شامل آزمایش دقیق در سناریوهای مختلف امنیت سایبری است. من هر ابزار ذکر شده در بالا را به دقت بررسی کردم محیط های شبیه سازی شده برای ارزیابی عملکرد آن در تشخیص آسیب پذیری ها.

فرآیند تست من جنبه هایی مانند کاربر پسند بودن، قابلیت های یکپارچه سازی و سازگاری با نسخه های مختلف سیستم عامل ویندوز و نسخه های سرور. من هم در نظر گرفته ام قانونی و استانداردهای اخلاقی قبل از اینکه بهترین 10 ابزار بالا را پیشنهاد کنید.

چگونه از ابزارهای هک استفاده کنیم؟

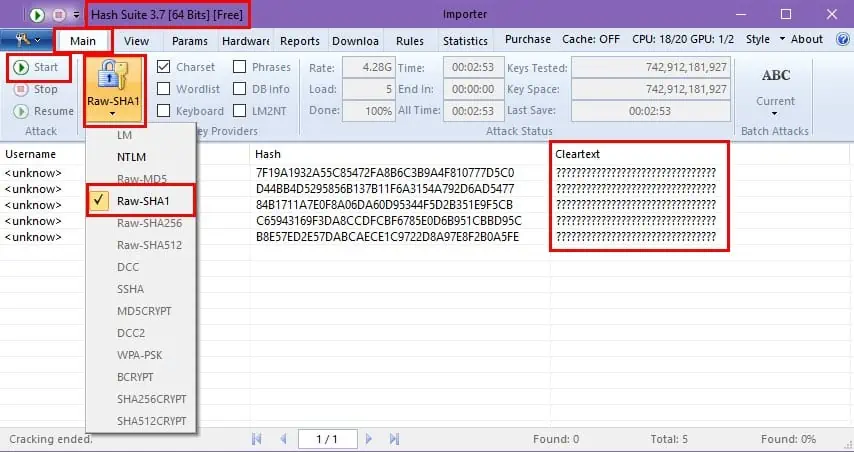

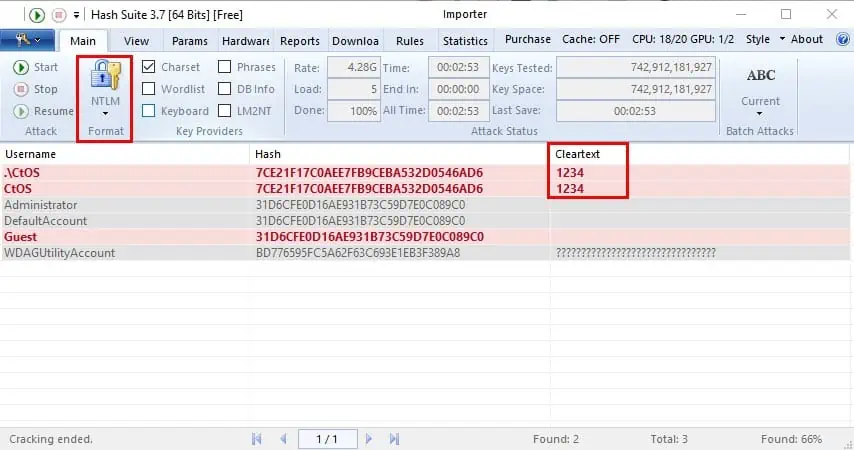

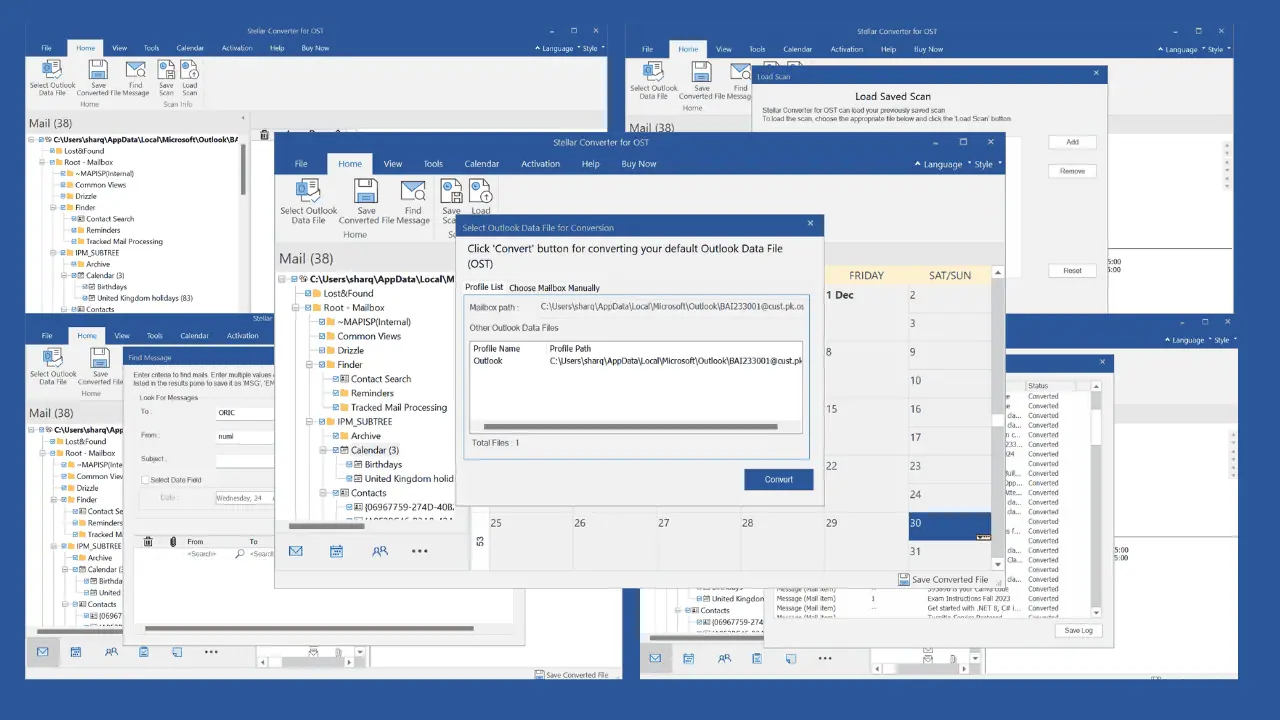

من به شما نشان خواهم داد که چگونه می توانید قدرت رمزهای عبوری را که انتخاب می کنید با استفاده از آن تست کنید هش سوئیت فیلتر شکن رمز عبور هش سوئیت است نسخه سفارشی John the Ripper برای ویندوز.

در اینجا نام های کاربری و رمز عبور آنها وجود دارد که من سعی خواهم کرد آن ها را بشکنم:

| شناسه کاربری | کدهای هش | کلمه عبور |

| acme1 | 7f19a1932a55c85472fa8b6c3b9a4f810777d5c0 | ***** |

| acmeadmin1 | d44bb4d5295856b137b11f6a3154a792d6ad5477 | ***** |

| johndoe1 | 84b1711a7e0f8a06da60d95344f5d2b351e9f5cb | ***** |

| janedoe1 | c65943169f3da8ccdfcbf6785e0d6b951cbbd95c | ***** |

| تاماله | b8e57ed2e57dabcaece1c9722d8a97e8f2b0a5fe | ***** |

در حالت ایده آل، John the Ripper یا Hash Suite کدهای هش را به متن ساده رمزگشایی می کند. خروجی متن ساده رمز عبور واقعی است.

در اینجا نحوه شکستن رمزهای عبور برای تست آسیب پذیری با Hash Suite آورده شده است:

- دانلود هش سوئیت برنامه دسکتاپ ویندوز.

- از زیپ خارج کنید Hash_Suite_Free فایل.

- رفتن به Hash_Suite_Free پوشه.

- اجرا کن هش_سوئیت_64 or هش_سوئیت_32 EXE فایل.

- اکنون باید ببینید برنامه دسکتاپ Hash Suite با اصلی برگه به عنوان انتخاب پیش فرض.

- با کلیک بر روی قالب را فشار دهید در منوی روبان Hash Suite و انتخاب کنید SHA1. این فرمت کدهای هش است که من انتخاب کرده ام.

- بسته به لیست کد هش خود می توانید قالب دیگری را انتخاب کنید.

- حالا روی آغاز را فشار دهید.

- بر وضعیت حمله گروهی پایان در مقادیر ETA را نشان می دهد.

- پس از انجام، Hash Suite کاراکترهای رمز عبور را در زیر نشان می دهد متن شفاف ستون.

از آنجایی که گذرواژههایی که من استفاده میکنم قوی هستند، Hash Suite نتوانست گذرواژهها و کدهای هش زیرین را بشکند.

با این حال، Hash Suite توانست گذرواژههای ساده حساب کاربری رایانه شخصی ویندوز را بشکند.

تا به حال، باید بهترین ابزارهای هک ویندوز را که می توانید در پروژه های مختلف حسابرسی سیستم های امنیت سایبری استفاده کنید، بررسی کرده باشید. لیست بالا شامل ابزارهای هک اخلاقی از جنبه های مختلف سیستم های دیجیتال مانند شبکه، مدیریت رمز عبور، شبکه های Wi-Fi و غیره است.

با خیال راحت آنها را امتحان کنید و نظرات خود را در کادر نظر زیر به اشتراک بگذارید.