بازیگران مواد کمپین فیشینگ را برای قربانیان بیشتر پیمانکاران دولتی با مایکروسافت 365 اصلاح می کنند

3 دقیقه خواندن

منتشر شده در

صفحه افشای ما را بخوانید تا بدانید چگونه می توانید به MSPoweruser کمک کنید تا تیم تحریریه را حفظ کند ادامه مطلب

گروهی از بازیگران مخرب کمپین های فیشینگ خود را افزایش داده اند تا شرکت های بزرگ (به ویژه آنهایی که در بخش انرژی، خدمات حرفه ای و ساخت و ساز هستند) را فریب دهند تا آنها را ارائه دهند. مایکروسافت آفیس 365 اعتبار حساب. بر اساس گزارشی از شرکت راهکارهای تشخیص و پاسخ فیشینگ Cofenseاپراتورهای کمپین بهبودهایی را در فرآیند و طراحی عناصر فریبنده خود انجام دادند و اکنون خود را به عنوان سایر سازمان های دولتی ایالات متحده مانند وزارت حمل و نقل، بازرگانی و کار پنهان می کنند.

کوفنس گفت: «بازیگران تهدید مجموعهای از کمپینها را برای جعل چندین بخش از دولت ایالات متحده اجرا میکنند. ایمیلها ادعا میکنند که برای پروژههای دولتی پیشنهاد پیشنهاد میدهند، اما در عوض قربانیان را به صفحات فیشینگ اعتباری هدایت میکنند. این کمپین ها حداقل از اواسط سال 2019 ادامه داشته اند و اولین بار در ژوئیه 2019 در Flash Alert ما پوشش داده شدند. این کمپین های پیشرفته به خوبی طراحی شده اند، در محیط های محافظت شده توسط دروازه های ایمیل امن (SEG) دیده شده اند، بسیار قانع کننده هستند و ظاهر می شوند. مورد هدف قرار گیرد. آنها در طول زمان با بهبود محتویات ایمیل، محتویات PDF و ظاهر و رفتار صفحات فیشینگ اعتبار تکامل یافته اند.

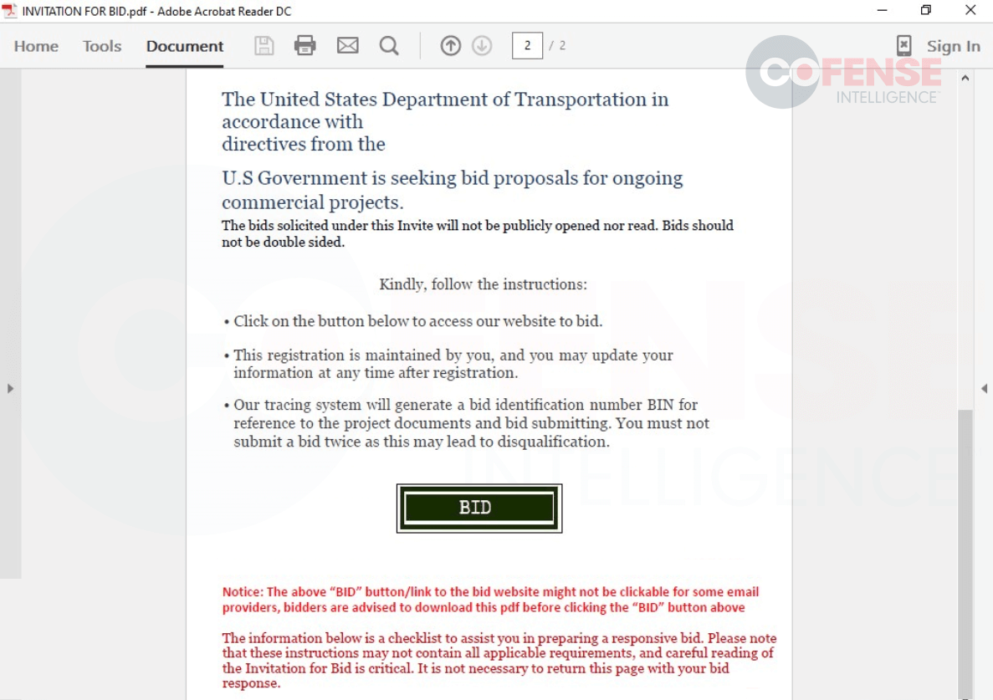

Cofense مجموعهای از اسکرینشاتها را نشان داد که مواد قبلی و فعلی را که توسط مهاجمان استفاده میشد، مقایسه میکرد. اولین چیزی که این پیشرفتها را دریافت میکند، ایمیلها و فایلهای PDF هستند که اکنون سفارشیسازی میشوند تا معتبرتر به نظر برسند. Cofense اضافه کرد: «ایمیلهای اولیه دارای بدنه ایمیل سادهتر بدون آرم و با زبان نسبتاً ساده بودند. ایمیلهای جدیدتر از آرمها، بلوکهای امضا، قالببندی ثابت و دستورالعملهای دقیقتر استفاده میکردند. ایمیلهای اخیر همچنین شامل پیوندهایی برای دسترسی به فایلهای PDF به جای پیوست کردن مستقیم آنها هستند.

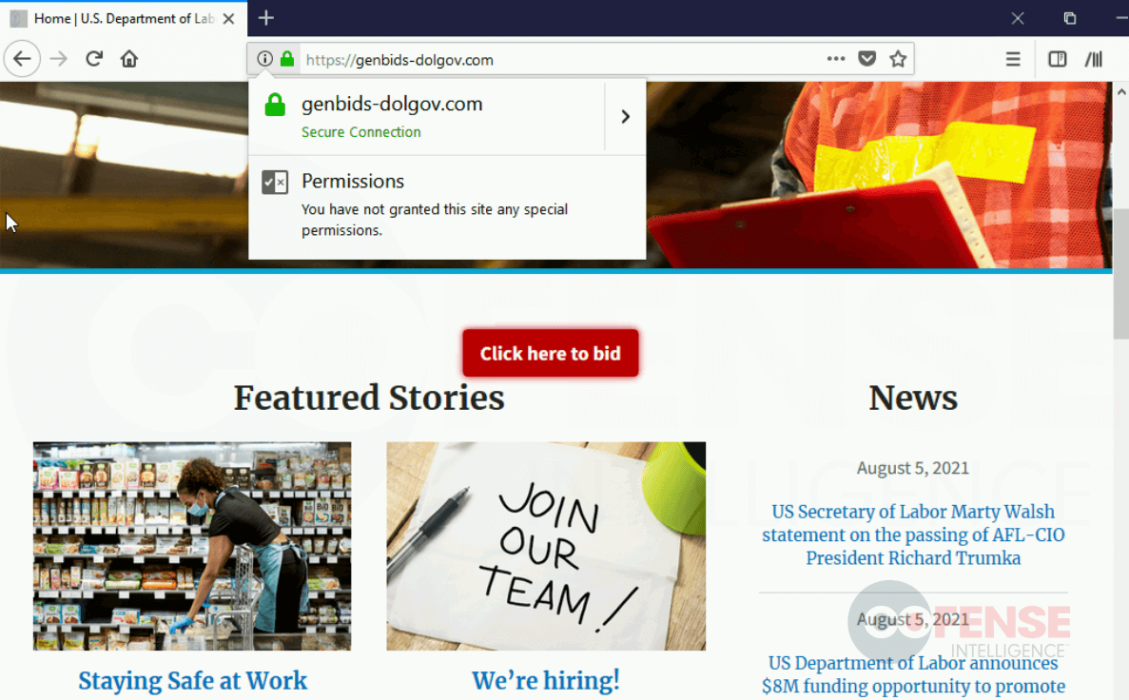

از سوی دیگر، برای جلوگیری از سوء ظن قربانیان، عوامل تهدید نیز تغییراتی را در صفحه فیشینگ اعتبار ایجاد کردند، از فرآیند ورود به سیستم گرفته تا طراحی و تم. نشانیهای اینترنتی صفحات نیز به طور عمدی به صفحات طولانیتر تغییر میکنند (به عنوان مثال، transport[.]gov[.]bidprocure[.]secure[.]akjackpot[.]com، بنابراین هدفها فقط بخش .gov را در مرورگر کوچکتر مشاهده خواهند کرد. پنجره ها. علاوه بر این، این کمپین اکنون دارای الزامات کپچا و دستورالعملهای دیگر است تا فرآیند را باورپذیرتر کند.

اصلاحات در چنین کمپینهایی، تشخیص وبسایتها و اسناد واقعی از موارد جعلی را برای اهداف چالشبرانگیزتر میکند، بهویژه اکنون که بازیگران از اطلاعات بهروز شده کپیشده از منابع اصلی استفاده میکنند. با این وجود، Cofense تاکید کرد که هنوز راه هایی برای جلوگیری از قربانی شدن این اعمال وجود دارد. جدای از مشاهده جزئیات کوچک (مثلاً تاریخ اشتباه در صفحات و URL های مشکوک)، همه گیرندگان باید همیشه در کلیک کردن روی پیوندها محتاط باشند، نه فقط پیوندهایی که در ایمیل ها تعبیه شده، بلکه آنهایی که در پیوست هستند.