Microsoft ayuda al gobierno ucraniano a combatir el ciberataque ruso

2 minuto. leer

Publicado el

Lea nuestra página de divulgación para descubrir cómo puede ayudar a MSPoweruser a sostener el equipo editorial. Leer más

Microsoft ha confirmado ayer informes de un ciberataque contra el gobierno ucraniano y sus organizaciones auxiliares.

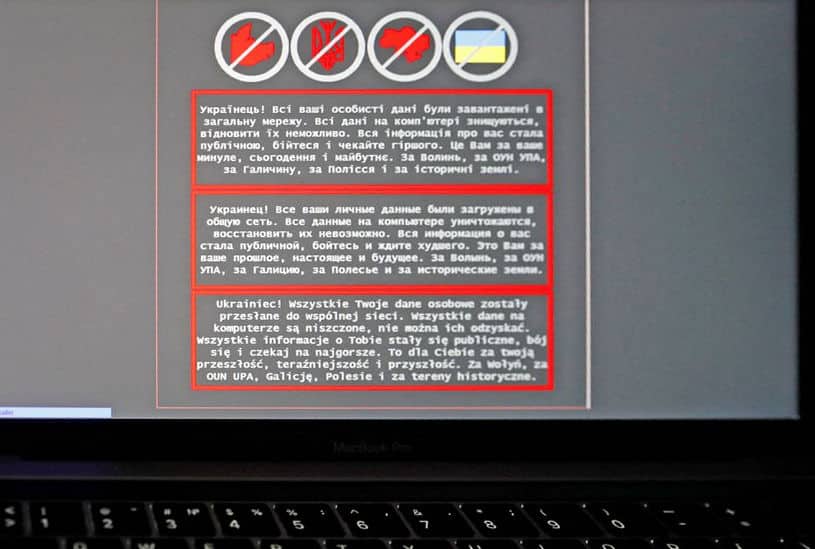

Microsoft detectó por primera vez este malware el 13 de enero de 2022 en sistemas pertenecientes a varias agencias y organizaciones gubernamentales ucranianas que trabajan en estrecha colaboración con el gobierno ucraniano. El malware se disfraza de ransomware pero, si el atacante lo activa, dejaría inoperable el sistema informático infectado. Afortunadamente, no parece que estos ataques utilicen ninguna vulnerabilidad en los productos y servicios de Microsoft.

Las organizaciones afectadas por este malware incluyen agencias gubernamentales que brindan funciones críticas del poder ejecutivo o de respuesta de emergencia y una empresa de TI que administra sitios web para clientes del sector público y privado, incluidas agencias gubernamentales cuyos sitios web fueron desfigurados recientemente.

El ataque ocurrió poco después de que fracasaran las conversaciones de seguridad entre Ucrania y Rusia luego de que más de 100,000 soldados rusos comenzaran a concentrarse en las fronteras de Ucrania.

Microsoft ha notificado a cada una de las organizaciones afectadas que han identificado hasta el momento y se ha asociado con otros proveedores de ciberseguridad para compartir información, notificado a las agencias gubernamentales correspondientes y dice que seguirán trabajando con la comunidad de ciberseguridad para identificar y ayudar a los objetivos y las víctimas.

Microsoft también ha creado e implementado protecciones para este malware en las protecciones antivirus (AV) y de detección de puntos finales (EDR) de Microsoft 365 Defender dondequiera que se implementen estos productos, tanto en las instalaciones como en la nube.

El Microsoft Threat Intelligence Center (MSTIC) ha publicado una publicación de blog técnica que detalla la investigación en curso de Microsoft y cómo la comunidad de seguridad puede detectar y defenderse contra este malware. Hasta el momento no se han percatado de la huella dactilar de grupos a los que previamente han rastreado en estos ataques.

Lea todos los detalles técnicos en Microsoft esta página.