Los actores renuevan los materiales de la campaña de phishing para victimizar a más contratistas gubernamentales con Microsoft 365

3 minuto. leer

Publicado el

Lea nuestra página de divulgación para descubrir cómo puede ayudar a MSPoweruser a sostener el equipo editorial. Leer más

Un grupo de actores malintencionados ha intensificado sus campañas de phishing para engañar a las grandes empresas (en particular, las de los sectores de la energía, los servicios profesionales y la construcción) para que envíen sus Microsoft Office 365 Credenciales de cuenta. Según un informe de la empresa de soluciones de respuesta y detección de phishing cofense, los operadores de la campaña realizaron mejoras en el proceso y el diseño de sus elementos de señuelo y ahora se disfrazan como otras agencias gubernamentales de EE. UU., como los Departamentos de Transporte, Comercio y Trabajo.

“Los actores de amenazas están ejecutando una serie de campañas para falsificar varios departamentos del gobierno de los Estados Unidos”, dijo Cofense. “Los correos electrónicos afirman solicitar ofertas para proyectos gubernamentales, pero en su lugar llevan a las víctimas a páginas de phishing de credenciales. Estas campañas han estado en curso desde al menos mediados de 2019 y se cubrieron por primera vez en nuestra Alerta Flash en julio de 2019. Estas campañas avanzadas están bien diseñadas, se han visto en entornos protegidos por puertas de enlace de correo electrónico seguras (SEG), son muy convincentes y parecen ser objetivo Han evolucionado con el tiempo al mejorar el contenido del correo electrónico, el contenido del PDF y la apariencia y el comportamiento de las páginas de phishing de credenciales”.

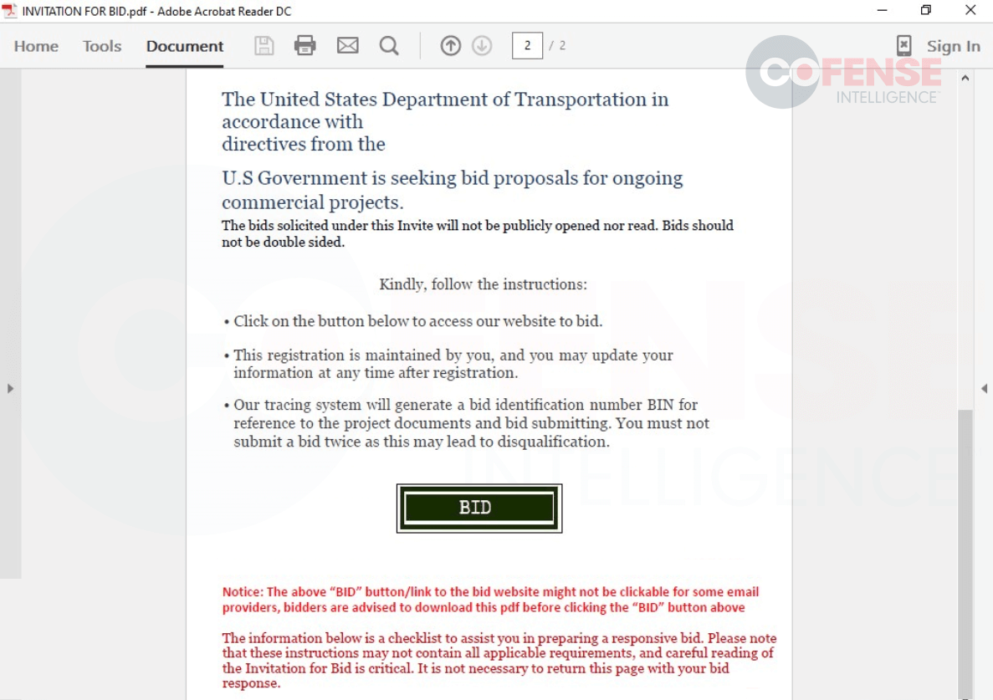

Cofense mostró una serie de capturas de pantalla que comparan los materiales anteriores y actuales que utilizan los atacantes. Los primeros en obtener estas mejoras son los correos electrónicos y los archivos PDF, que ahora se están personalizando para que parezcan más auténticos. “Los primeros correos electrónicos tenían cuerpos de correo electrónico más simples, sin logotipos y con un lenguaje relativamente sencillo”, agregó Cofense. “Los correos electrónicos más recientes utilizaron logotipos, bloques de firmas, formato consistente e instrucciones más detalladas. Los correos electrónicos recientes también incluyen enlaces para acceder a los archivos PDF en lugar de adjuntarlos directamente”.

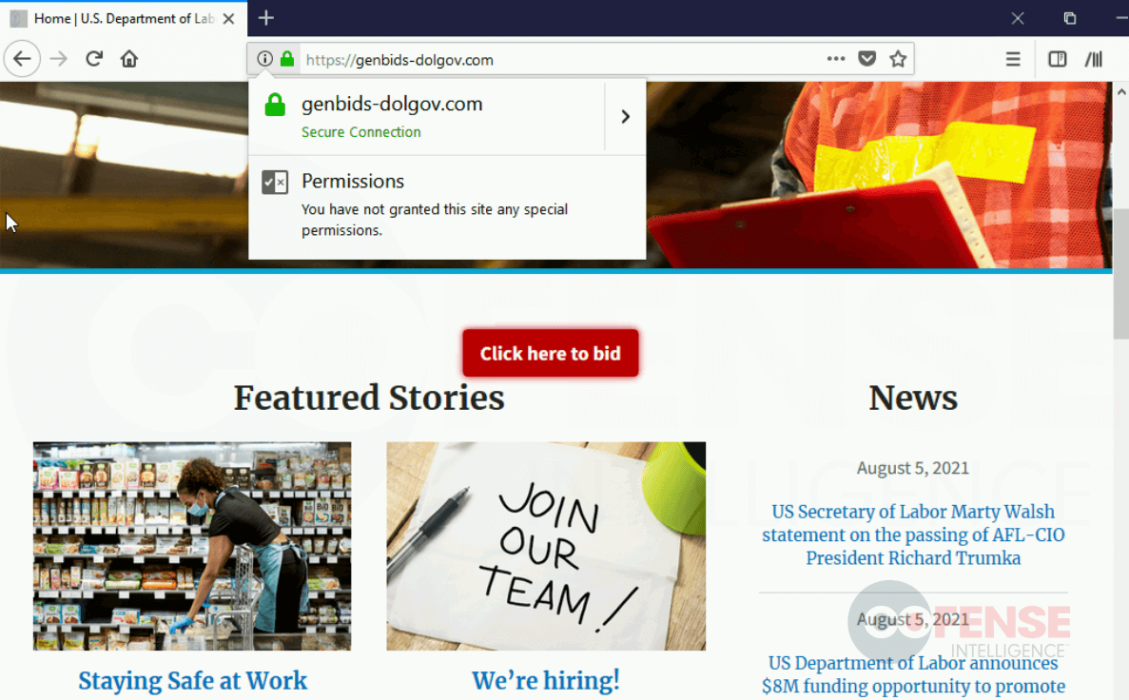

Por otro lado, para evitar las sospechas de las víctimas, los actores de amenazas también realizaron cambios en la página de phishing de credenciales, desde el proceso de inicio de sesión hasta el diseño y los temas. Las URL de las páginas también se cambiaron intencionadamente por otras más largas (p. ej., transporte[.]gov[.]bidprocure[.]secure[.]akjackpot[.]com), por lo que los objetivos solo verán la parte .gov en un navegador más pequeño. ventanas Además, la campaña ahora presenta requisitos de captcha y otras instrucciones para que el proceso sea más creíble.

Los refinamientos en tales campañas hacen que distinguir sitios web y documentos reales de los falsificados sea más desafiante para los objetivos, especialmente ahora que los actores están usando información actualizada copiada de fuentes originales. No obstante, Cofense destacó que aún existen formas de evitar ser víctima de estos hechos. Además de detectar pequeños detalles (p. ej., fecha incorrecta en las páginas y URL sospechosas), todos los destinatarios siempre deben tener cuidado al hacer clic en los enlaces, no solo los incrustados en los correos electrónicos sino también los adjuntos.