Hacker täuschten Meta, Apple, indem sie gefälschte Notfallanfragen verschickten und Kundendaten erbeuteten

4 Minute. lesen

Veröffentlicht am

Lesen Sie unsere Offenlegungsseite, um herauszufinden, wie Sie MSPoweruser dabei helfen können, das Redaktionsteam zu unterstützen Lesen Sie weiter

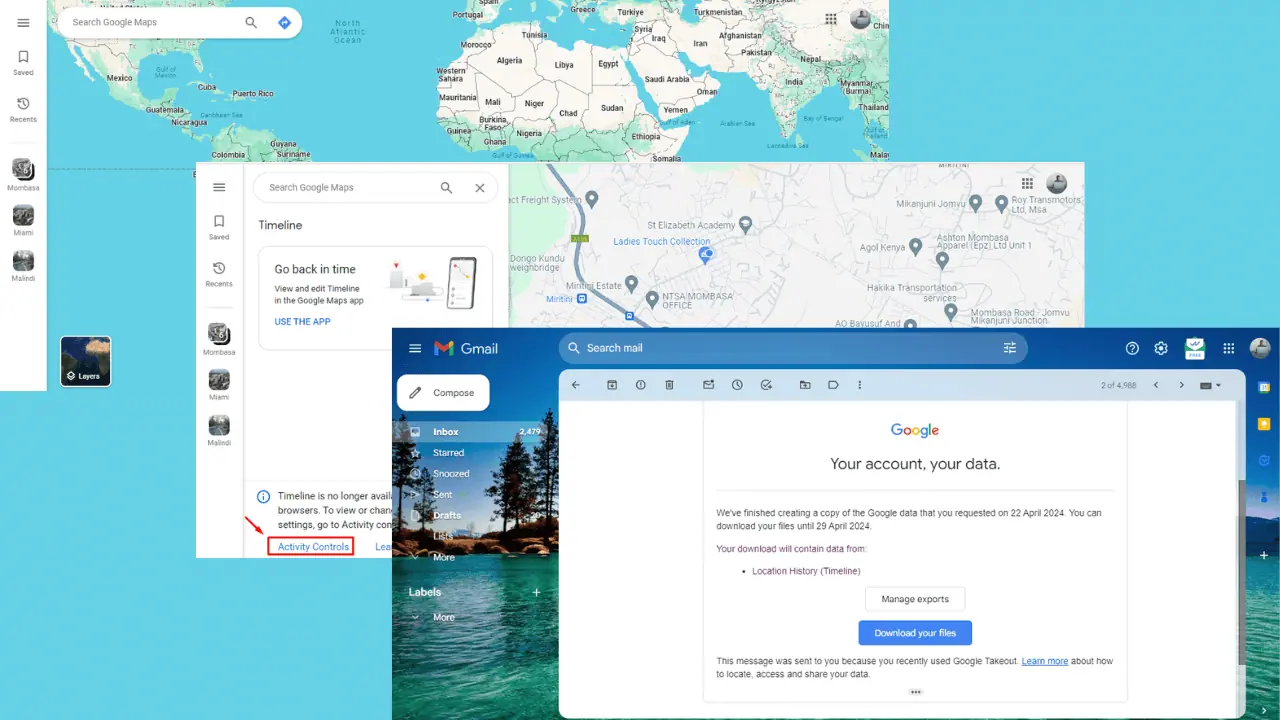

Cyberkriminelle werden heutzutage immer aggressiver und listiger, sodass sogar große Technologieunternehmen in ihre Fallen tappen. Zwei der Unternehmen, die solche Verbrechen erlebt haben, sind Apple und Meta, wie von den drei sachkundigen Personen gesagt, dass Bloomberg sprach mit. Ihnen zufolge haben die Technologieunternehmen den Cyberkriminellen, die 2021 rechtliche Anfragen gefälscht haben, einige Daten zur Verfügung gestellt.

Die Adresse, Telefonnummer und IP-Adresse des Kunden sind einige der Details, die von den Unternehmen geteilt wurden, nachdem sie betrügerische Notfalldatenanfragen erhalten hatten. Sie werden normalerweise von Strafverfolgungsbeamten aufgefordert, sie zur Lösung der von ihnen bearbeiteten Fälle einzusetzen. Bei der Einreichung der Anfrage wird sie von einem Durchsuchungsbefehl oder einer Vorladung begleitet, aber im Fall von „Notfalldatenanfragen“ sind solche Anforderungen nicht erforderlich, da sich die Anfrage auf eine dringende Angelegenheit wie lebensbedrohliche Fälle beziehen könnte.

„In Notfällen können Strafverfolgungsbehörden Anträge ohne Gerichtsverfahren stellen“, sagt Meta auf seiner Website. „Aufgrund der Umstände können wir freiwillig Informationen an die Strafverfolgungsbehörden weitergeben, wenn wir in gutem Glauben Grund zu der Annahme haben, dass die Angelegenheit das unmittelbare Risiko einer schweren Körperverletzung oder des Todes birgt.“

Damit sagten die Quellen, dass Apple und Meta die Daten veröffentlicht haben, um der Notfallanfrage nachzukommen. Meta berichtete, dass es von Januar bis Juni 21,700 weltweit insgesamt 2021 Notfallanfragen erhalten habe, auf die es 77 % von ihnen beantwortet habe. Unterdessen sagte Apple, dass es von 29 Ländern mit insgesamt 1,162 Notfallanfragen kontaktiert wurde, wobei 93 % der Anfragen stattgegeben wurden. Snap Inc. erhielt ebenfalls eine Anfrage, obwohl nicht klar ist, ob sie darauf geantwortet hat. Discord hingegen bestätigte, dass es auch eine Notfalldatenanfrage erhalten hat, die es später erlaubte.

„Wir überprüfen diese Anfragen, indem wir überprüfen, ob sie aus einer echten Quelle stammen, und haben dies in diesem Fall getan“, sagte Discord. „Während unser Überprüfungsprozess bestätigte, dass das Strafverfolgungskonto selbst legitim war, erfuhren wir später, dass es von einem böswilligen Akteur kompromittiert worden war. Wir haben seitdem eine Untersuchung dieser illegalen Aktivität durchgeführt und die Strafverfolgungsbehörden darüber informiert kompromittiertes E-Mail-Konto"

Auf der anderen Seite der Medaille hat Apple klare Richtlinien für die Bearbeitung der Anfrage. Es liest:

„Wenn eine Regierungs- oder Strafverfolgungsbehörde Kundendaten als Antwort auf eine Notfall-Informationsanfrage der Regierung und der Strafverfolgung anfordert, kann ein Vorgesetzter der Regierung oder des Strafverfolgungsbeamten, der die Notfall-Informationsanfrage der Regierung und der Strafverfolgung eingereicht hat, kontaktiert und um Bestätigung gebeten werden Apple, dass die Notfallanfrage legitim war.“

Ob die Richtlinien bei der Befolgung der gefälschten Notrufe eingehalten wurden, wurde nicht erwähnt.

Metas Aussage spiegelt die gleiche Idee wider:

„Wir prüfen jede Datenanfrage auf rechtliche Angemessenheit und verwenden fortschrittliche Systeme und Prozesse, um Anfragen von Strafverfolgungsbehörden zu validieren und Missbrauch aufzudecken“, sagte Andy Stone, Sprecher von Meta. „Wir blockieren bekanntermaßen kompromittierte Konten von Anfragen und arbeiten mit den Strafverfolgungsbehörden zusammen, um auf Vorfälle mit mutmaßlich betrügerischen Anfragen zu reagieren, wie wir es in diesem Fall getan haben.“

Laut den Personen, die Bloomberg den Fall detailliert beschrieben haben, könnten die Personen hinter dem Fall wahrscheinlich Teenager aus den USA und Großbritannien sein, von denen einer verdächtigt wird, der Drahtzieher hinter der Cybercrime-Gruppe zu sein Lapsus $. Im Allgemeinen sollen die für das Verbrechen verantwortlichen schlechten Schauspieler jedoch mit der Gruppe namens „Recursion Team“ verwandt sein, die nicht mehr aktiv ist, obwohl ihre Mitglieder die Verbrechen immer noch unter anderen Namen ausführen.

Die Handlung des Verbrechens beginnt mit dem weltweiten Eindringen in die E-Mail-Domains der Strafverfolgungsbehörden. Von dort aus finden die Kriminellen eine Vorlage für eine rechtliche Anfrage, die sie später verwenden werden. Mit dem gefundenen Format fälschen schlechte Schauspieler Unterschriften und erstellen sogar Namen, um den Brief glaubwürdig erscheinen zu lassen. Die Personen, die die Informationen preisgegeben haben, haben jedoch ein Detail gemeldet, das beunruhigender erscheint als das Problem, das angegangen wird: Die Anmeldedaten dieser Domains werden in den Untergrundgeschäften des dunklen Webs mit allen angehängten Cookies und erforderlichen Metadaten verkauft.