Undersøgelse: Kun 4% af Enterprise-virksomheder er fuldt patched mod Spectre og Meltdown

2 min. Læs

Opdateret den

Læs vores oplysningsside for at finde ud af, hvordan du kan hjælpe MSPoweruser med at opretholde redaktionen Læs mere

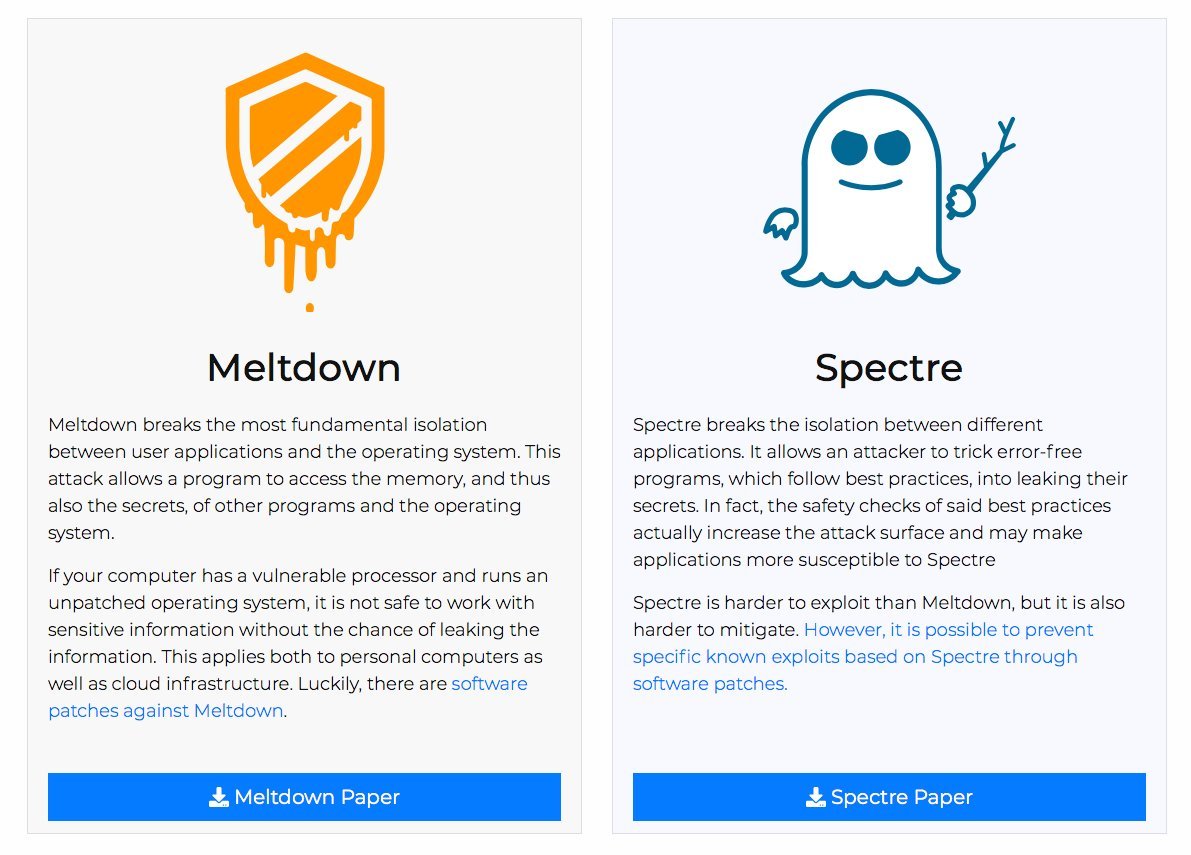

Selvom Microsoft for længst har rettet Spectre- og Meltdown-sårbarhederne, er virksomheder og virksomheder ikke helt klar over, hvad de skal gøre for at sikre, at deres enheder er sikre.

En undersøgelse lavet af Barkly, en blog dedikeret til sikkerhed, har fundet ud af, at mens 75 % af virksomhederne er begyndt at patche deres enheder, er kun 4 % af dem fuldt patchede.

Årsagen til dette forsinkelse skyldes ikke nogen særlig uopmærksomhed eller dovenskab, derimod mangler der information om, hvad der skal gøres.

For at illustrere dette har Microsoft et PowerShell-script, som administratorer kan bruge til at fortælle, om deres pc'er alle er lappet til Spectre eller Meltdown, men kun 41 % af it-professionelle, der er adspurgt af Barkly, ved selv, at det er blevet kørt.

Microsoft har også en registreringsnøgle, der skal eksistere, før patcherne rulles ud til pc'erne, når det kommer til pc'er med tredjeparts antivirussoftware installeret, men ikke alle softwareleverandører er klar over, at denne registreringsnøgle skal eksistere, eller hvem skal installere det.

Barklys Johnathan Crowe skriver "at 80 procent af de adspurgte siger, at opdateringsprocessen generelt ikke har været helt klar, og at mangel på klarhed efterlader mange med spørgsmål og bekymringer. To tredjedele har udtrykt bekymring over, at dette problem ikke er helt under kontrol. ”

For at være klar, har Microsoft frigivet patcherne, men der mangler IT-professionelle viden om, hvad de skal gøre. Det er ikke helt klart, om Microsoft kan gøre noget fra sin ende for at afbøde dette, men vi forventer, at problemer med nedsmeltning og spøgelse vil blive løst, efterhånden som flere administratorer får styr på processen.

Du kan læse hele rapporten her på Barklys blog.