Ny Excel-sårbarhed sætter 120 millioner brugere i fare

3 min. Læs

Opdateret den

Læs vores oplysningsside for at finde ud af, hvordan du kan hjælpe MSPoweruser med at opretholde redaktionen Læs mere

Sikkerhedsforskere har fundet en ny sårbarhed i Microsoft Excel, som potentielt kan bringe over 120 millioner brugere i fare. Sårbarheden blev opdaget af forskere hos sikkerhedsfirmaet Mimecast Services Ltd.

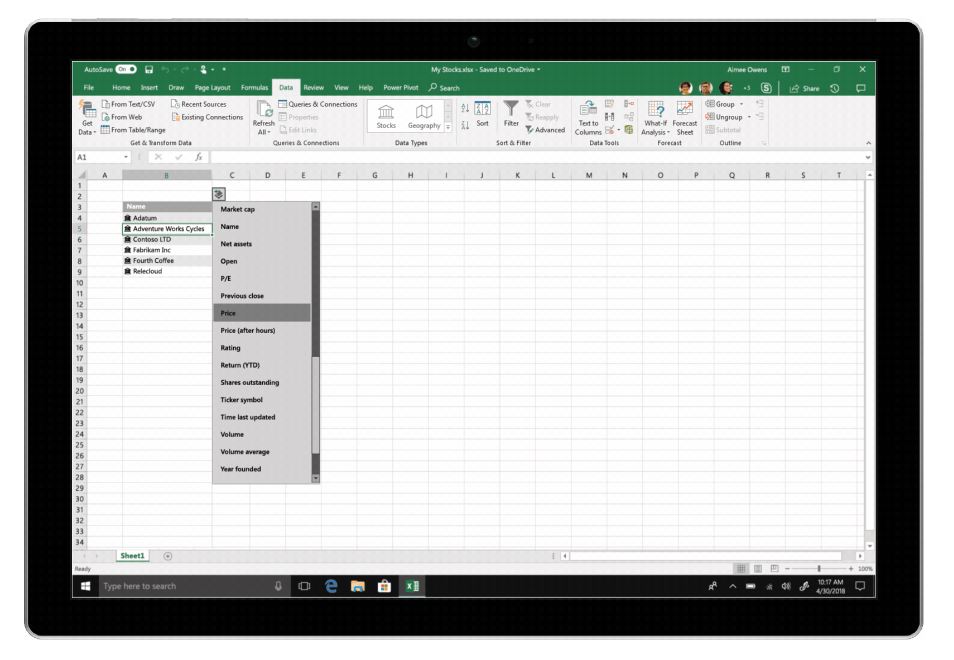

Sårbarheden udnytter Power Query-funktionen i Excel, der giver brugerne mulighed for at trække data fra andre kilder. Forskere ved Mimecast Services Ltd offentliggjorde en blogindlæg (via SiliconANGLE) forklarer sårbarheden, hvordan den kan udnyttes af hackere. Sårbarheden vil give hackere mulighed for at bruge Power Query til at starte et eksternt Dynamic Data Exchange-angreb i et Excel-regneark. Ikke kun det, men sårbarheden vil også give hackere mulighed for at iværksætte mere sofistikerede angreb, der involverer malware, der kan kompromittere brugerens maskine, så snart regnearket åbnes.

Funktionen giver så omfattende kontroller, at den kan bruges til at fingeraftrykke en sandkasse eller et offers maskine, selv før der leveres nogen nyttelast. Angriberen har potentielle forudbetalings- og præ-udnyttelseskontroller og kan levere en ondsindet nyttelast til offeret og samtidig få filen til at fremstå harmløs for en sandkasse eller andre sikkerhedsløsninger.

Det gode er, at Microsoft allerede kender til sårbarheden og har frigivet en vejledning igen November 2017. Rådgivningen bemærkede, at brugere bliver nødt til at klikke sig igennem adskillige sikkerhedsadvarsler for at installere malware på deres system. Microsoft anbefalede også brugere at deaktivere DDE-funktionen, når den ikke er i brug, for at blokere eksterne dataforbindelser.

Mimecast anbefaler på det kraftigste, at alle Microsoft Excel-kunder implementerer de løsninger, som Microsoft har foreslået, da den potentielle trussel mod disse Microsoft-brugere er reel, og udnyttelsen kan være skadelig.

Det gode er, at der ikke er nogen rapport om, at sårbarheden bliver udnyttet i naturen. Den dårlige nyhed er dog, at DDE-funktionen normalt er aktiveret som standard, og brugere kan muligvis ikke slå den fra, når den ikke er i brug. Meni Farjon, chefforsker hos Mimecast, bemærkede, at det er uklart, hvor mange organisationer der følger Microsofts tidligere råd, og sagde, at "det er usandsynligt, at mange organisationer har deaktiveret det."

Fra nu af har Microsoft netop udgivet en vejledning og er afhængig af, at brugerne tager passende handlinger. Det klogeste at gøre lige nu er at deaktivere DDE-funktionen og ikke downloade og åbne regneark sendt via e-mails. Sidst men ikke mindst, sørg for, at du ikke ignorerer nogen sikkerhedsmeddelelser fra Excel, da de kan advare dig om potentiel malware.