Et Microsoft Teams social engineering-angreb skete for nylig på platformen

4 min. Læs

Udgivet den

Læs vores oplysningsside for at finde ud af, hvordan du kan hjælpe MSPoweruser med at opretholde redaktionen Læs mere

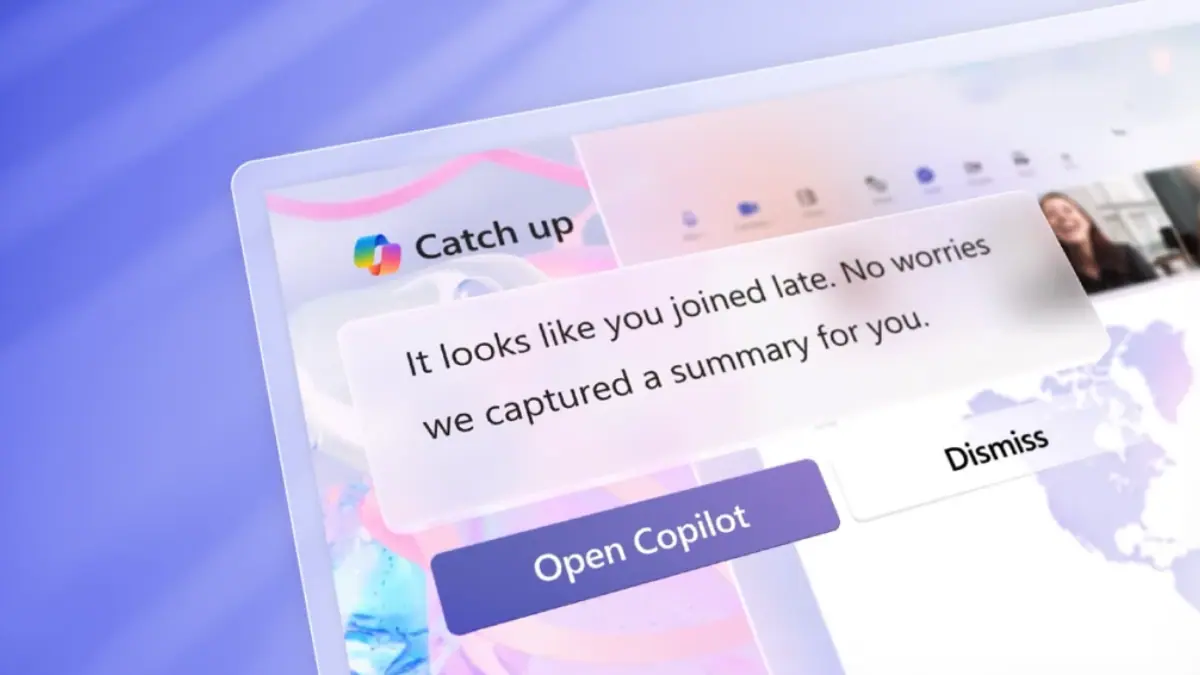

Et Microsoft Teams social engineering-angreb blev udført af den russiske trusselskuespiller, Midnight Blizzard, på platformen for nylig. Truslen skuespiller brugte tidligere kompromitteret Microsoft 365-lejere at oprette nye domæner, der vises som tekniske supportenheder. Under disse forklædninger bruger Midnight Blizzard derefter Teams-beskeder til at forsøge at stjæle legitimationsoplysninger fra organisationer ved at engagere en bruger og fremkalde godkendelse af multifaktorautentificering (MFA) prompter.

Alle organisationer, der bruger Microsoft Teams, opfordres til at styrke sikkerhedspraksis og behandle alle godkendelsesanmodninger, der ikke er startet af brugeren, som ondsindede.

Ifølge deres seneste undersøgelse, blev cirka færre end 40 globale organisationer berørt af Microsoft Teams social engineering-angreb. Som med tidligere angreb fra disse trusselsaktører var organisationerne hovedsageligt regering, ikke-statslige organisationer (NGO'er), it-tjenester, teknologi, diskret fremstilling og mediesektoren. Dette giver mening, i betragtning af at Midnight Blizzard er en russisk-trusende skuespiller, som tidligere blev tilskrevet af de amerikanske og britiske regeringer som Foreign Intelligence Service i Den Russiske Føderation.

Angrebene skete i maj 2023. Hvis du husker det, forårsagede en anden trusselaktør, Storm-0558, også nogle alvorlige skader på Microsofts servere omkring det tidspunkt.

Midnight Blizzard bruger dog ægte Microsoft Teams-legitimationsoplysninger fra kompromitterede konti til at forsøge at overbevise brugere om at indtaste koden i prompten på deres enhed. Det gør de ved at udgive sig som et teknisk support- eller sikkerhedsteam.

Ifølge Microsoft gør Midnight Blizzard det i 3 trin:

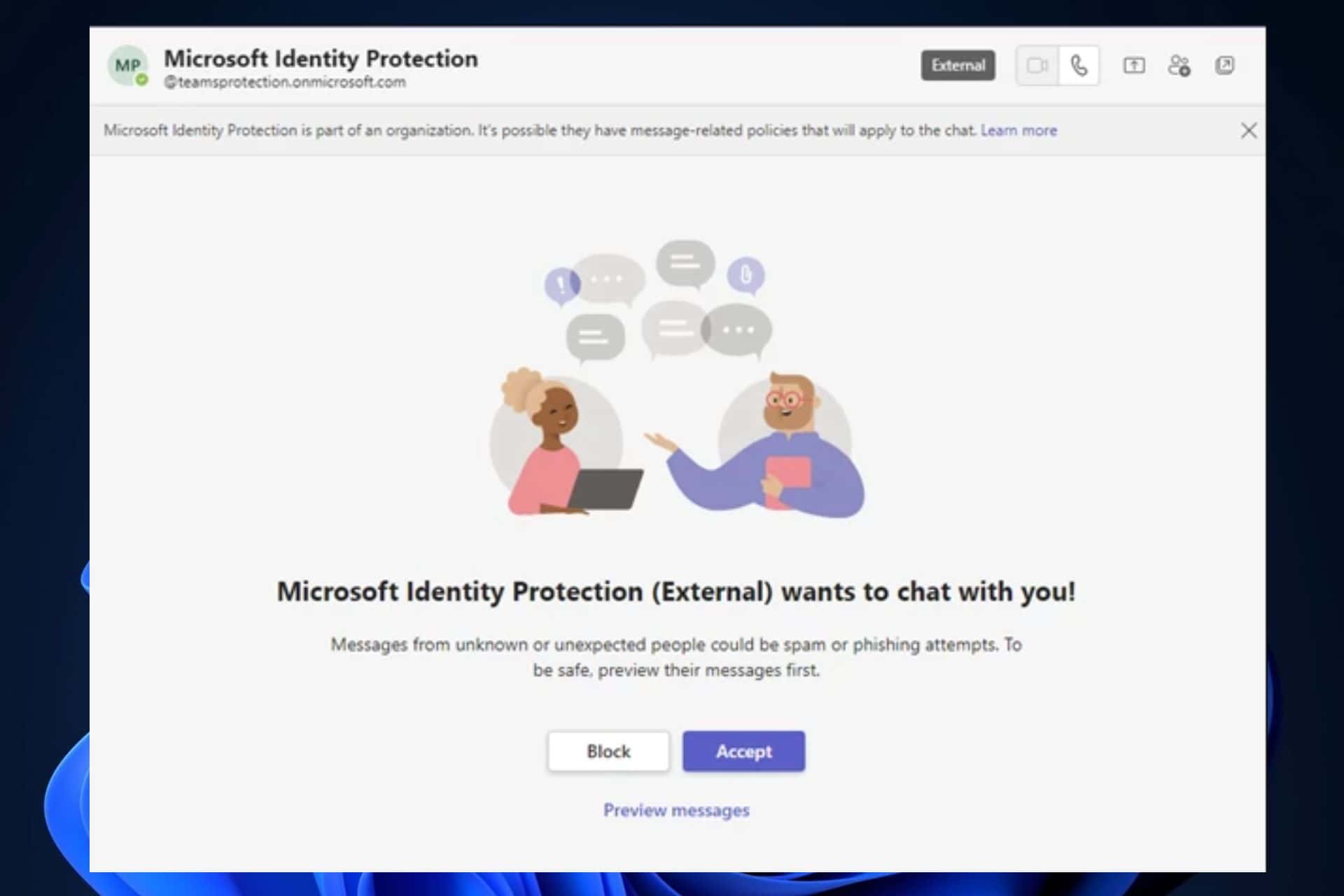

- Målbrugeren kan modtage en Microsoft Teams-meddelelsesanmodning fra en ekstern bruger, der udgiver sig for at være et teknisk support- eller sikkerhedsteam.

- Hvis målbrugeren accepterer beskedanmodningen, modtager brugeren derefter en Microsoft Teams-meddelelse fra angriberen, der forsøger at overtale dem til at indtaste en kode i Microsoft Authenticator-appen på deres mobilenhed.

- Hvis den målrettede bruger accepterer meddelelsesanmodningen og indtaster koden i Microsoft Authenticator-appen, får trusselsaktøren et token til at godkende som den målrettede bruger. Skuespilleren får adgang til brugerens Microsoft 365-konto efter at have gennemført godkendelsesforløbet.

Microsoft har udgivet en liste over e-mail-navne, som du skal være forsigtig med:

Indikatorer for kompromis

| Indikator | Type | Beskrivelse |

| msftprotection.onmicrosoft[.]com | Domænenavn | Ondsindet skuespillerkontrolleret underdomæne |

| identityVerification.onmicrosoft[.]com | Domænenavn | Ondsindet skuespillerkontrolleret underdomæne |

| accountsVerification.onmicrosoft[.]com | Domænenavn | Ondsindet skuespillerkontrolleret underdomæne |

| azuresecuritycenter.onmicrosoft[.]com | Domænenavn | Ondsindet skuespillerkontrolleret underdomæne |

| teamsprotection.onmicrosoft[.]com | Domænenavn | Ondsindet skuespillerkontrolleret underdomæne |

Du kan dog beskytte dig selv og din organisation mod Microsoft Teams social engineering-angreb ved at følge disse anbefalinger:

- Pilot og start udsendelsen phishing-resistente godkendelsesmetoder for brugere.

- Implement Betinget adgang godkendelsesstyrke at kræve phishing-resistent godkendelse for medarbejdere og eksterne brugere til kritiske apps.

- Angiv betroede Microsoft 365-organisationer for at definere, hvilke eksterne domæner der er tilladt eller blokeret til at chatte og mødes.

- Holde Microsoft 365 revision aktiveret, så revisionsoptegnelser kunne undersøges, hvis det var nødvendigt.

- Forstå og vælg bedste adgangsindstillinger for eksternt samarbejde til din organisation.

- Tillad kun kendte enheder der overholder Microsofts anbefalede sikkerhedsgrundlag.

- Uddan brugerne om social engineering og legitimationsphishing-angreb, herunder at afstå fra at indtaste MFA-koder sendt via enhver form for uopfordret besked.

- Uddan Microsoft Teams-brugere til at verificere "ekstern" tagging på kommunikationsforsøg fra eksterne enheder, være forsigtig med, hvad de deler, og aldrig dele deres kontooplysninger eller godkende login-anmodninger via chat.

- Uddanne brugere til gennemgå login-aktivitet og marker mistænkelige loginforsøg som "Dette var ikke mig".

- Implement App-kontrol med betinget adgang i Microsoft Defender til Cloud Apps for brugere, der opretter forbindelse fra ikke-administrerede enheder.

Hvad synes du om disse Microsoft Teams social engineering-angreb? Fortæl os det i kommentarfeltet nedenfor.