Microsoft beskriver SystemContainer, en hardwarebaseret containerteknologi indbygget i Windows 10

4 min. Læs

Udgivet den

Læs vores oplysningsside for at finde ud af, hvordan du kan hjælpe MSPoweruser med at opretholde redaktionen Læs mere

Før Windows 8 blev sikkerheden til desktop-operativsystemet bygget næsten udelukkende af software. Problemet med den tilgang var, at hvis malware eller en angriber fik nok privilegier, kunne komme ind mellem hardwaren og operativsystemet, eller de formåede at manipulere med enhedens firmwarekomponenter, kunne de også finde måder at gemme sig fra platformen og resten af dit sikkerhedsrelaterede forsvar. For at løse dette problem havde Microsoft brug for, at enheds- og platformstillid var forankret i uforanderlig hardware i stedet for blot software, som kan pilles ved.

Med Windows 8-certificerede enheder udnyttede Microsoft en hardwarebaseret rod af tillid med Universal Extensible Firmware Interface (UEFI) Secure Boot. Nu, med Windows 10, tager de dette til næste niveau ved at sikre, at denne tillidskæde også kan verificeres ved hjælp af kombinationen af hardwarebasesikkerhedskomponenter, såsom Trusted Platform Module (TPM) og skybaserede tjenester ( Device Health Attestation (DHA)), der kan bruges til at undersøge og eksternt attestere enhedens sande integritet.

For at implementere dette sikkerhedsniveau i milliarder af enheder rundt om i verden arbejder Microsoft med OEM'er og chipleverandører som Intel. De frigiver regelmæssige firmwareopdateringer til UEFI, låser UEFI-konfigurationer, aktiverer UEFI-hukommelsesbeskyttelse (NX), kører nøgleværktøjer til begrænsning af sårbarhed og hærder platformens OS og SystemContainer-kerner (f.eks. WSMT) fra potentielle SMM-relaterede udnyttelser.

Med Windows 8 kom Microsoft op med konceptet med moderne apps (nu UWP-apps), som kun kører inde i AppContainer, og brugeren giver bogstaveligt talt appen adgang til ressourcer, som et dokument, efter behov. I tilfælde af Win32 apps, når du åbner appen, kan den gøre alt, hvad brugeren har privilegier til at gøre (f.eks.: åbne en hvilken som helst fil; ændre systemkonfigurationen). Da AppContainere kun er til UWP-apps, forblev Win32-apps en udfordring. Med Windows 10 bringer Microsoft en ny hardwarebaseret containerteknologi, som vi kalder en SystemContainer. Det ligner en AppContainer, isolerer det, der kører i den, fra resten af systemet og data. Den største forskel er, at SystemContainer er designet til at beskytte de mest følsomme dele af systemet - som dem, der administrerer brugeroplysninger eller giver forsvar til Windows - væk fra alt, inklusive selve operativsystemet, som vi må antage vil blive kompromitteret.

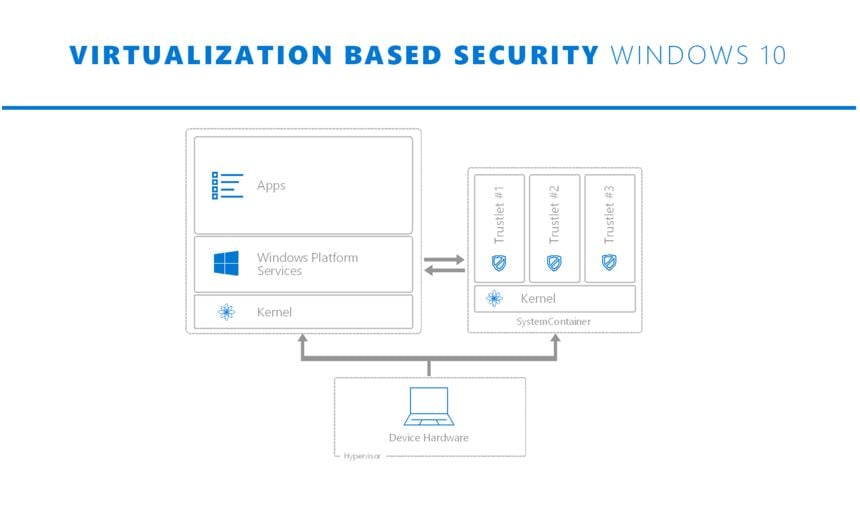

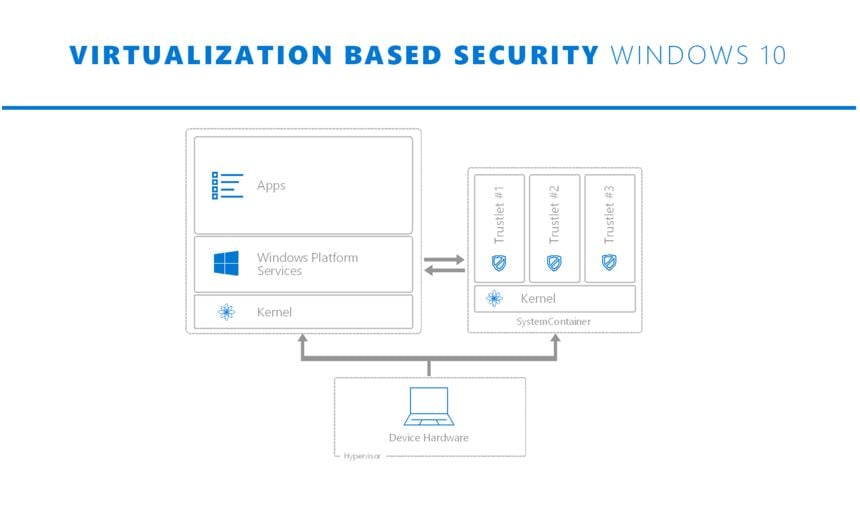

SystemContaineren bruger hardwarebaseret isolering og Windows 10's Virtualization Based Security (VBS)-funktion til at isolere de processer, der kører med den, fra alt andet på systemet. VBS bruger virtualiseringsudvidelserne på systemets processor (f.eks. Intels VT-X) til at isolere de adresserbare hukommelsespladser mellem, hvad der reelt er to operativsystemer, der kører parallelt oven på Hyper-V. Operativsystem et er det du altid har kendt og bruger, og operativsystem to er SystemContainer, der fungerer som et sikkert eksekveringsmiljø, der kører lydløst bag kulisserne. På grund af SystemContainerens brug af Hyper-V og det faktum, at den ikke har noget netværk, brugeroplevelse, delt hukommelse eller lager, er miljøet godt sikret mod angreb. Faktisk, selvom Windows-operativsystemet er fuldstændigt kompromitteret på kerneniveau (hvilket ville give en angriber det højeste niveau af privilegier), kan processerne og dataene i SystemContainer stadig forblive sikre.

Tjenester og data i SystemContaineren er dramatisk mindre tilbøjelige til at blive kompromitteret, da angrebsoverfladen for disse komponenter er blevet væsentligt reduceret. SystemContainer driver sikkerhedsfunktioner, herunder Credential, Device Guard, Virtual Trusted Platform Module (vTPM). Microsoft tilføjer nu Windows Hello's biometriske valideringskomponenter og brugerens biometriske data til SystemContainer med Jubilæumsopdateringen for at holde det sikkert. Microsoft nævnte også, at de vil fortsætte med at flytte nogle af de mest følsomme Windows-systemtjenester ind i SystemContainer.