Intel efterforsker et databrud, efter at 20 GB interne dokumenter er lækket online

2 min. Læs

Udgivet den

Læs vores oplysningsside for at finde ud af, hvordan du kan hjælpe MSPoweruser med at opretholde redaktionen Læs mere

Intel har rapporteret et databrud, efter at virksomhedens fortrolige dokumenter kom på internettet. Virksomheden har sagt, at den har åbnet en undersøgelse af databruddet, der gjorde det muligt for hackere at slippe af sted med 20 GB værdi af interne dokumenter markeret som "fortroligt" eller "begrænset hemmeligt".

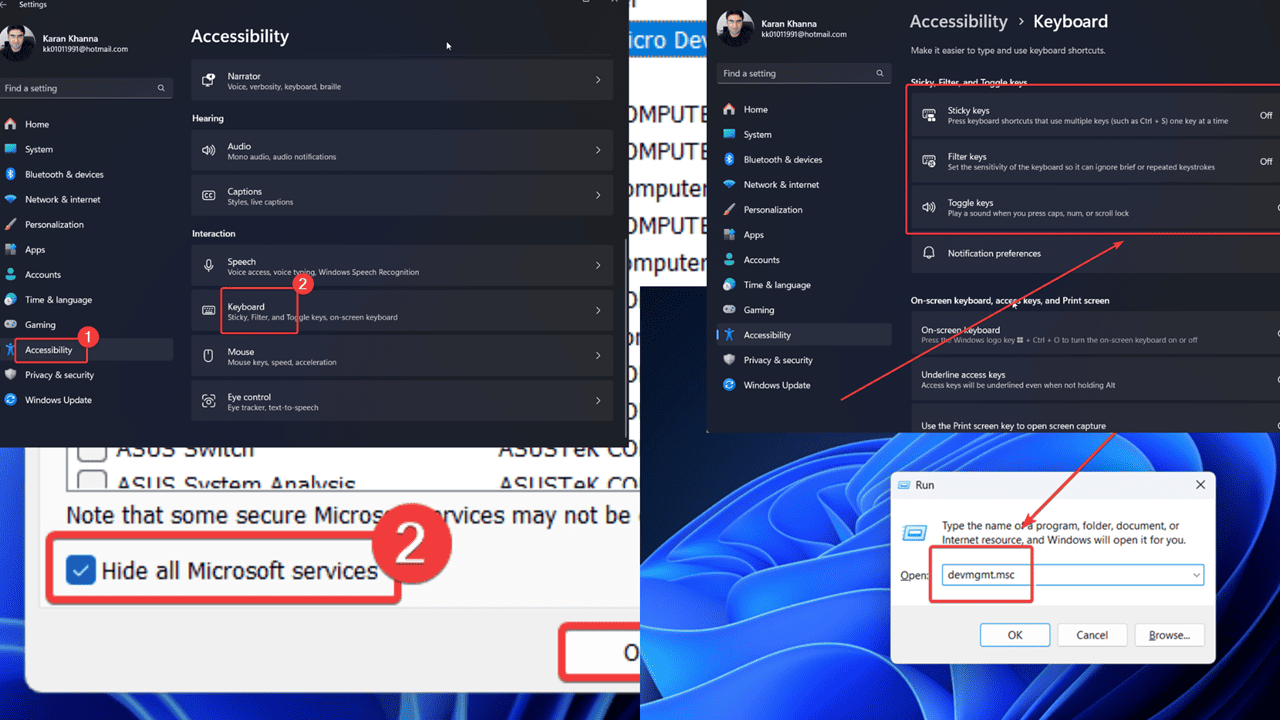

Datadumpet blev offentliggjort på online fildelingswebstedet MEGA af Till Kottmann, en schweizisk softwareingeniør, der modtog det fra en anonym hacker. Han bemærkede, at datadumpet er en del af en flerdelt serie af Intel-relaterede lækager. ZDNet var i stand til at verificere ægtheden af påstandene med unavngivne sikkerhedsforskere, der er fortrolige med Intel CPU'er. Nedenfor er en oversigt over de lækkede filer, som leveret af Kottmann:

– Intel ME Bringup guides + (flash) værktøj + eksempler til forskellige platforme

– Kabylake (Purley Platform) BIOS-referencekode og prøvekode + initialiseringskode (noget af det som eksporteret git-repos med fuld historik)

– Intel CEFDK (Consumer Electronics Firmware Development Kit (bootloader-ting)) KILDER

– Silicium / FSP kildekodepakker til forskellige platforme

– Forskellige Intel-udviklings- og fejlfindingsværktøjer

– Simics Simulation til Rocket Lake S og potentielt andre platforme

– Diverse køreplaner og andre dokumenter

– Binære filer til kameradrivere Intel lavet til SpaceX

– Skemaer, dokumenter, værktøjer + firmware til den ikke-udgivne Tiger Lake-platform

– (meget forfærdelig) Kabylake FDK træningsvideoer

– Intel Trace Hub + dekoderfiler til forskellige Intel ME-versioner

– Elkhart Lake Silicon Reference og Platform Sample Code

– Nogle Verilog-ting til forskellige Xeon-platforme, usikker på hvad det præcist er.

– Debug BIOS/TXE builds til forskellige platforme

– Bootguard SDK (krypteret zip)

– Intel Snowridge / Snowfish Processimulator ADK

– Forskellige skemaer

– Intel Marketing Material Templates (InDesign)

Heldigvis er private kundedata ikke lækket online, men hackeren fortalte den schweiziske softwareingeniør, at dette blot er en del af et større datadump, der indikerer, at hackeren har adgang til filer, der ikke blev lækket i dag.

Vi er ved at undersøge denne situation. Oplysningerne ser ud til at komme fra Intels ressource- og designcenter, som er vært for oplysninger til brug for vores kunder, partnere og andre eksterne parter, som har registreret sig for adgang. Vi mener, at en person med adgang har downloadet og delt disse data.

– Intel