Homeland Securitys CISA frigiver Sparrow-sårbarheds- og udnyttelsesdetektionsværktøj til Microsoft 365-netværk

2 min. Læs

Udgivet den

Læs vores oplysningsside for at finde ud af, hvordan du kan hjælpe MSPoweruser med at opretholde redaktionen Læs mere

Med den nylige rapport om, at hackere har udnyttet Microsoft 365 til at kompromittere kommercielle og følsomme regeringsnetværk, har US Department of Homeland Securitys Cybersecurity & Infrastructure Security Agency (CISA) udgivet et værktøj til at hjælpe netværksadministratorer med at sikre deres Microsoft 365-baserede infrastruktur.

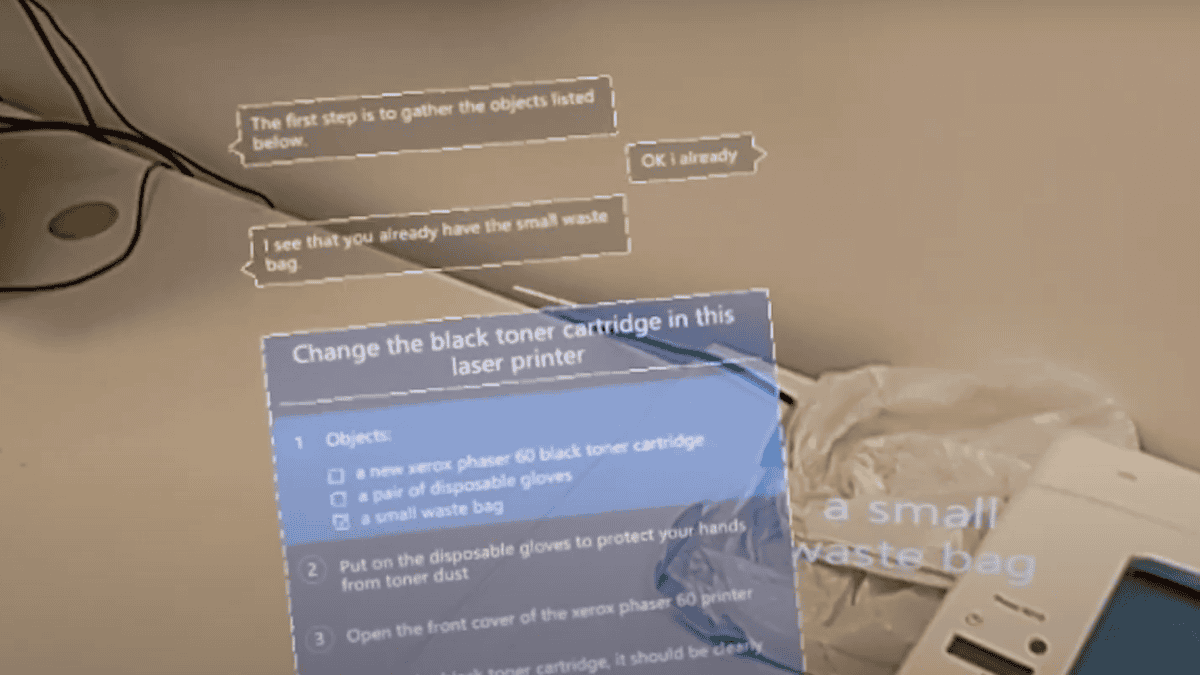

Sparrow.ps1 er et Powershell-baseret værktøj skabt af CISAs Cloud Forensics-team til at hjælpe med at opdage mulige kompromitterede konti og applikationer i Azure/m365-miljøet. Værktøjet er beregnet til brug af hændelsespersonale og fokuserer på det snævre omfang af bruger- og applikationsaktivitet, der er endemisk for identitets- og autentificeringsbaserede angreb, som for nylig er set i flere sektorer.

Sparrow.ps1 vil kontrollere og installere de nødvendige PowerShell-moduler på analysemaskinen, kontrollere den forenede revisionslog i Azure/M365 for visse indikatorer for kompromittering (IoC'er), liste Azure AD-domæner og kontrollere Azure-tjenesteprincipper og deres Microsoft Graph API-tilladelser at identificere potentiel ondsindet aktivitet. Værktøjet udsender derefter dataene til flere CSV-filer i en standardmappe.

CISA advarer om, at open source-værktøjet ikke er en erstatning for systemer til registrering af indtrængen og hverken er omfattende eller udtømmende for tilgængelige data, og det er beregnet til at indsnævre et større sæt af tilgængelige undersøgelsesmoduler og telemetri til dem, der er specifikke for nylige angreb på fødererede identitetskilder og applikationer.

Værktøjet er gratis at bruge og kan findes på GitHub link..

via WindowsClub