Nedávno na platformě došlo k útoku sociálního inženýrství Microsoft Teams

4 min. číst

Publikované dne

Přečtěte si naši informační stránku a zjistěte, jak můžete pomoci MSPoweruser udržet redakční tým Dozvědět se více

Nedávno na platformě provedl útok sociálního inženýrství Microsoft Teams ruský aktér hrozeb Midnight Blizzard. Dříve používaný aktér hrozby kompromitoval tenanty Microsoft 365 k vytvoření nových domén, které se zobrazí jako entity technické podpory. Pod těmito převleky pak Midnight Blizzard používá zprávy Teams, aby se pokusil ukrást přihlašovací údaje organizacím tím, že zapojí uživatele a vyvolá schválení výzev k vícefaktorové autentizaci (MFA).

Všem organizacím, které používají Microsoft Teams, se doporučuje, aby posílily bezpečnostní postupy a považovaly všechny požadavky na ověření, které nebyly zahájeny uživatelem, za škodlivé.

Podle jejich posledního vyšetřování, bylo útokem sociálního inženýrství Microsoft Teams zasaženo přibližně méně než 40 globálních organizací. Stejně jako v případě předchozích útoků od těchto aktérů hrozeb se jednalo především o vládní, nevládní organizace, IT služby, technologie, diskrétní výrobu a mediální sektory. To dává smysl, vezmeme-li v úvahu, že Midnight Blizzard je ruským hrozivým aktérem, který byl dříve vládou USA a Spojeného království přisuzován zahraniční zpravodajské službě Ruské federace.

K útokům došlo v květnu 2023. Pokud si vzpomínáte, další aktér hrozby, Storm-0558, způsobil v té době také vážné poškození serverů Microsoftu.

Midnight Blizzard však používá skutečné přihlašovací údaje Microsoft Teams z kompromitovaných účtů, aby se pokusil přesvědčit uživatele, aby zadali kód do výzvy na svém zařízení. Dělají to tak, že se vydávají za tým technické podpory nebo bezpečnostního týmu.

Podle Microsoftu tak Midnight Blizzard činí ve 3 krocích:

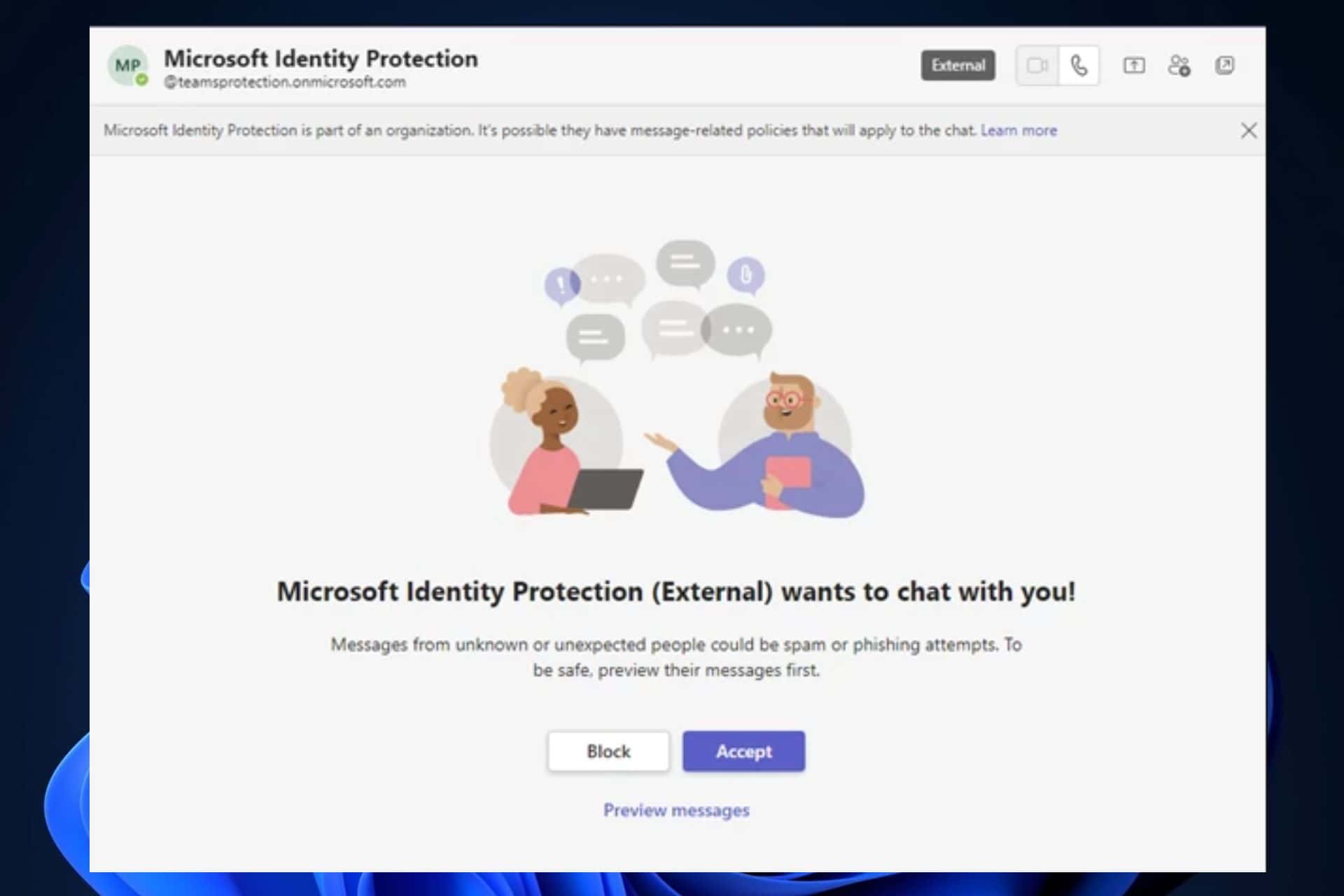

- Cílový uživatel může obdržet žádost o zprávu Microsoft Teams od externího uživatele, který se vydává za tým technické podpory nebo zabezpečení.

- Pokud cílový uživatel přijme žádost o zprávu, uživatel poté obdrží zprávu Microsoft Teams od útočníka, který se jej pokouší přesvědčit, aby zadal kód do aplikace Microsoft Authenticator na svém mobilním zařízení.

- Pokud cílový uživatel přijme žádost o zprávu a zadá kód do aplikace Microsoft Authenticator, bude aktérovi hrozby udělen token, aby se mohl ověřit jako cílový uživatel. Po dokončení procesu ověřování získá herec přístup k účtu Microsoft 365 uživatele.

Společnost Microsoft vydala seznam e-mailových jmen, na která byste si měli dávat pozor:

Indikátory kompromisu

| Indikátor | Styl | Popis |

| msftprotection.onmicrosoft[.]com | Doménové jméno | Subdoména kontrolovaná škodlivým hercem |

| identityVerification.onmicrosoft[.]com | Doménové jméno | Subdoména kontrolovaná škodlivým hercem |

| accountsVerification.onmicrosoft[.]com | Doménové jméno | Subdoména kontrolovaná škodlivým hercem |

| azuresecuritycenter.onmicrosoft[.]com | Doménové jméno | Subdoména kontrolovaná škodlivým hercem |

| teamprotection.onmicrosoft[.]com | Doménové jméno | Subdoména kontrolovaná škodlivým hercem |

Můžete však chránit sebe a svou organizaci před útoky sociálního inženýrství Microsoft Teams, pokud se budete řídit těmito doporučeními:

- Pilotujte a začněte nasazovat autentizační metody odolné proti phishingu pro uživatele.

- Nářadí Síla ověření podmíněného přístupu vyžadovat pro kritické aplikace ověřování odolné proti phishingu pro zaměstnance a externí uživatele.

- Zadejte důvěryhodné organizace Microsoft 365 definovat, které externí domény mají povoleno nebo blokovat chatování a setkávání.

- Udržet Auditování Microsoft 365 povoleny, aby bylo možné v případě potřeby prošetřit záznamy auditu.

- Pochopte a vyberte nejlepší nastavení přístupu pro externí spolupráci pro vaši organizaci.

- Povolit pouze známá zařízení které dodržují Doporučené základní linie zabezpečení společnosti Microsoft.

- Vzdělávejte uživatele o sociální inženýrství a phishingové útoky na pověření, včetně zdržení se zadávání kódů MFA odeslaných prostřednictvím jakékoli formy nevyžádané zprávy.

- Poučte uživatele Microsoft Teams, aby ověřovali „externí“ označení při pokusech o komunikaci od externích subjektů, byli opatrní ohledně toho, co sdílejí, a nikdy nesdíleli informace o svém účtu ani neschvalovali žádosti o přihlášení přes chat.

- Vzdělávat uživatele k zkontrolovat aktivitu přihlášení a označte podezřelé pokusy o přihlášení jako „To jsem nebyl já“.

- Nářadí Řízení aplikací podmíněného přístupu v programu Microsoft Defender pro cloudové aplikace pro uživatele připojující se z nespravovaných zařízení.

Co si myslíte o těchto útocích sociálního inženýrství Microsoft Teams? Dejte nám vědět v sekci komentářů níže.