Společnost Microsoft doporučuje společnostem, aby naléhavě opravily kritické červy pro Windows Server RCE

1 min. číst

Publikované dne

Přečtěte si naši informační stránku a zjistěte, jak můžete pomoci MSPoweruser udržet redakční tým Dozvědět se více

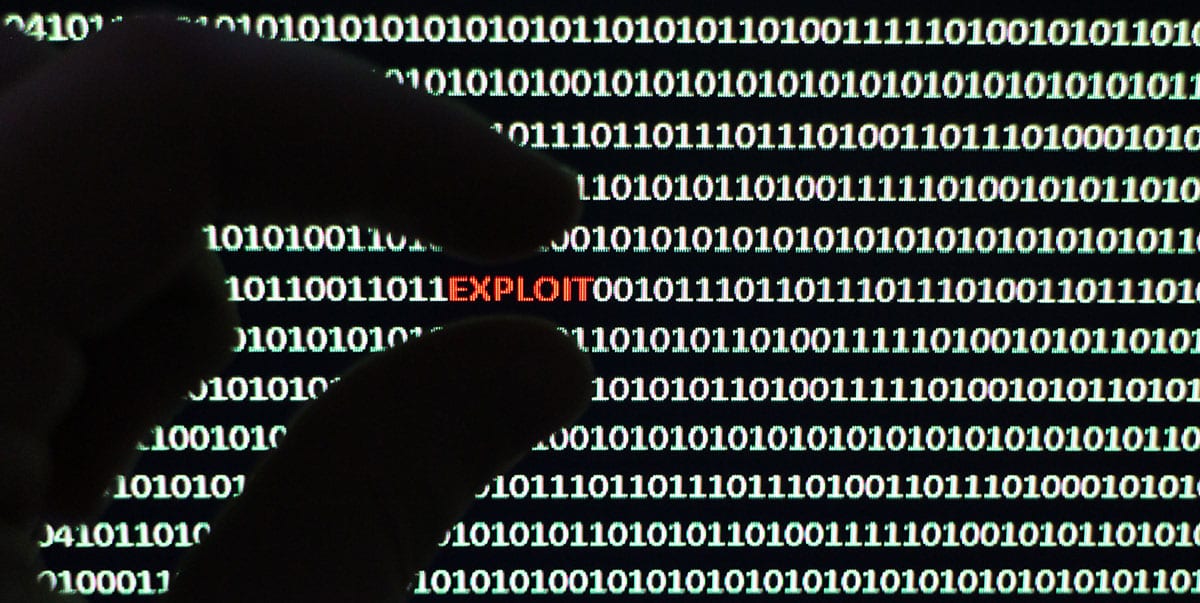

Společnost Microsoft v tichosti vydala opravu vážného, snadno zneužitelného vzdáleného zneužití kódu pro Windows desktop a Server, včetně nejnovějších Windows 11 a Windows Server 2022.

Využití je v HTTP Protocol Stack (HTTP.sys) a lze jej zneužít pouhým odesláním speciálně vytvořeného paketu na cílový server využívající HTTP Protocol Stack (http.sys) ke zpracování paketů. Útočníci ani nemusí být autentizováni.

Naštěstí ještě nebyl vydán žádný důkaz o koncepčním kódu pro CVE-2022-21907 a ve volné přírodě neexistuje žádný známý exploit.

K dispozici je také zmírnění.

V systému Windows Server 2019 a Windows 10 verze 1809 není funkce HTTP Trailer Support, která obsahuje tuto chybu zabezpečení, ve výchozím nastavení aktivní. Následující klíč registru musí být nakonfigurován, aby zavedl ohrožený stav:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\HTTP\Parameters\

"EnableTrailerSupport"=dword:00000001

Toto zmírnění se nevztahuje na ostatní ovlivněné verze.

Microsoft nicméně doporučuje, aby pracovníci IT upřednostňovali opravy postižených serverů.

Přečtěte si více o problému na webu Microsoft zde.

přes BleepingComputer