谷歌不顧微軟反對,發布Windows 10 S越獄

3分鐘讀

發表於

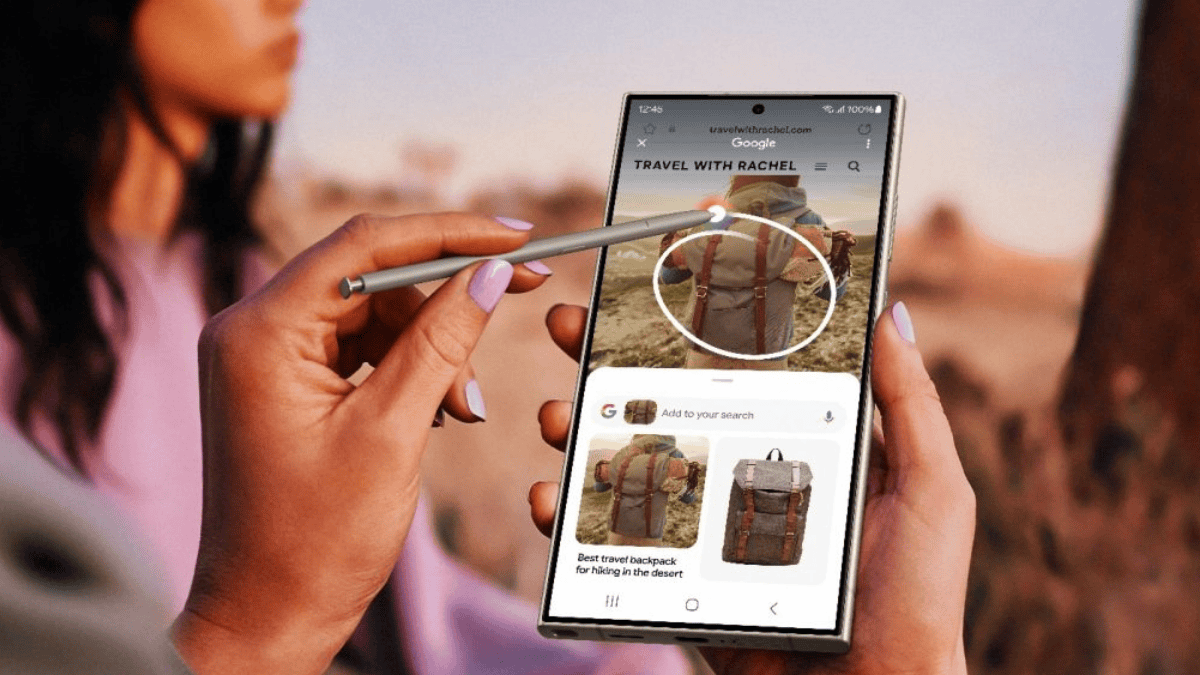

谷歌的零項目團隊再次做到了這一點,發布了針對 Windows 10 S 的“中等嚴重性”漏洞利用,這意味著用戶將能夠在微軟鎖定的操作系統 Windows 10 S 上運行任意代碼。

該缺陷是由於 Windows 10 S 如何驗證高權限組件列表的身份,也就是說非常糟糕。

谷歌詳細描述它是這樣的:

WLDP COM 類鎖定策略包含 8 到 50 個 COM 對象的硬編碼列表,啟發式腳本引擎可以實例化這些對象。 排除與查找正確 CLSID 相關的問題(例如先前報告的濫用 TreatAs 案例 40189)。 即使您可以寫入註冊表以在允許的 COM CLSID 之一下註冊現有 DLL,這也不應該是一個主要問題,因為行為良好的 COM 實現應該將傳遞給 DllGetObject 的 CLSID 與其已知對象的內部列表進行比較。

事實證明 .NET 不是這些表現良好的 COM 實現之一。 當一個 .NET COM 對像被實例化時,傳遞給 mscoree 的 DllGetClassObject 的 CLSID 僅用於在 HKCR 中查找註冊信息。 此時,至少根據測試,CLSID 被丟棄,.NET 對像被創建。 這對類策略有直接影響,因為它允許攻擊者添加註冊表項(包括到 HKCU),這將在允許的 CLSID 之一下加載任意 COM 可見類。 由於 .NET 並不關心 .NET 類型是否具有特定的 GUID,因此您可以使用它通過濫用 DotNetToJScript 之類的東西來引導任意代碼執行。

Windows 10 S 是受影響的主要操作系統,在沒有遠程代碼的情況下,該漏洞意味著黑客需要物理訪問 PC 才能運行初始代碼。 鑑於 Windows 10 S 經常用於用戶不受信任的情況(例如學校),但這可能意味著聰明的用戶將能夠破解操作系統並運行任意代碼,這可能是完全解鎖操作系統。

微軟在 19 月 4 日收到了該漏洞的通知,但計劃將修復程序作為 Redstone 90 的一部分發布。然而,這遠遠超出了谷歌的 XNUMX 天披露窗口,儘管微軟一再要求延期 谷歌現已發布有關該漏洞的詳細信息.

鑑於 Windows 10 S 目前尚未廣泛部署,我懷疑這次小爭吵不會帶來太多影響,但有趣的是,微軟未能預料到這個問題,這表明微軟需要更加努力地審核他們的軟件和方法以解決安全實施問題.

通過 Neowin網站