微软修补海量 MSHTML 远程代码执行漏洞

1分钟读

发表于

在过去的几周里,公司一直在努力应对 MSHTML Internet Explorer 浏览器渲染引擎中一个容易被利用的漏洞,黑客在网络钓鱼活动中使用该漏洞来入侵公司网络。

在 CVE-2021-40444 中描述,Microsoft 笔记:

攻击者可以制作恶意 ActiveX 控件,供托管浏览器呈现引擎的 Microsoft Office 文档使用。 然后攻击者必须说服用户打开恶意文档。 与使用管理用户权限操作的用户相比,帐户配置为在系统上拥有较少用户权限的用户受到的影响较小。

该黑客攻击的严重程度为 8.8/10,黑客能够绕过微软建议的缓解措施。

今天,微软宣布他们已经发布了针对该漏洞的修复程序,作为 Patch Tuesday 的一部分,并表示:

14 年 2021 月 XNUMX 日:Microsoft 已发布安全更新以解决此漏洞。 请参阅安全更新表,了解适用于您系统的更新。 我们建议您立即安装这些更新。

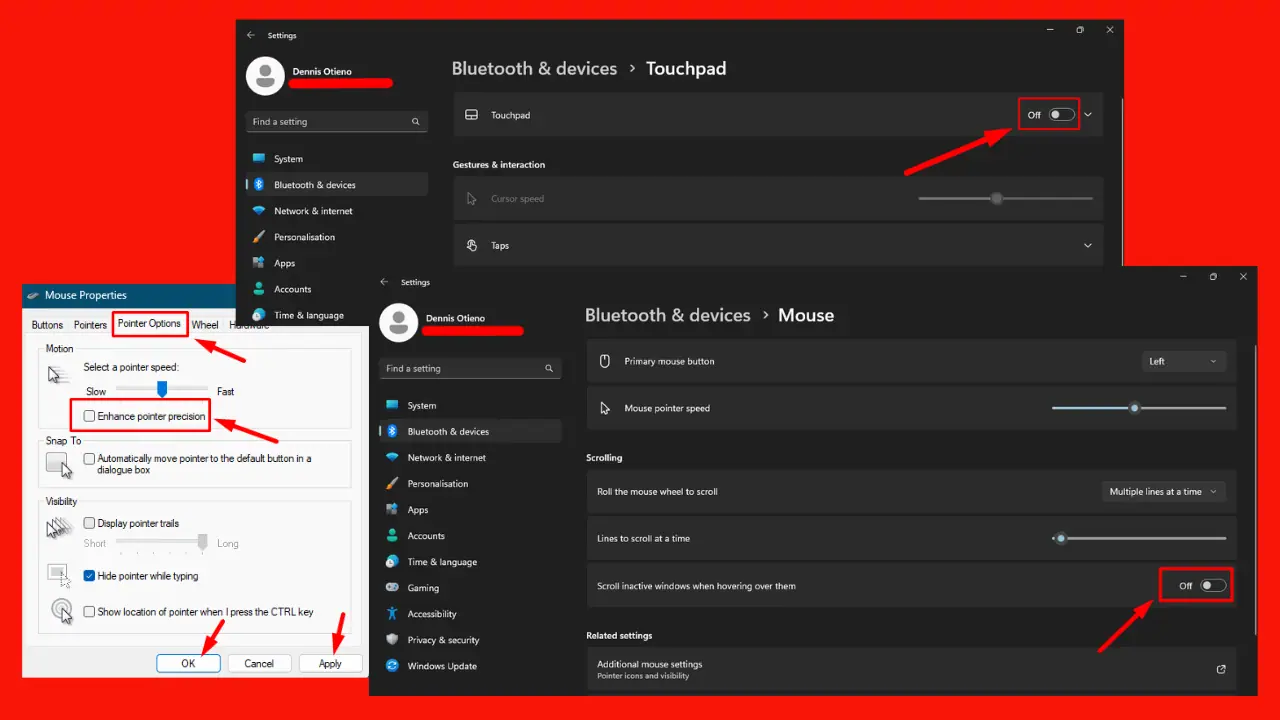

该修复程序通过 Windows 7、Windows Server 2008 R2 和 Windows Server 2008 的每月安全汇总提供。Windows 10 用户可以在“设置”中检查更新。

用户论坛

0消息