Остерігайтеся цього нового програмного забезпечення-вимагача Tycoon, націленого на ПК з Windows

2 хв. читати

Опубліковано

Прочитайте нашу сторінку розкриття інформації, щоб дізнатися, як ви можете допомогти MSPoweruser підтримувати редакційну команду Читати далі

Минулого року Центр скарг на інтернет-злочинність ФБР (IC3) опублікував «Звіт про злочини в Інтернеті». У звіті зазначено, що у 3.5 році кіберзлочинність обійшлася в 2.7 мільярда доларів (2019 мільярда фунтів стерлінгів). Зловмисники використовують програмне забезпечення-викуп, щоб отримати гроші від компаній та окремих користувачів. Дослідницький відділ безпеки BlackBerry нещодавно виявив нову програму-вимагач, яка вразила європейський навчальний заклад. На відміну від більшості програм-вимагачів, виявлених до цього часу, цей новий модуль програм-вимагачів скомпільовано у формат файлу зображення Java (JIMAGE). JIMAGE – це формат файлу, який зберігає користувацькі зображення JRE, призначені для використання віртуальною машиною Java (JVM) під час виконання.

Ось як стався напад:

- Щоб забезпечити збереження на машині жертви, зловмисники використали техніку, яка називається ін’єкцією параметрів виконання файлу зображення (IFEO). Налаштування IFEO зберігаються в реєстрі Windows. Ці параметри дають розробникам можливість налагоджувати своє програмне забезпечення за допомогою вкладення програми для налагодження під час виконання цільової програми.

- Потім був виконаний бекдор разом із функцією екранної клавіатури Microsoft Windows (OSK) операційної системи.

- Зловмисники відключили антишкідливе рішення організації за допомогою утиліти ProcessHacker і змінили паролі для серверів Active Directory. Це призводить до того, що жертва не може отримати доступ до своїх систем.

- Більшість файлів зловмисників були обмежені в часі, включаючи бібліотеки Java та сценарій виконання, і мали позначки часу дати файлу 11 квітня 2020 року, 15:16:22

- Нарешті, зловмисники запустили модуль Java-вимагача, зашифрувавши всі файлові сервери, включаючи системи резервного копіювання, які були підключені до мережі.

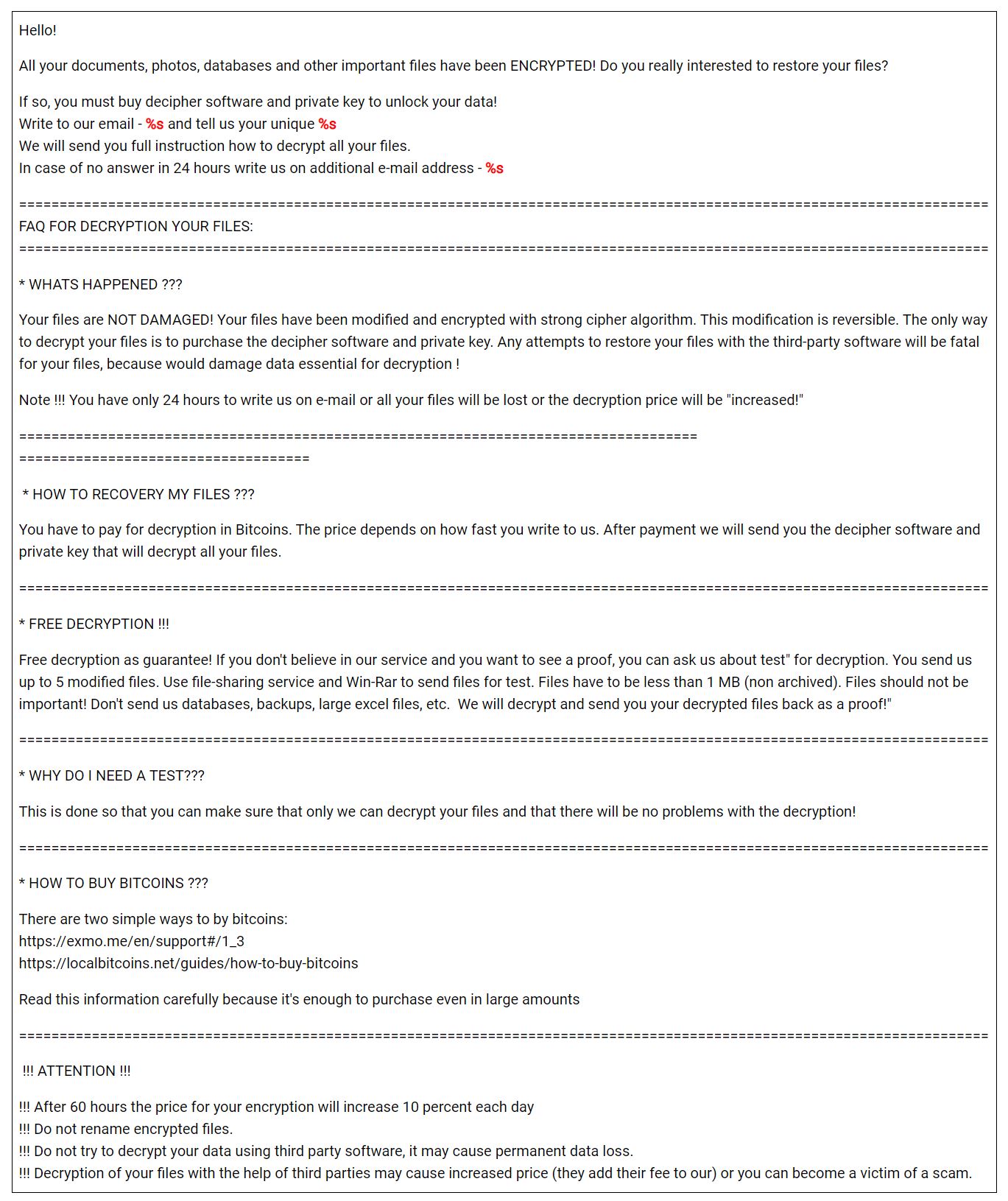

Після вилучення zip-файлу, пов’язаного з програмним забезпеченням-вимагачем, є три модулі на ім’я «магнат». Отже, команда Blackberry назвала це програмне забезпечення-вимагач магнатом. Перегляньте записку про викуп магната нижче.

Ви можете знайти більше інформації про це програмне забезпечення-вимагач за посиланням нижче.

джерело: Ожина

Форум користувачів

0 повідомлення