Ще одна серйозна проблема безпеки, виявлена в службі зустрічей Zoom

2 хв. читати

Оновлено на

Прочитайте нашу сторінку розкриття інформації, щоб дізнатися, як ви можете допомогти MSPoweruser підтримувати редакційну команду Читати далі

Пандемія коронавірусу призвела до зростання використання Zoom, але компанія намагається зберегти конфіденційність користувачів. Однак компанія зіткнулася з багатьма зворотний зв'язок за несерйозне ставлення до конфіденційності клієнтів, що змусило компанію до цього заморозити випуски функцій протягом 90 днів, щоб виправити нескінченний список вразливостей. На початку квітня ми повідомляли про те, як хакери продавали облікові дані користувачів у темній мережі. Наприкінці квітня компанія випустила нове оновлення для вирішення проблем безпеки.

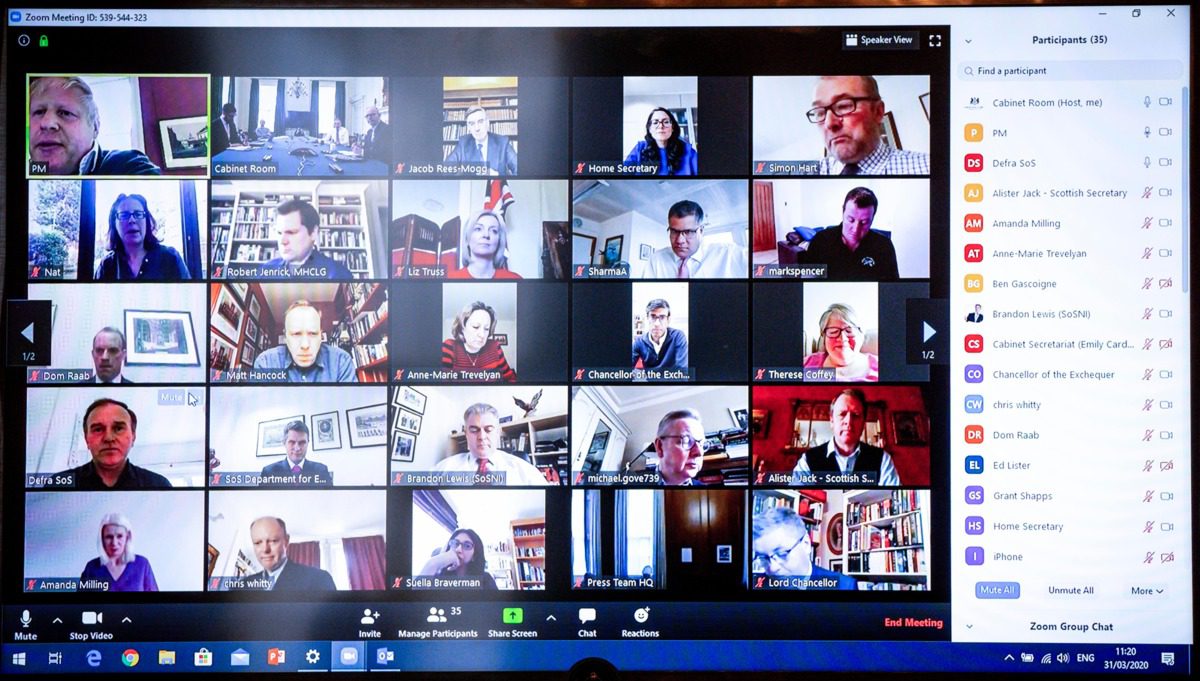

Сьогодні Том Ентоні, дослідник безпеки, опублікував важливу вразливість безпеки в Zoom. За допомогою цього експлойту будь-хто може приєднатися до захищеної паролем зустрічі Zoom. Зустрічі Zoom за замовчуванням захищені 6-значним цифровим паролем. Таким чином, існує можливість 1 мільйона різних паролів. Том виявив, що веб-клієнт Zoom дозволяє будь-кому перевірити, чи правильний пароль для зустрічі, без обмеження кількості спроб. Отже, зловмисник може написати невеликий код Python, щоб спробувати всі 1 мільйон паролів і знайти правильний пароль за кілька хвилин.

Після того, як Том повідомив про цю проблему в Zoom, веб-клієнт Zoom перейшов у автономний режим. Zoom пом’якшив проблему, вимагаючи входу користувача для приєднання до нарад у веб-клієнті, а також оновлення паролів зустрічей за замовчуванням, щоб вони були нечисловими та довшими. Незважаючи на те, що зараз проблема вирішена, вона викликає наступне хвилююче питання.

Чи зловмисники вже використовували цю вразливість для прослуховування дзвінків інших людей (наприклад, засідання уряду).

Оновлення: Речник Zoom зробив таку заяву щодо проблеми безпеки.

«Дізнавшись про цю проблему 1 квітня, ми негайно вилучили веб-клієнт Zoom, щоб забезпечити безпеку наших користувачів, поки ми впровадили пом’якшення. З тих пір ми покращили обмеження швидкості, вирішили проблеми з токенами CSRF і перезапустили веб-клієнт 9 квітня. Завдяки цим виправленням проблему було повністю вирішено, і користувачу не потрібно було діяти. Нам не відомо про випадки використання цього експлойту в дикій природі. Ми дякуємо Тому Ентоні за те, що звернув нашу увагу на це питання. Якщо ви думаєте, що виявили проблему безпеки з продуктами Zoom, надішліть детальний звіт на адресу [захищено електронною поштою]».

джерело: Том Ентоні

Форум користувачів

0 повідомлення