Aktörler, Microsoft 365 ile daha fazla devlet müteahhitini mağdur etmek için kimlik avı kampanyası materyallerini yeniliyor

3 dk. okuman

Yayınlandı

MSPoweruser'ın editör ekibini ayakta tutmasına nasıl yardımcı olabileceğinizi öğrenmek için açıklama sayfamızı okuyun. Daha fazla

Bir grup kötü niyetli aktör, büyük şirketleri (özellikle enerji, profesyonel hizmetler ve inşaat sektörlerindekileri) kendi hesaplarını göndermeleri için kandırmak için kimlik avı kampanyalarının seviyesini yükseltti. Microsoft Office 365 hesap kimlik bilgileri. Kimlik avı algılama ve yanıt çözümleri şirketinden gelen bir rapora göre kahve, kampanya operatörleri, cazibe unsurlarının sürecinde ve tasarımında iyileştirmeler yaptılar ve şimdi kendilerini Ulaştırma, Ticaret ve Çalışma Departmanları gibi diğer ABD devlet kurumları gibi gizliyorlar.

Cofense, "Tehdit aktörleri, Birleşik Devletler hükümetinin çeşitli departmanlarını aldatan bir dizi kampanya yürütüyor" dedi. "E-postalar, hükümet projeleri için teklif talep ettiğini iddia ediyor, ancak kurbanları bunun yerine kimlik bilgileri kimlik avı sayfalarına yönlendiriyor. Bu kampanyalar en az 2019 ortasından beri devam etmektedir ve ilk olarak Temmuz 2019'da Flash Uyarımızda ele alınmıştır. Bu gelişmiş kampanyalar iyi hazırlanmış, güvenli e-posta ağ geçitleri (SEG'ler) tarafından korunan ortamlarda görülmüştür, çok inandırıcıdır ve görünür hedef olmak. E-posta içeriğini, PDF içeriğini ve kimlik bilgileri kimlik avı sayfalarının görünümünü ve davranışını geliştirerek zaman içinde geliştiler."

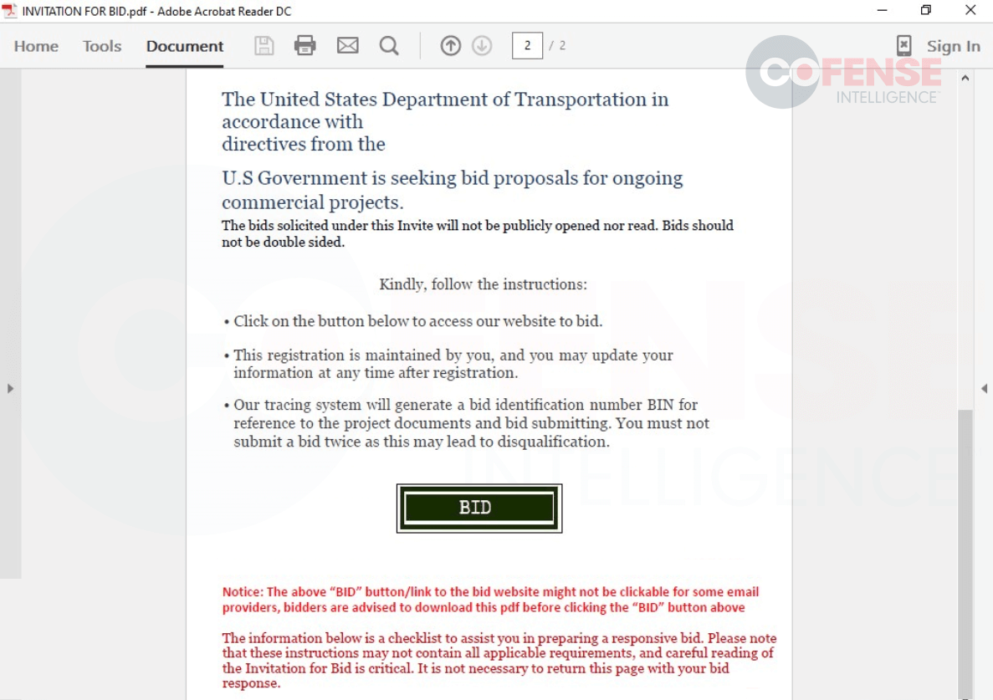

Cofense, saldırganlar tarafından kullanılan önceki ve mevcut materyalleri karşılaştıran bir dizi ekran görüntüsü gösterdi. Bu iyileştirmeleri ilk alan, artık daha özgün görünecek şekilde özelleştirilmekte olan e-postalar ve PDF'lerdir. Cofense, "Erken e-postaların logoları olmayan ve nispeten basit bir dili olan daha basit e-posta gövdeleri vardı" diye ekledi. “Daha yeni e-postalar logolardan, imza bloklarından, tutarlı biçimlendirmeden ve daha ayrıntılı talimatlardan yararlanıyordu. Son e-postalar, doğrudan eklemek yerine PDF'lere erişmek için bağlantılar da içerir.

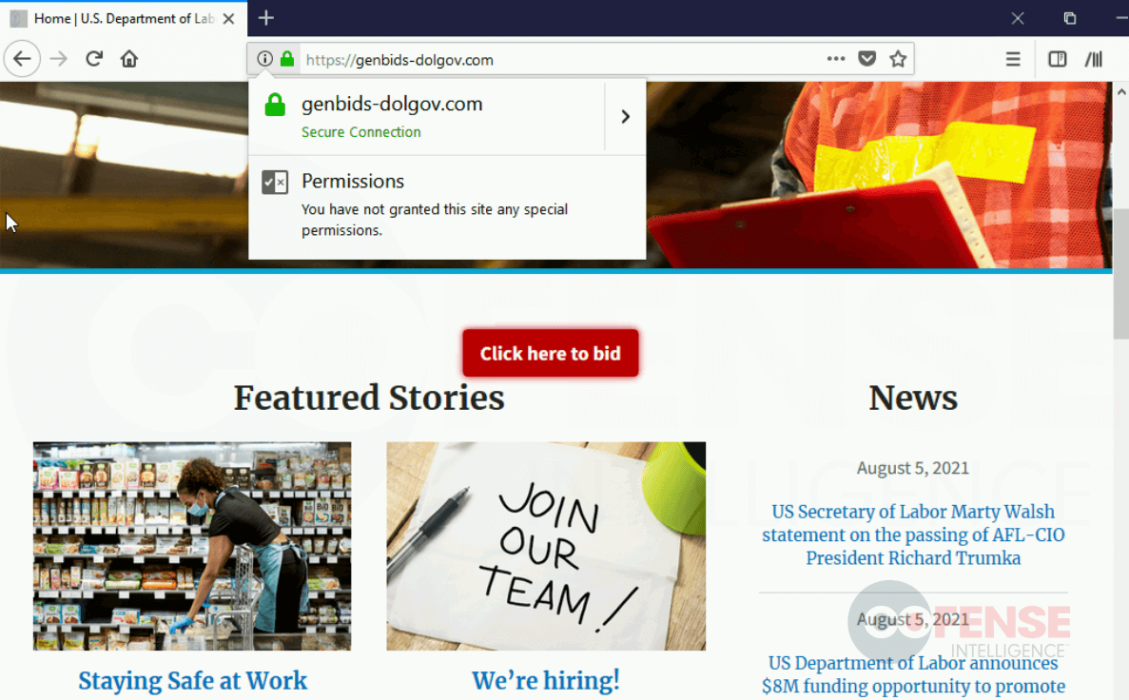

Öte yandan, tehdit aktörleri, mağdurların şüphelenmesini önlemek için, kimlik bilgileri kimlik avı sayfasında, giriş sürecinden tasarım ve temalara kadar değişiklikler de yaptı. Sayfaların URL'leri de kasıtlı olarak daha uzun olanlarla değiştirilir (örneğin, ulaşım[.]gov[.]bidprocure[.]secure[.]akjackpot[.]com), bu nedenle hedefler yalnızca .gov bölümünü daha küçük tarayıcılarda görecektir. pencereler. Ek olarak, kampanya artık süreci daha inandırıcı hale getirmek için captcha gereksinimleri ve diğer talimatları içeriyor.

Bu tür kampanyalardaki iyileştirmeler, gerçek web sitelerini ve belgeleri sahte olanlardan ayırt etmeyi hedefler için daha zor hale getiriyor, özellikle de artık aktörler orijinal kaynaklardan kopyalanan güncel bilgileri kullanıyorlar. Yine de Cofense, bu eylemlere kurban gitmeyi önlemenin hala yolları olduğunu vurguladı. Küçük ayrıntıları (örneğin, sayfalarda yanlış tarih ve şüpheli URL'ler) tespit etmenin yanı sıra, tüm alıcılar yalnızca e-postalara yerleştirilmiş olanları değil, aynı zamanda ekleri de içeren bağlantıları tıklarken her zaman dikkatli olmalıdır.