ช่องโหว่ Thunderclap ที่ค้นพบใหม่ทำให้แฮกเกอร์สามารถใช้ประโยชน์จากพีซีโดยใช้อุปกรณ์ต่อพ่วง Thunderbolt/ USB-C

3 นาที. อ่าน

เผยแพร่เมื่อ

อ่านหน้าการเปิดเผยข้อมูลของเราเพื่อดูว่าคุณจะช่วย MSPoweruser รักษาทีมบรรณาธิการได้อย่างไร อ่านเพิ่มเติม

พบช่องโหว่ใหม่ที่ส่งผลกระทบต่อแพลตฟอร์มหลักทั้งหมดรวมถึง MacOS และ Windows ช่องโหว่นี้ส่งผลต่ออุปกรณ์ทั้งหมดที่ใช้อินเทอร์เฟซ Thunderbolt และช่วยให้แฮกเกอร์สามารถใช้ประโยชน์จากพีซีของคุณได้โดยเพียงแค่เสียบสาย

จุดอ่อนคือ เผยแพร่ก่อนหน้านี้ของวันนี้ โดยกลุ่มนักวิจัยจากมหาวิทยาลัยเคมบริดจ์ ภาควิชาวิทยาการคอมพิวเตอร์และเทคโนโลยี มหาวิทยาลัยไรซ์ และ SRI International การนำเสนอบทความเกิดขึ้นที่ Network and Distributed System Security Symposium (NDSS) ในเมืองซานดิเอโก รัฐแคลิฟอร์เนีย มันอธิบายชุดของช่องโหว่ใน macOS, FreeBSD และ Linux “ซึ่งตามเจตนาจะใช้ IOMMU เพื่อป้องกันผู้โจมตี DMA”

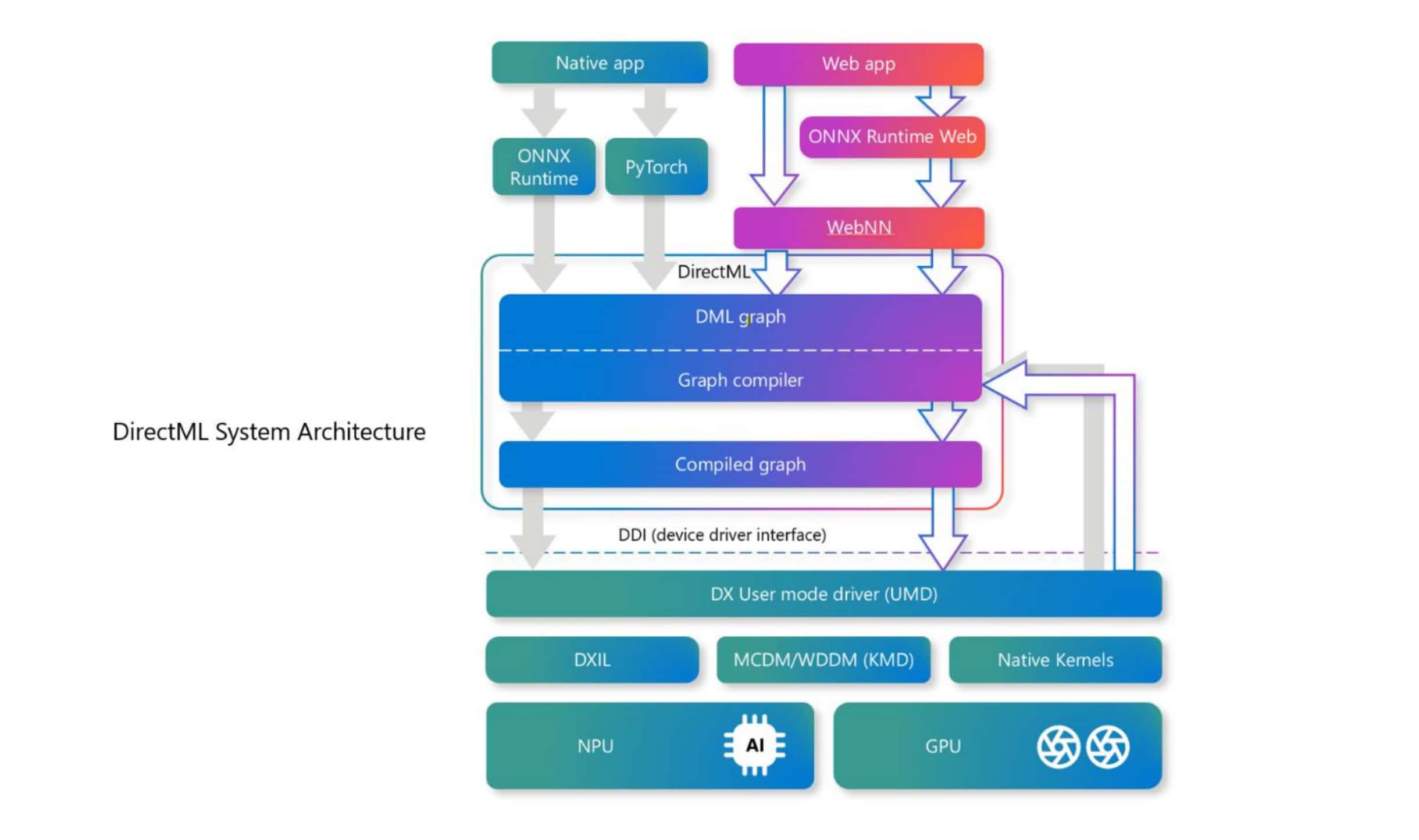

ปัญหานี้เกี่ยวข้องกับ Direct Memory Access ที่เปิดใช้งานโดย Thunderbolt และระบบป้องกัน IOMMU ที่มีอยู่ไม่สามารถป้องกันได้อย่างเหมาะสม

จากรายงานดังกล่าว คอมพิวเตอร์สมัยใหม่ส่วนใหญ่ได้รับผลกระทบจากช่องโหว่นี้ ซึ่งรวมถึงแต่ไม่จำกัดเพียงสิ่งต่อไปนี้:

- มักจะรองรับ Thunderbolt 3 ผ่านพอร์ต USB Type-C บนแล็ปท็อปสมัยใหม่

- เครื่องที่มี Thunderbolt เวอร์ชันเก่า (ดำเนินการผ่านขั้วต่อ Mini DisplayPort) ก็ได้รับผลกระทบเช่นกัน

- แล็ปท็อปและเดสก์ท็อป Apple ทั้งหมดที่ผลิตตั้งแต่ปี 2011 มีความเสี่ยง ยกเว้น MacBook ขนาด 12 นิ้ว

- แล็ปท็อปจำนวนมากและเดสก์ท็อปบางรุ่นที่ออกแบบมาเพื่อใช้งาน Windows หรือ Linux ที่ผลิตตั้งแต่ปี 2016 ก็ได้รับผลกระทบเช่นกัน ตรวจสอบว่าแล็ปท็อปของคุณรองรับ Thunderbolt หรือไม่

- ช่องโหว่ Thunderclap ยังสามารถถูกโจมตีโดยอุปกรณ์ต่อพ่วง PCI Express ที่ถูกบุกรุก ไม่ว่าจะเป็นการ์ดแบบเสียบปลั๊กหรือชิปที่บัดกรีบนเมนบอร์ด

ในปี 2016 ผู้จำหน่ายระบบปฏิบัติการได้เพิ่มมาตรการบรรเทาผลกระทบ Thunderclap ลงในแพลตฟอร์มของตน แต่มาตรการดังกล่าวไม่ได้ผล 100% และข้อบกพร่องด้านความปลอดภัยยังคงส่งผลกระทบต่อระบบที่ได้รับการปกป้องโดยใช้ IOMMU แม้ว่าบางแพลตฟอร์มเช่น Windows 7 จะไม่ได้มาพร้อมกับ IOMMU แต่บนระบบปฏิบัติการที่มีอยู่ IOMMU นั้นถูกจำกัด (Windows 10 Enterprise) ไว้ซึ่งถูกปิดใช้งานตั้งแต่แรกเริ่ม แพลตฟอร์มเดียวที่เปิดใช้งานคือ macOS แต่ถึงกระนั้นผู้ใช้ก็ไม่ปลอดภัยเนื่องจากช่องโหว่ของ Thunderclap ยังสามารถหลีกเลี่ยงได้

วิธีที่ดีที่สุดในการป้องกันคือต้องแน่ใจว่าคุณปิดการใช้งานพอร์ตสายฟ้าทั้งหมดและอย่าแชร์ฮาร์ดแวร์ที่เปิดเผยต่อสาธารณะ เช่น ที่ชาร์จ เนื่องจากอาจมีการเปลี่ยนแปลงไปยังอุปกรณ์เป้าหมาย แนวทางปฏิบัติที่ดีที่สุดเพื่อความปลอดภัยคือต้องแน่ใจว่าคุณไม่ได้ทิ้งแล็ปท็อปไว้โดยไม่มีใครดูแล

การโจมตีดังกล่าวมีความเป็นไปได้ในทางปฏิบัติมาก การรวม DMA ของพลังงาน วิดีโอ และอุปกรณ์ต่อพ่วงบนพอร์ต Thunderbolt 3 ช่วยอำนวยความสะดวกในการสร้างสถานีชาร์จที่เป็นอันตรายหรือจอแสดงผลที่ทำงานได้อย่างถูกต้องแต่ควบคุมเครื่องที่เชื่อมต่อพร้อมกันได้

– ธีโอดอร์ มาร์เก็ตทอส

ถนน: ลงทะเบียน; BleepingComputer