Na platformi se je nedavno zgodil napad socialnega inženiringa Microsoft Teams

4 min. prebrati

Objavljeno dne

Preberite našo stran za razkritje, če želite izvedeti, kako lahko pomagate MSPoweruser vzdrževati uredniško skupino Preberi več

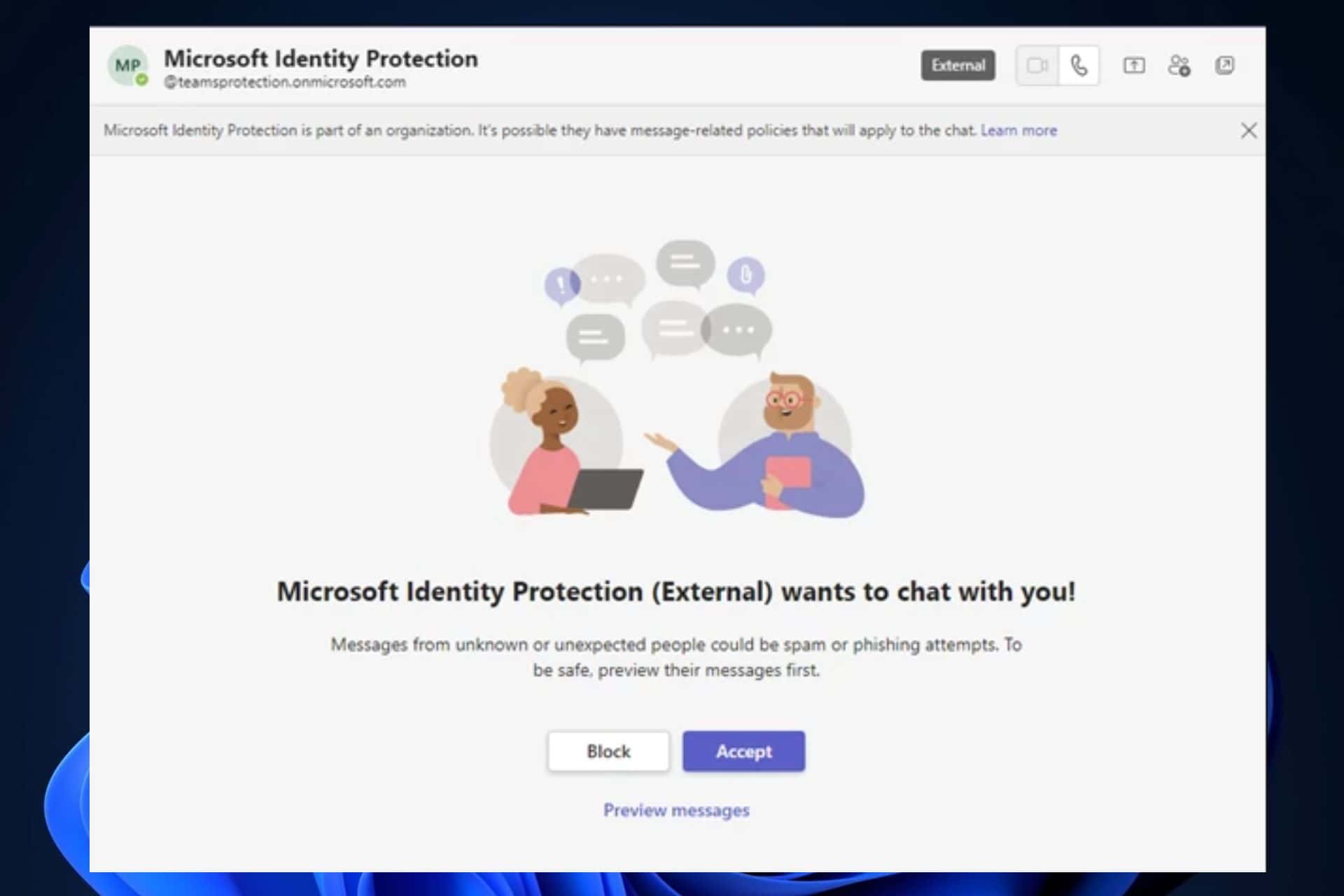

Napad socialnega inženiringa Microsoft Teams je pred kratkim izvedel ruski igralec groženj, Midnight Blizzard, na platformi. Prej uporabljen akter grožnje ogroženi najemniki Microsoft 365 za ustvarjanje novih domen, ki se pojavljajo kot entitete tehnične podpore. Pod temi preoblekami Midnight Blizzard nato uporabi sporočila Teams, da poskuša ukrasti poverilnice iz organizacij, tako da vključi uporabnika in izzove odobritev pozivov za večfaktorsko preverjanje pristnosti (MFA).

Vse organizacije, ki uporabljajo Microsoft Teams, se spodbuja, da okrepijo varnostne postopke in obravnavajo vse zahteve za preverjanje pristnosti, ki jih ni sprožil uporabnik, kot zlonamerne.

Glede na njihovo zadnjo preiskavo, je napad družbenega inženiringa Microsoft Teams prizadel približno manj kot 40 globalnih organizacij. Kot pri prejšnjih napadih teh akterjev groženj so bile organizacije večinoma vlada, nevladne organizacije (NVO), storitve IT, tehnologija, diskretna proizvodnja in medijski sektorji. To je logično, glede na to, da je Midnight Blizzard akter ruske grožnje, ki sta ga vladi ZDA in Združenega kraljestva prej pripisali zunanji obveščevalni službi Ruske federacije.

Napadi so se zgodili maja 2023. Če se spomnite, je drug povzročitelj grožnje, Storm-0558, povzročil nekaj resne škode Microsoftovim strežnikom približno takrat.

Midnight Blizzard pa uporablja resnične poverilnice Microsoft Teams iz ogroženih računov, da poskuša prepričati uporabnike, da vnesejo kodo v poziv v svoji napravi. To storijo tako, da se pretvarjajo v ekipo za tehnično podporo ali varnost.

Po mnenju Microsofta Midnight Blizzard to stori v treh korakih:

- Ciljni uporabnik lahko prejme zahtevo za sporočilo Microsoft Teams od zunanjega uporabnika, ki se predstavlja kot ekipa za tehnično podporo ali varnost.

- Če ciljni uporabnik sprejme zahtevo za sporočilo, uporabnik nato prejme sporočilo Microsoft Teams od napadalca, ki ga poskuša prepričati, da vnese kodo v aplikacijo Microsoft Authenticator na svoji mobilni napravi.

- Če ciljni uporabnik sprejme zahtevo za sporočilo in vnese kodo v aplikacijo Microsoft Authenticator, se akterju grožnje dodeli žeton za preverjanje pristnosti kot ciljni uporabnik. Igralec pridobi dostop do uporabnikovega računa Microsoft 365, potem ko je zaključil tok preverjanja pristnosti.

Microsoft je izdal seznam e-poštnih imen, na katera morate biti previdni:

Indikatorji kompromisa

| Kazalec | tip | Opis |

| msftprotection.onmicrosoft[.]com | Domena | Poddomena, ki jo nadzira zlonamerni igralec |

| identityVerification.onmicrosoft[.]com | Domena | Poddomena, ki jo nadzira zlonamerni igralec |

| accountsVerification.onmicrosoft[.]com | Domena | Poddomena, ki jo nadzira zlonamerni igralec |

| azuresecuritycenter.onmicrosoft[.]com | Domena | Poddomena, ki jo nadzira zlonamerni igralec |

| teamsprotection.onmicrosoft[.]com | Domena | Poddomena, ki jo nadzira zlonamerni igralec |

Vendar pa lahko sebe in svojo organizacijo zaščitite pred napadi socialnega inženiringa Microsoft Teams, tako da upoštevate ta priporočila:

- Pilotirajte in začnite uvajati proti lažnemu predstavljanju odporne metode preverjanja pristnosti za uporabnike.

- Izvajati Moč preverjanja pristnosti pogojnega dostopa zahtevati preverjanje pristnosti, odporno proti lažnemu predstavljanju, za zaposlene in zunanje uporabnike za kritične aplikacije.

- Določite zaupanja vredne organizacije Microsoft 365 da določite, katere zunanje domene so dovoljene ali blokirane za klepet in srečanja.

- Imejte Revizija Microsoft 365 omogočeno, tako da je mogoče po potrebi pregledati revizijske zapise.

- Razumeti in izbrati najboljše nastavitve dostopa za zunanje sodelovanje za vašo organizacijo.

- Dovoli samo znane naprave ki se držijo Microsoftove priporočene varnostne osnove.

- Izobraževanje uporabnikov o socialni inženiring in napadi lažnega predstavljanja poverilnic, vključno z vzdržanjem vnosa kod MFA, poslanih prek kakršne koli oblike nezaželenega sporočila.

- Poučite uporabnike Microsoft Teams, da preverijo 'zunanje' označevanje pri poskusih komunikacije zunanjih entitet, bodite previdni pri tem, kaj delijo, in nikoli ne delite svojih podatkov o računu ali odobrite zahtev za prijavo prek klepeta.

- Izobražite uporabnike, da pregled dejavnosti prijave in označite sumljive poskuse prijave kot »To nisem bil jaz«.

- Izvajati Nadzor aplikacij s pogojnim dostopom v programu Microsoft Defender za aplikacije v oblaku za uporabnike, ki se povezujejo iz neupravljanih naprav.

Kaj menite o teh napadih socialnega inženiringa Microsoft Teams? Sporočite nam v spodnjem oddelku za komentarje.