Оказывается, все, что вам нужно для получения прав администратора в Windows 10, — это подключить мышь Razer.

2 минута. читать

Опубликовано

Прочтите нашу страницу раскрытия информации, чтобы узнать, как вы можете помочь MSPoweruser поддержать редакционную команду. Читать далее

Фиаско Microsoft PrintNightmare привлекло внимание хакерского сообщества к уязвимостям, обнаруженным при установке сторонних драйверов, и сегодня хакер Джонхат обнаружил, что вы можете открыть широко открытую дверь в Windows 3, просто подключив беспроводной ключ Razer.

Нужен локальный администратор и есть физический доступ?

- Подключите мышь Razer (или ключ)

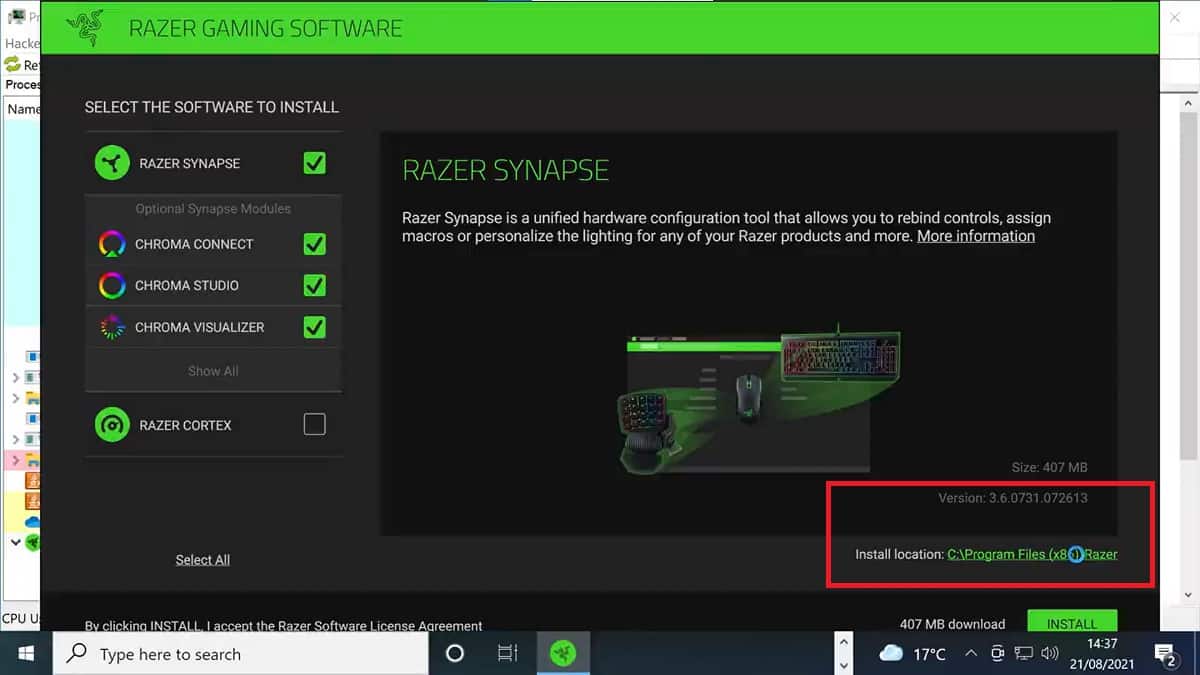

- Центр обновления Windows загрузит и запустит RazerInstaller как СИСТЕМУ.

- Используйте проводник с повышенными привилегиями, чтобы открыть Powershell с помощью Shift + щелчок правой кнопкой мыши.Пытался связаться @Razer, но ответов нет. Так вот халява pic.twitter.com/xDkl87RCmz

— ?j?o?n?h?a?t? (@j0nh4t) 21 августа 2021

Проблема в том, что Центр обновления Windows загружает и запускает RazerInstaller как систему, и что установщик предлагает пользователям возможность открыть окно проводника, чтобы выбрать, куда установить драйверы.

Оттуда достаточно щелкнуть правой кнопкой мыши, чтобы открыть терминал Powershell с системными привилегиями, и хакер может делать все, что захочет.

Кроме того, если пользователь проходит через процесс установки и определяет каталог сохранения в управляемом пользователем пути, таком как рабочий стол, установщик сохраняет там служебный двоичный файл, который можно захватить для сохранения и который выполняется до входа пользователя в систему при загрузке.

Злоумышленникам даже не нужна настоящая мышь Razer, так как USB ID можно легко подделать.

Джонхат говорит, что пытался связаться с Razer, но безуспешно, и поэтому заблокировал уязвимость. Мы предполагаем, что Microsoft будет действовать несколько быстрее и вскоре удалит драйвер из Центра обновления Windows, хотя нет никаких гарантий, поскольку это оставит пользователей оборудования Razer без простого доступа к драйверу.

Смотрите видео в полном качестве ниже. Атака, конечно, проще, чем кажется, так как большая часть видео показывает наблюдателям, что пользователь действительно является обычным пользователем и что Windows полностью исправлена:

https://streamable.com/q2dsji