Новый дистрибутив вымогателя FARGO нацелен на уязвимые серверы Microsoft SQL

3 минута. читать

Опубликовано

Прочтите нашу страницу раскрытия информации, чтобы узнать, как вы можете помочь MSPoweruser поддержать редакционную команду. Читать далее

Недавний отчет группы анализа безопасности Центр экстренного реагирования AhnLab Security (ASEC) раскрывает новую деятельность киберпреступников по распространению программы-вымогателя FARGO, нацеленной на уязвимые серверы Microsoft SQL.

«Наряду с GlobeImposter FARGO является одним из известных программ-вымогателей, нацеленных на уязвимые серверы MS-SQL», — заявили в ASEC. «В прошлом его также называли Mallox, потому что он использовал расширение файла .mallox».

Серверы MS-SQL относятся к Microsoftсистема управления реляционными базами данных для хранения и извлечения данных для других программных приложений и интернет-сервисов. При этом создание проблем на нем может означать большие проблемы для бизнеса.

Согласно ASEC, заражение происходит, когда процесс MS-SQL загружает файл .NET через cmd.exe и powershell.exe. Затем этот файл загружает и загружает дополнительные вредоносные программы, что приводит к созданию и выполнению BAT-файла, завершающего определенные процессы и службы.

«Поведение программы-вымогателя начинается с внедрения в AppLaunch.exe, обычную программу Windows», — пояснила ASEC. «Он пытается удалить раздел реестра по определенному пути, выполняет команду деактивации восстановления и закрывает определенные процессы».

Исследователи говорят, что программа-вымогатель шифрует файлы, но исключает некоторые из них, включая пути и расширения, чтобы сделать систему частично доступной. «Характерным аспектом является то, что он не заражает файлы с расширением файла, связанным с Globeimposter, и этот список исключений включает не только расширения того же типа .FARGO, .FARGO2 и .FARGO3, но также включает .FARGO4, который считается будущая версия программы-вымогателя», — добавил ASEC.

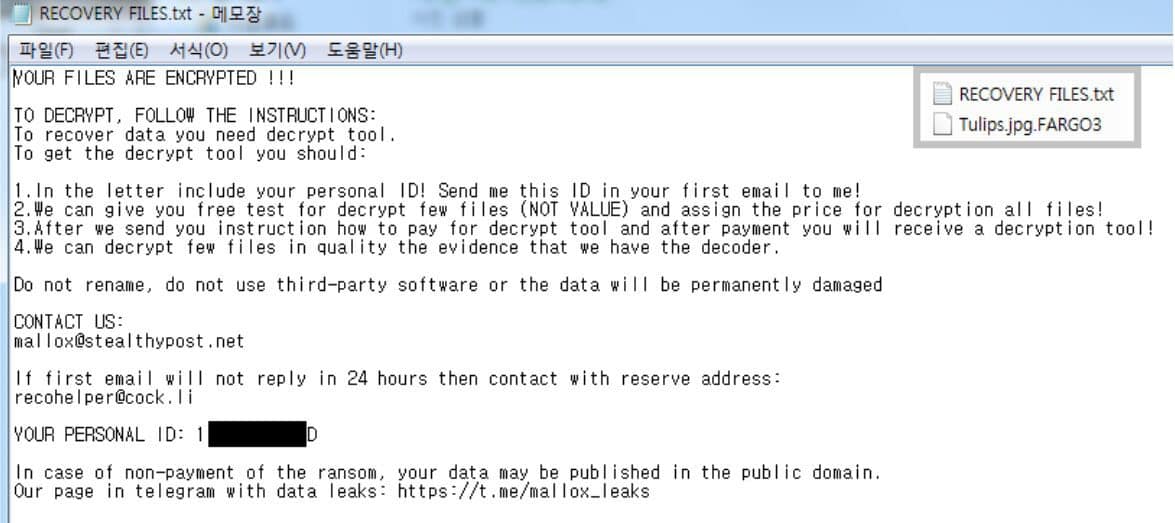

После этого киберпреступники переименует зашифрованные файлы, используя расширение .Fargo3 (например, OriginalFileName.FileExtension.Fargo3), в то время как примечание о выкупе, созданное вредоносным ПО, будет отображаться с использованием имени файла «RECOVERY FILES.txt». В сообщении жертвы увидят угрозы безвозвратного удаления системного файла, если они будут использовать стороннее программное обеспечение для его устранения самостоятельно. Кроме того, киберпреступники заявляют, что опубликуют данные в открытом доступе, если жертвы откажутся платить выкуп.

Помимо незакрытых уязвимостей, ASEC объяснила, что серверы баз данных, такие как серверы MS-SQL и MySQL, часто становятся целями атак методом перебора и атак по словарю из-за слабых учетных данных. При этом аналитическая группа заявила, что это можно предотвратить, просто решив проблемы и применив дополнительные меры предосторожности при защите паролей. «Администраторам серверов MS-SQL следует использовать трудно угадываемые пароли для своих учетных записей и периодически менять их, чтобы защитить сервер баз данных от атак методом перебора и атак по словарю, а также обновлять до последнего патча для предотвращения атак через уязвимости», — предложила ASEC.