Microsoft предупреждает, что Zerologon используется в дикой природе

2 минута. читать

Опубликовано

Прочтите нашу страницу раскрытия информации, чтобы узнать, как вы можете помочь MSPoweruser поддержать редакционную команду. Читать далее

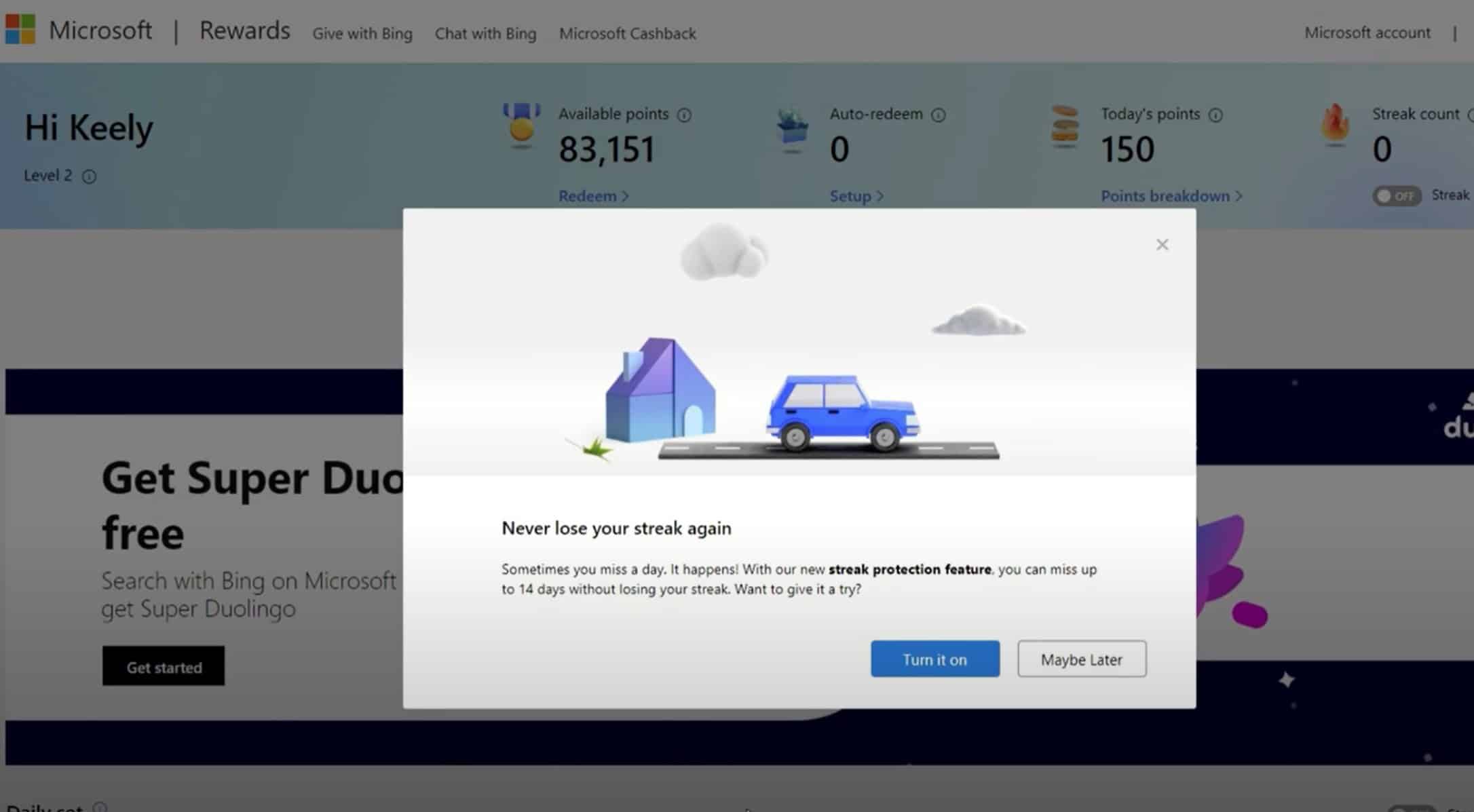

Мы сообщали несколько дней назад о Служба внутренней безопасности США приказывает администраторам правительственных сетей немедленно исправить их Windows Server 2008 и выше (включая Windows 10 Server) после Уязвимость Zerologon начали распространяться в дикой природе. Zerologon может скомпрометировать сервер Windows всего за 3 секунды.

Теперь Microsoft присоединилась к призыву, заявив:

«Microsoft активно отслеживает действия злоумышленников, используя эксплойты для уязвимости CVE-2020-1472 Netlogon EoP, получившей название Zerologon. Мы наблюдали атаки, в которых общедоступные эксплойты были включены в сборники действий злоумышленников».

Microsoft активно отслеживает активность злоумышленников, используя эксплойты для уязвимости CVE-2020-1472 Netlogon EoP, получившей название Zerologon. Мы наблюдали атаки, при которых публичные эксплойты были включены в учебные планы злоумышленников.

— Анализ угроз Microsoft (@MsftSecIntel) 24 сентября, 2020

Код эксплойта широко доступен уже почти неделю, что делает ожидаемой разработку.

Уязвимость проистекает из недостатка в схеме криптографической аутентификации, используемой протоколом Netlogon Remote Protocol, который, помимо прочего, может использоваться для обновления паролей компьютеров. Этот недостаток позволяет злоумышленникам выдавать себя за любой компьютер, включая сам контроллер домена, и выполнять удаленные вызовы процедур от их имени.

Создавая токен аутентификации для определенных функций входа в сеть, хакеры могут вызвать функцию для установки известного значения пароля компьютера контроллера домена. После этого злоумышленник может использовать этот новый пароль, чтобы получить контроль над контроллером домена и украсть учетные данные администратора домена.

CISA выпустила Директива о чрезвычайных ситуациях 20-04, который предписывает федеральным гражданским исполнительным органам власти применить обновление безопасности за август 2020 г. (CVE-2020-1472) для серверов Microsoft Windows на все контроллеры домена.

CISA направила правительственным серверам исправление к этому понедельнику, 21 сентября, но также настоятельно призвала своих партнеров в государственных и местных органах власти, частном секторе и американской общественности как можно скорее установить это обновление для системы безопасности.

Если серверы не могут сразу применить обновление, они призывают компании удалить соответствующие контроллеры домена из своих сетей и, безусловно, из Интернета, с чем согласны и другие исследователи безопасности.

Внимание всем администраторам Microsoft AD! Если вы достаточно сумасшедшие, чтобы запускать свои серверы с прямым подключением к Интернету, вы в серьезной* опасности. Пластырь #зерологон как .. в прошлом месяце! https://t.co/sCC2hM0PAj

— Кауто Хуопио (@kautoh) 24 сентября, 2020

с помощью ZDNet