Microsoft советует компаниям срочно исправить уязвимый Windows Server RCE

1 минута. читать

Опубликовано

Прочтите нашу страницу раскрытия информации, чтобы узнать, как вы можете помочь MSPoweruser поддержать редакционную команду. Читать далее

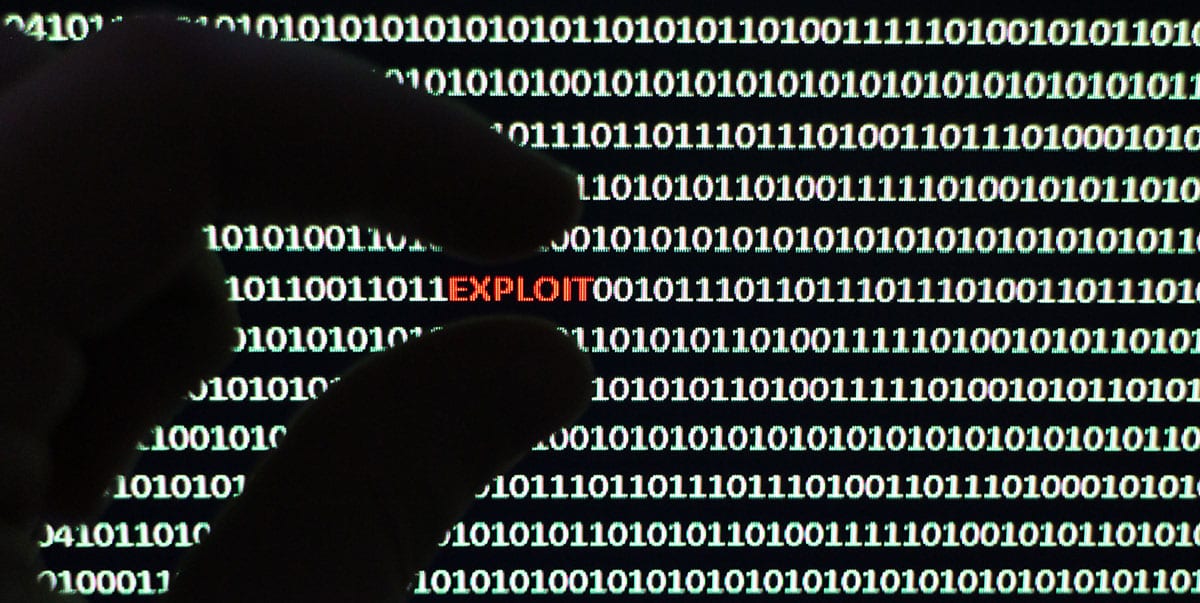

Microsoft незаметно выпустила исправление для серьезного легко используемого эксплойта удаленного кода для рабочего стола Windows и сервера, включая последние версии Windows 11 и Windows Server 2022.

Эксплойт находится в стеке протоколов HTTP (HTTP.sys), и его можно использовать, просто отправив специально созданный пакет на целевой сервер, использующий стек протоколов HTTP (http.sys) для обработки пакетов. Злоумышленникам даже не нужно проходить аутентификацию.

К счастью, еще не было выпущено доказательство концептуального кода для CVE-2022-21907, и нет никаких известных эксплойтов.

Также доступно смягчение.

В Windows Server 2019 и Windows 10 версии 1809 функция поддержки трейлеров HTTP, содержащая уязвимость, по умолчанию неактивна. Следующий раздел реестра должен быть настроен для введения уязвимого состояния:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\HTTP\Parameters\

"EnableTrailerSupport"=dword:00000001

Это смягчение не применяется к другим уязвимым версиям.

Тем не менее, Microsoft предлагает ИТ-специалистам уделить первоочередное внимание исправлению уязвимых серверов.

Узнайте больше о проблеме в Microsoft здесь.

с помощью BleepingComputer