Microsoft lansează Sysmon 13 pentru Windows 10 cu detectarea falsificării proceselor malware

2 min. citit

Publicat în data de

Citiți pagina noastră de dezvăluire pentru a afla cum puteți ajuta MSPoweruser să susțină echipa editorială Afla mai multe

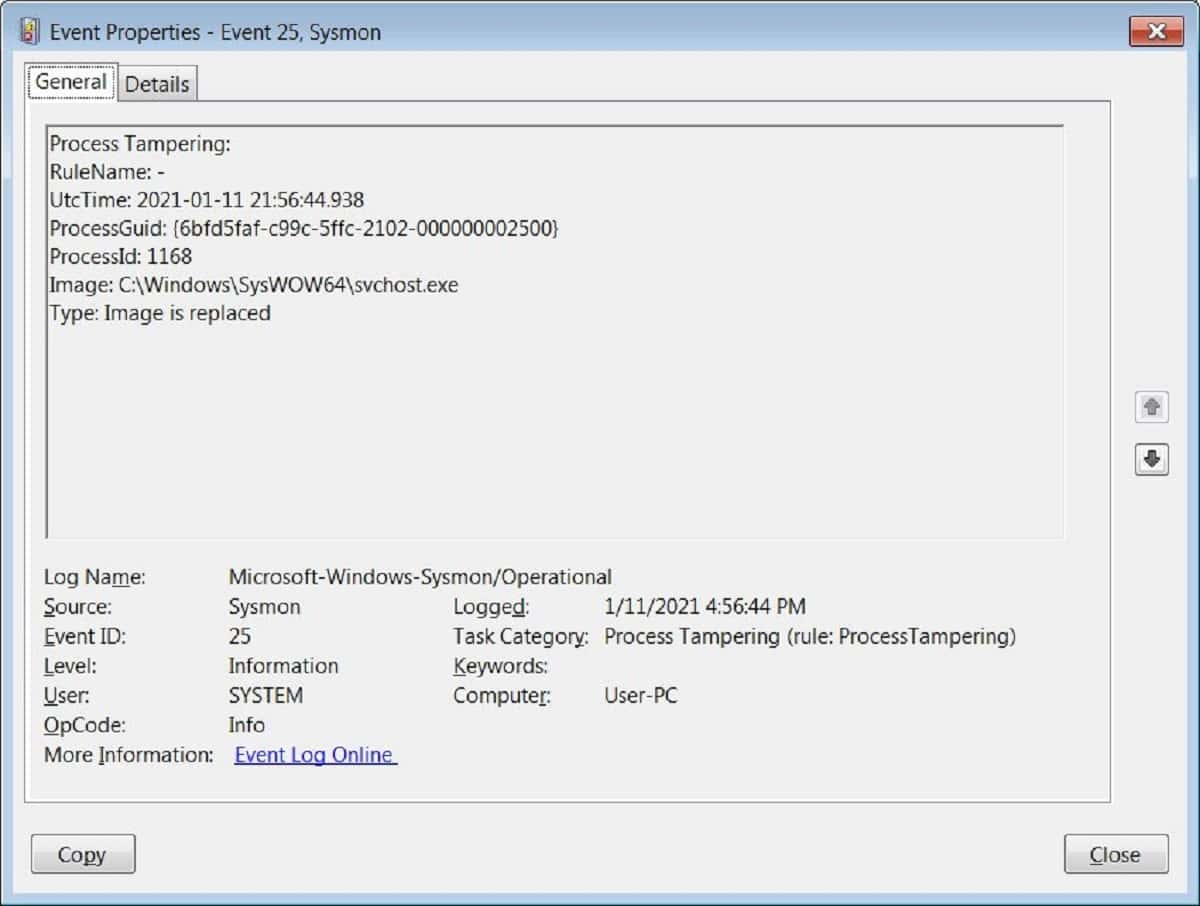

Microsoft a lansat o nouă versiune a instrumentului Sysinternals Windows 10 Sysmon, care oferă acum capacitatea de a detecta când hackerii injectează cod rău intenționat într-un proces Windows legitim pentru a ocoli măsurile de securitate.

Sysmon 13, care vă permite să monitorizați activitatea proceselor Windows 10, poate acum detecta golirea procesului sau tehnicile de procesare a herpaderping care în mod normal nu ar fi vizibile în Task Manager.

Golirea procesului este atunci când programele malware lansează un proces legitim într-o stare suspendată și înlocuiește codul legitim din proces cu cod rău intenționat. Acest cod rău intenționat este apoi executat de către proces, cu orice permisiuni sunt alocate procesului.

Process herpaderping este locul în care malware-ul își modifică imaginea de pe disc pentru a arăta ca un software legitim după ce malware-ul este încărcat. Când software-ul de securitate scanează fișierul de pe disc, va vedea un fișier inofensiv în timp ce codul rău intenționat rulează în memorie.

Tehnica este utilizată activ de programele malware cunoscute, inclusiv de ransomware Mailto/defray777, TrickBot și BazarBackdoor.

Pentru a activa detectarea falsificării procesului, administratorii trebuie să adauge opțiunea de configurare „ProcessTampering” la un fișier de configurare. Ai citit documentația de pe site-ul Sysinternals aici.

Este de remarcat faptul că BleepingComputer a găsit false pozitive cu Chrome, Opera, Firefox, Fiddler, Microsoft Edge și diverse programe de configurare.

Puteți descărca Sysmon de pe site-ul dedicat Pagina Sysinternal or https://live.sysinternals.com/sysmon.exe.

Forumul utilizatorilor

0 mesaje