Microsoft corectează vulnerabilitatea masivă MSHTML Remote Code Execution

1 min. citit

Publicat în data de

Citiți pagina noastră de dezvăluire pentru a afla cum puteți ajuta MSPoweruser să susțină echipa editorială Afla mai multe

În ultimele câteva săptămâni, companiile s-au luptat să facă față unei vulnerabilități ușor de exploatat în motorul de randare a browserului MSHTML Internet Explorer, care era folosit de hackeri în campanii de phishing pentru a pirata rețelele companiei.

Descris în CVE-2021-40444, Microsoft notiţe:

Un atacator ar putea crea un control ActiveX rău intenționat pentru a fi utilizat de un document Microsoft Office care găzduiește motorul de redare a browserului. Atacatorul ar trebui să convingă utilizatorul să deschidă documentul rău intenționat. Utilizatorii ale căror conturi sunt configurate pentru a avea mai puține drepturi de utilizator pe sistem ar putea fi mai puțin afectați decât utilizatorii care operează cu drepturi de utilizator administrative.

Hackul a avut o severitate de 8.8/10, iar hackerii au reușit să ocolească atenuările sugerate de Microsoft.

Astăzi, Microsoft a anunțat că a lansat o remediere pentru exploit, ca parte a Patch Tuesday, spunând:

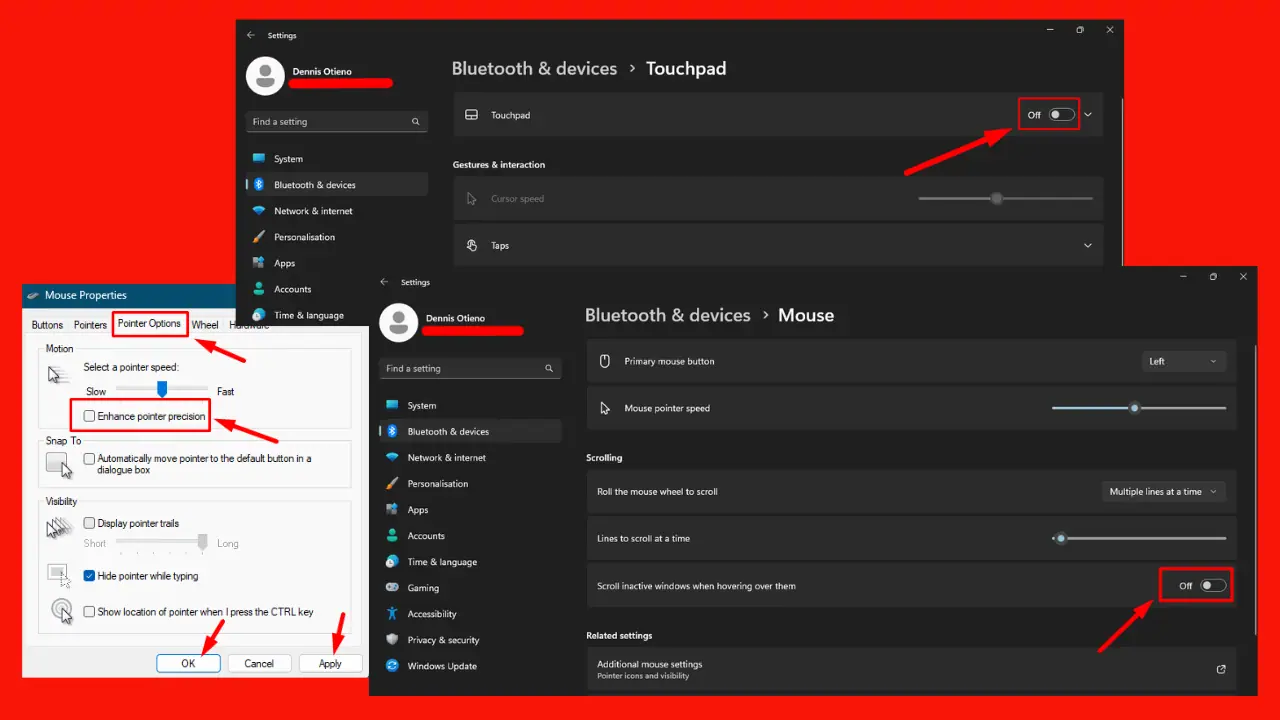

14 septembrie 2021: Microsoft a lansat actualizări de securitate pentru a rezolva această vulnerabilitate. Consultați tabelul Actualizări de securitate pentru actualizarea aplicabilă sistemului dvs. Vă recomandăm să instalați imediat aceste actualizări.

Remedierea este livrată prin pachetul lunar de securitate pentru Windows 7, Windows Server 2008 R2 și Windows Server 2008. Utilizatorii Windows 10 pot verifica actualizările în Setări.

Forumul utilizatorilor

0 mesaje