A Microsoft perdeu uma vulnerabilidade crítica no Windows que permitia que hackers transferissem direitos de administrador para outras contas

2 minutos. ler

Atualizado em

Leia nossa página de divulgação para descobrir como você pode ajudar o MSPoweruser a sustentar a equipe editorial Saiba mais

Um novo relatório compartilhado pelo especialista colombiano em segurança cibernética Sebastian Castro revela detalhes chocantes sobre uma vulnerabilidade crítica no Windows. Castro compartilhou detalhes sobre a vulnerabilidade que permitiria que hackers transferissem direitos de administrador para outras contas.

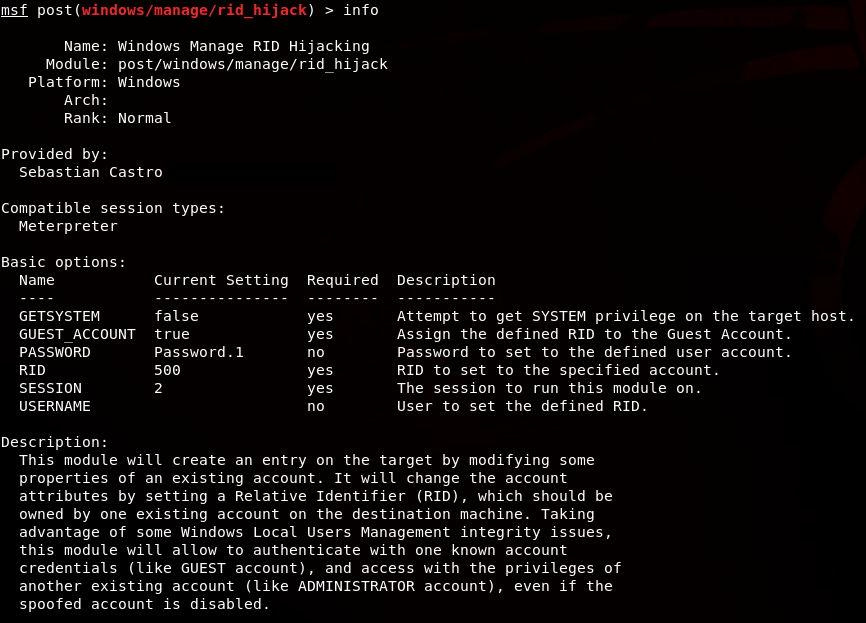

Segundo a CSL, a vulnerabilidade existe desde o Windows XP e permite que os direitos dos administradores sejam transferidos para contas arbitrárias. Castro escreveu ele mesmo o módulo Metasploit para testar e demonstrar a vulnerabilidade.

Então decidi escrever um módulo Metasploit, tomando como referência o postagem enable_support_account módulo que foi desenvolvido pelo meu colega e amigo Santiago Díaz. Este módulo explora o núcleo da vulnerabilidade mencionada na referência acima, mas está limitado a funcionar apenas em XP/2003 versão Windows, modificando um descritor de segurança do suporte_388945a0 conta embutida.

No entanto, a rid_hijack O módulo automatiza esse ataque com qualquer conta existente na vítima. Poderia ser encontrado em post/windows/manage/rid_hijack.

– Sebastião Castro

Uma vez que o módulo foi configurado, Castro testou-o em vários sistemas operacionais, incluindo Windows XP, Windows Server 2003, Windows 8.1 e Windows 10. Ele também explicou como todo o processo funciona e permitirá que hackers transfiram todos os direitos de administrador de um Conta de administrador para uma conta de convidado.

Independentemente da versão desde o XP, o Windows usa o Security Account Manager (SAM) para armazenar os descritores de segurança de usuários locais e contas internas. Conforme mencionado em Como funcionam os princípios de segurança, cada conta tem um RID atribuído que a identifica. Diferentemente dos controladores de domínio, as estações de trabalho e servidores Windows armazenarão a maior parte desses dados na chave HKLM\SAM\SAM\Domains\Account\Users, que requer privilégios SYSTEM para serem acessados.

– Sebastião Castro

O lamentável é que um relatório foi enviado à Microsoft há cerca de 10 meses pela empresa, mas nunca foi respondido. Isso lhes deu permissão para divulgar a vulnerabilidade após um período fixo de tempo. Contudo, Günter Nascido, relatou recentemente que a adaptação do Objeto de Diretiva de Grupo de linha de base pode impedir que o hack ocorra em uma situação da vida real. Dito isso, ainda estamos esperando que a Microsoft divulgue uma declaração oficial.