A Microsoft detalha o SystemContainer, uma tecnologia de contêiner baseada em hardware incorporada ao Windows 10

4 minutos. ler

Publicado em

Leia nossa página de divulgação para descobrir como você pode ajudar o MSPoweruser a sustentar a equipe editorial Saiba mais

Antes do Windows 8, a segurança do sistema operacional de desktop era construída quase inteiramente a partir de software. O problema com essa abordagem era que, se um malware ou um invasor obtivesse privilégios suficientes, pudesse entrar entre o hardware e o sistema operacional ou conseguisse adulterar os componentes do firmware do dispositivo, também poderia encontrar maneiras de se esconder da plataforma e o restante de suas defesas relacionadas à segurança. Para corrigir esse problema, a Microsoft precisava que a confiança do dispositivo e da plataforma estivesse enraizada em hardware imutável, em vez de apenas software, que pode ser adulterado.

Com dispositivos certificados pelo Windows 8, a Microsoft aproveitou uma raiz de confiança baseada em hardware com a Inicialização Segura da Interface de Firmware Extensível Universal (UEFI). Agora, com o Windows 10, eles estão levando isso para o próximo nível, garantindo que essa cadeia de confiança também possa ser verificada usando a combinação de componentes de segurança de base de hardware, como o Trusted Platform Module (TPM) e serviços baseados em nuvem ( Atestado de integridade do dispositivo (DHA)) que pode ser usado para verificar e atestar remotamente a verdadeira integridade do dispositivo.

Para implementar esse nível de segurança em bilhões de dispositivos em todo o mundo, a Microsoft está trabalhando com OEMs e fornecedores de chips como a Intel. Eles estão lançando atualizações regulares de firmware para UEFI, bloqueando as configurações UEFI, habilitando a proteção de memória UEFI (NX), executando ferramentas de mitigação de vulnerabilidades chave e fortalecendo o sistema operacional da plataforma e os kernels SystemContainer (por exemplo: WSMT) de possíveis explorações relacionadas ao SMM.

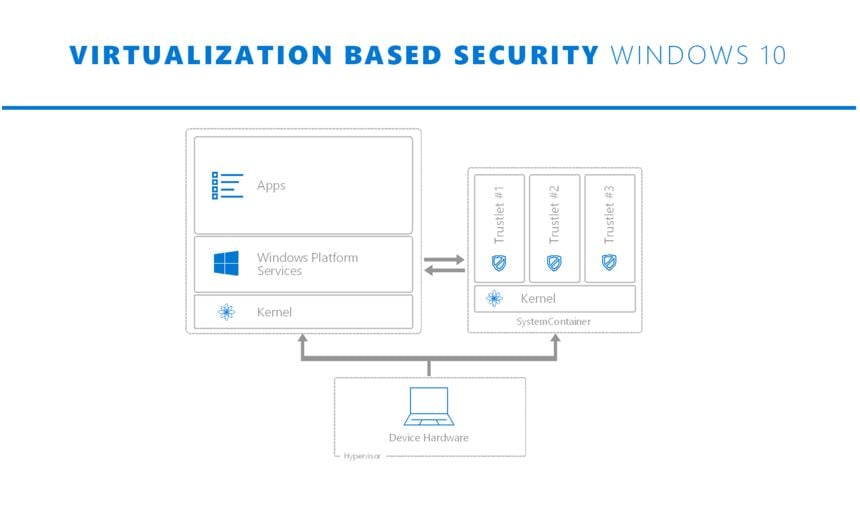

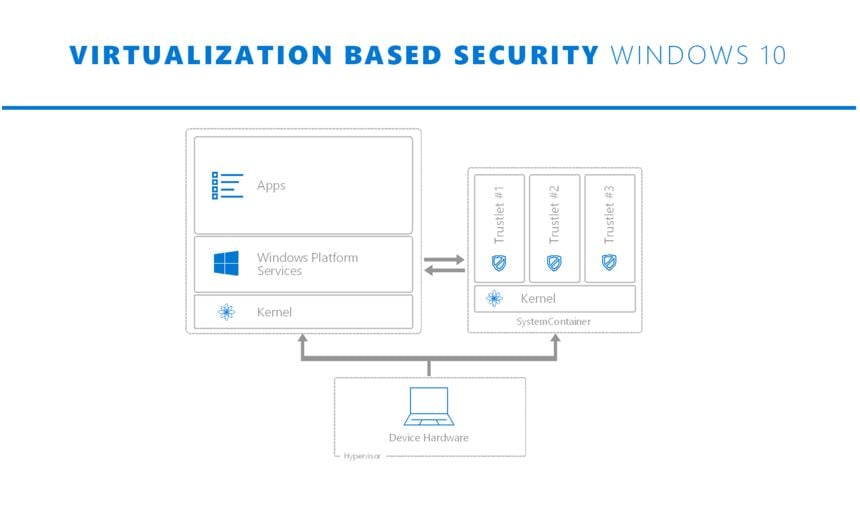

Com o Windows 8, a Microsoft surgiu com o conceito de aplicativos modernos (agora aplicativos UWP) que rodam apenas dentro do AppContainer e, o usuário literalmente dá ao aplicativo acesso a recursos, como um documento, sob demanda. No caso de aplicativos Win32, uma vez que você abre o aplicativo, ele pode fazer qualquer coisa que o usuário tenha privilégios para fazer (por exemplo: abrir qualquer arquivo; alterar a configuração do sistema). Como os AppContainers são apenas para aplicativos UWP, os aplicativos Win32 continuaram sendo um desafio. Com o Windows 10, a Microsoft está trazendo uma nova tecnologia de contêiner baseada em hardware que chamamos de SystemContainer. É semelhante a um AppContainer, isola o que está sendo executado dentro dele do resto do sistema e dos dados. A principal diferença é que o SystemContainer foi projetado para proteger as partes mais sensíveis do sistema – como aquelas que gerenciam as credenciais do usuário ou fornecem defesas ao Windows – longe de tudo, incluindo o próprio sistema operacional, que temos que assumir que será comprometido.

O SystemContainer usa o isolamento baseado em hardware e o recurso VBS (Virtualization Based Security) do Windows 10 para isolar os processos em execução com ele de todo o resto do sistema. O VBS usa as extensões de virtualização no processador do sistema (por exemplo: VT-X da Intel) para isolar os espaços de memória endereçáveis entre o que são efetivamente dois sistemas operacionais executados em paralelo sobre o Hyper-V. O sistema operacional um é aquele que você sempre conheceu e usa, e o sistema operacional dois é o SystemContainer, que atua como um ambiente de execução seguro que é executado silenciosamente nos bastidores. Devido ao uso do Hyper-V pelo SystemContainer e ao fato de ele não ter rede, experiência do usuário, memória compartilhada ou armazenamento, o ambiente está bem protegido contra ataques. Na verdade, mesmo que o sistema operacional Windows esteja totalmente comprometido no nível do kernel (o que daria a um invasor o mais alto nível de privilégio), os processos e dados no SystemContainer ainda podem permanecer seguros.

Serviços e dados dentro do SystemContainer são muito menos propensos a serem comprometidos, pois a superfície de ataque para esses componentes foi significativamente reduzida. O SystemContainer fornece recursos de segurança, incluindo Credential, Device Guard, Virtual Trusted Platform Module (vTPM). A Microsoft agora está adicionando os componentes de validação biométrica do Windows Hello e os dados biométricos do usuário ao SystemContainer com a Atualização de Aniversário para mantê-lo seguro. A Microsoft também mencionou que eles continuarão a mover alguns dos serviços do sistema Windows mais sensíveis para o SystemContainer.