A vulnerabilidade SMBGhost do Windows 10 foi agora confirmada e aqui está como corrigi-la

2 minutos. ler

Atualizado em

Leia nossa página de divulgação para descobrir como você pode ajudar o MSPoweruser a sustentar a equipe editorial Saiba mais

Não é muito frequente vermos uma vulnerabilidade crítica sendo divulgada antes que uma correção seja disponibilizada e, mesmo que seja divulgada, as empresas de software tomam medidas imediatas para corrigir a vulnerabilidade. Algo semelhante aconteceu com a vulnerabilidade SMBGhost do Windows 10 ou CVE-2020-0796 — foi divulgado antes que uma correção fosse disponibilizada. A Microsoft agiu rapidamente e emitiu uma correção de emergência para o bug em poucos dias.

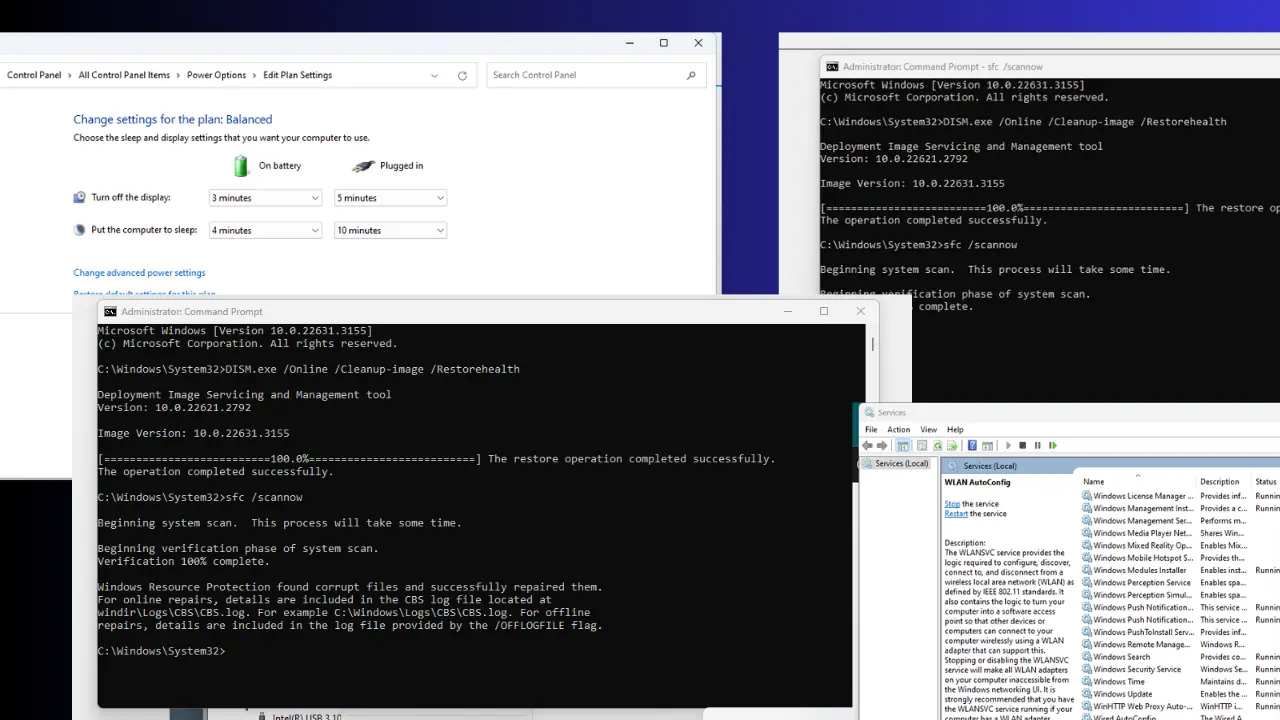

Meses após a correção de emergência da Microsoft, a agência de segurança cibernética do governo dos EUA confirma a vulnerabilidade e alerta que os cibercriminosos maliciosos estão atacando os sistemas Windows 10 ainda vulneráveis a uma falha crítica de segurança de três meses. Embora tenha sido emitido um patch de emergência imediatamente, nem todos os PCs com Windows têm a atualização automática habilitada, portanto, suspeita-se que muitos PCs com Windows 10 ainda tenham a vulnerabilidade. E como o SMBGhost é “wormable”, ele pode se espalhar de uma máquina vulnerável para outra máquina vulnerável sem exigir nenhuma interação de administradores ou usuários.

A vulnerabilidade, no Server Message Block 3.1.1 da Microsoft, permite que um pacote de dados mal-intencionado enviado ao servidor inicie a execução arbitrária do código, Forbes relatado.

A Agência de Segurança Cibernética e Segurança de Infraestrutura (CISA) do Departamento de Segurança Interna dos EUA “recomenda fortemente o uso de um firewall para bloquear portas SMB da Internet”. Ele também recomenda que os usuários apliquem patches e atualizações o mais rápido possível. A atualização de segurança da Microsoft abordando a vulnerabilidade SMBGhost no Windows 10 1909 e 1903 pode ser encontrados aqui.