Hackers enganaram Meta, Apple enviando solicitações de emergência forjadas, adquirindo dados de clientes

4 minutos. ler

Publicado em

Leia nossa página de divulgação para descobrir como você pode ajudar o MSPoweruser a sustentar a equipe editorial Saiba mais

Os cibercriminosos estão ficando mais agressivos e astutos hoje em dia que até as grandes empresas de tecnologia caem em suas armadilhas. Duas das empresas que sofreram tal crime são Apple e Meta, como disseram os três indivíduos conhecedores que Bloomberg Conversei com. Segundo eles, as empresas de tecnologia forneceram alguns dados aos cibercriminosos que forjaram solicitações legais em 2021.

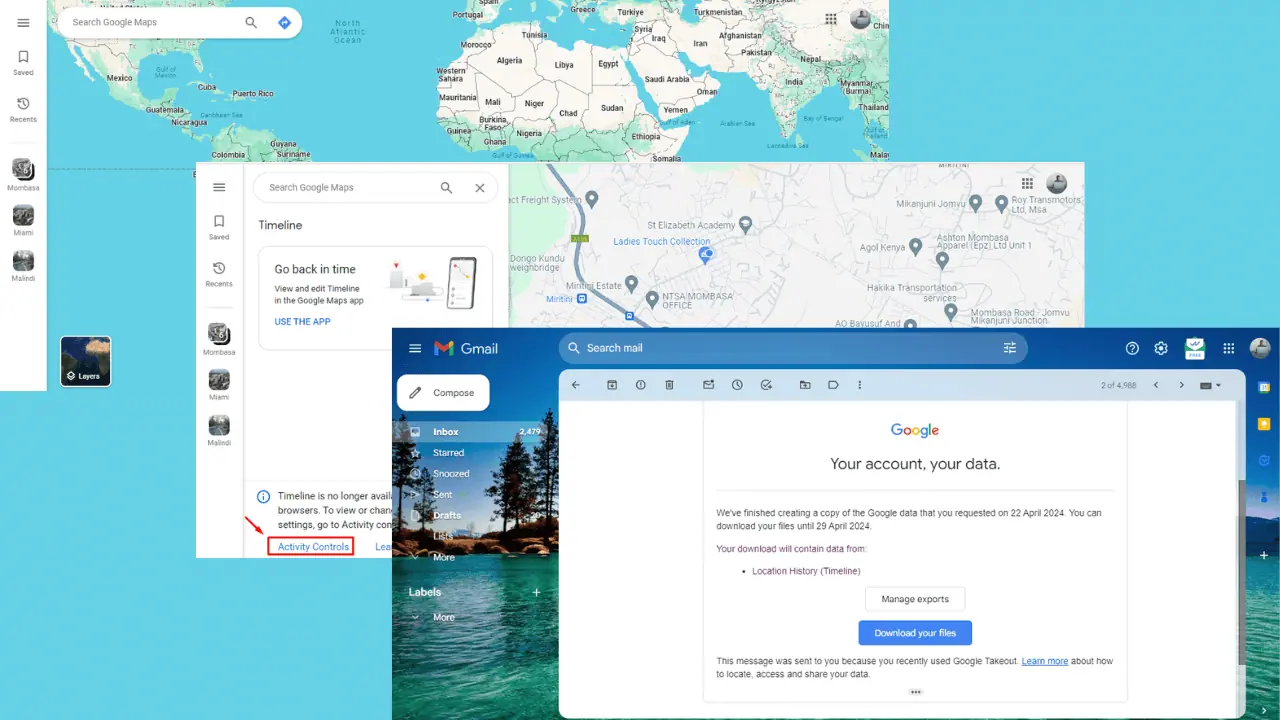

O endereço do cliente, número de telefone e endereço IP são alguns dos detalhes que foram compartilhados pelas empresas após receberem solicitações fraudulentas de dados de emergência. Eles geralmente são solicitados por agentes da lei para usá-los para resolver os casos que tratam. Ao apresentar o pedido, este é acompanhado de um mandado de busca ou intimação, mas no caso de “pedidos de dados de emergência”, tais requisitos não são necessários, pois o pedido pode ser sobre um assunto urgente, como casos de risco de vida.

“Em emergências, a aplicação da lei pode enviar solicitações sem processo legal”, diz Meta em seu site. “Com base nas circunstâncias, podemos divulgar voluntariamente informações à aplicação da lei quando tivermos uma razão de boa fé para acreditar que o assunto envolve risco iminente de lesão física grave ou morte.”

Com isso, as fontes disseram que a Apple e a Meta divulgaram os dados para cumprir o pedido de emergência. A Meta informou que recebeu um total de 21,700 solicitações de emergência de janeiro a junho de 2021 em todo o mundo, às quais respondeu a 77% delas. Entretanto, a Apple disse que foi contactada por 29 países totalizando 1,162 pedidos de emergência, sendo que 93% dos pedidos foram deferidos. A Snap Inc. também recebeu uma solicitação, embora não esteja claro se ela respondeu. O Discord, por outro lado, confirmou que também recebeu uma solicitação de dados de emergência que depois permitiu.

“Verificamos esses pedidos verificando se eles vêm de uma fonte genuína e o fizemos neste caso”, disse Discord. “Embora nosso processo de verificação tenha confirmado que a própria conta de aplicação da lei era legítima, mais tarde descobrimos que ela havia sido comprometida por um agente malicioso. Desde então, conduzimos uma investigação sobre essa atividade ilegal e notificamos as autoridades sobre a conta de e-mail comprometida. "

Do outro lado da moeda, a Apple tem diretrizes claras para processar a solicitação. Ele lê:

“Se um governo ou agência de aplicação da lei buscar dados do cliente em resposta a uma solicitação de informações de emergência do governo e da lei, um supervisor do governo ou agente da lei que enviou a solicitação de informações de emergência do governo e da lei pode ser contatado e solicitado a confirmar para Apple que o pedido de emergência era legítimo.”

Não foi mencionado se as orientações foram observadas durante o atendimento das solicitações de emergência forjadas.

A declaração de Meta reflete a mesma ideia:

“Revisamos todas as solicitações de dados quanto à suficiência legal e usamos sistemas e processos avançados para validar solicitações de aplicação da lei e detectar abusos”, disse Andy Stone, porta-voz da Meta. “Nós impedimos que contas comprometidas conhecidas façam solicitações e trabalhamos com as autoridades para responder a incidentes envolvendo solicitações fraudulentas suspeitas, como fizemos neste caso.”

De acordo com as pessoas que detalharam o caso à Bloomberg, os indivíduos por trás do caso provavelmente podem ser adolescentes dos EUA e do Reino Unido, com um deles suspeito de ser o cérebro por trás do grupo de crimes cibernéticos. deslizamento $. No entanto, em geral, os maus atores responsáveis pelo crime são relacionados ao grupo chamado “Equipe de Recursão” que não está mais ativo, embora seus membros ainda estejam realizando os crimes com nomes diferentes.

A trama do crime começa penetrando os domínios de e-mail de aplicação da lei globalmente. A partir daí, os criminosos encontrarão um modelo de solicitação legal, que usarão posteriormente. Usando o formato encontrado, os maus atores forjarão assinaturas e até criarão nomes para tornar a carta credível. No entanto, os indivíduos que divulgaram as informações relataram um detalhe que parece mais perturbador do que o problema que está sendo abordado: os detalhes de login desses domínios estão sendo vendidos nas lojas subterrâneas da dark web com todos os cookies e metadados anexados necessários.