Google Chrome recebe um patch de emergência para corrigir uma vulnerabilidade crítica de segurança

2 minutos. ler

Publicado em

Leia nossa página de divulgação para descobrir como você pode ajudar o MSPoweruser a sustentar a equipe editorial Saiba mais

O Google lançou um patch de emergência para usuários do Google Chrome e está pedindo aos usuários que o instalem o mais rápido possível. A empresa está mantendo a boca fechada sobre a vulnerabilidade que carrega o codinome “CVE-2020-6457” e é denominada como exploração “use after free”.

A falha foi descoberta por pesquisadores de segurança da Sophos e é considerado uma execução remota de código ou vulnerabilidade RCE. A vulnerabilidade permite que os invasores executem comandos e scripts não confiáveis sem o conhecimento da vítima. Em uma postagem no blog, o pesquisador de segurança Paul Ducklin disse que a vulnerabilidade permitirá que hackers “mudem o fluxo de controle dentro de seu programa, incluindo desviar a CPU para executar código não confiável que o invasor acabou de inserir na memória de fora, evitando assim qualquer um dos as verificações de segurança usuais do navegador ou a caixa de diálogo 'você tem certeza'.” Ele também observou que, como a vulnerabilidade pode afetar até dois bilhões de usuários em Windows, Mac e Linux, o Google aguardará um pouco antes de revelar mais detalhes, permitindo que os usuários baixem e instalem o novo patch.

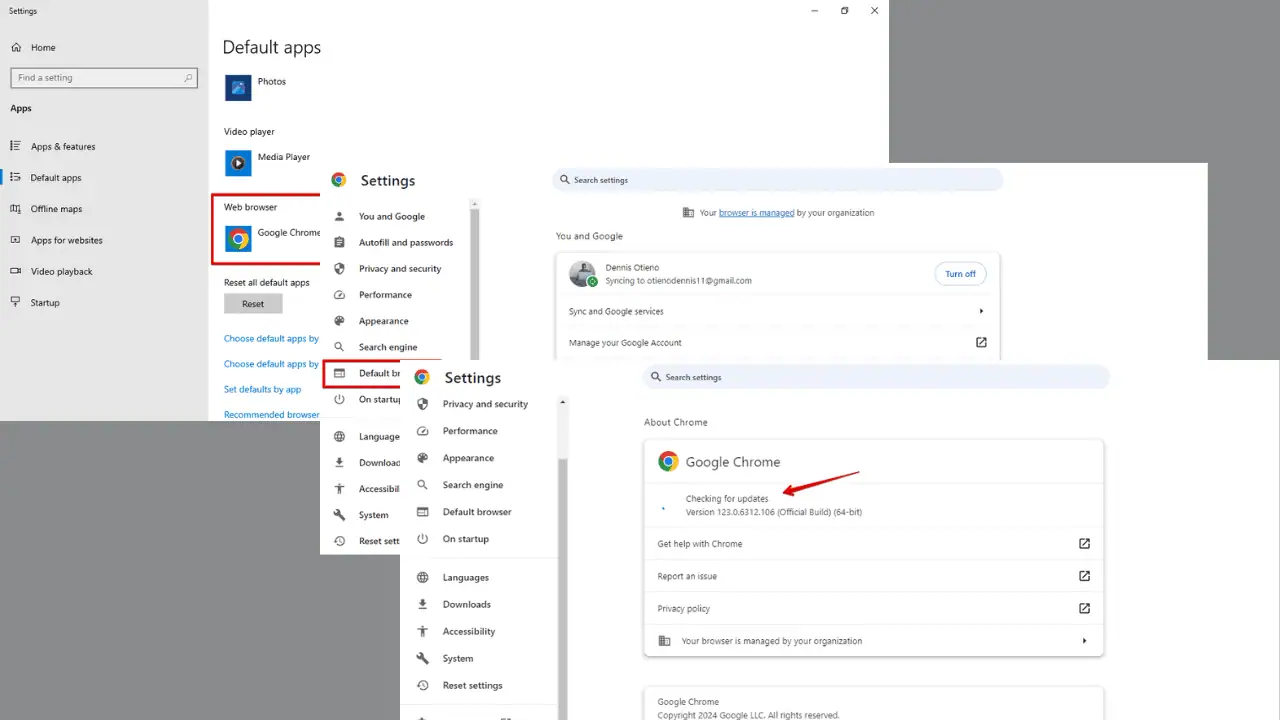

Se você for um usuário do Google Chrome, verifique se está executando a versão v81.0.4044.113 ou superior. Você pode verificar as atualizações e a versão instalada do Google Chrome acessando Ajuda>Sobre o Google Chrome. Enquanto estiver lá, considere ativar as atualizações automáticas para permitir que o Google baixe e instale novas atualizações automaticamente.