O Excel está sendo usado como isca para phishers – veja como.

2 minutos. ler

Atualizado em

Leia nossa página de divulgação para descobrir como você pode ajudar o MSPoweruser a sustentar a equipe editorial Saiba mais

A Evil Corp encontrou uma nova maneira de phishing de suas vítimas - usando documentos do Microsoft Excel.

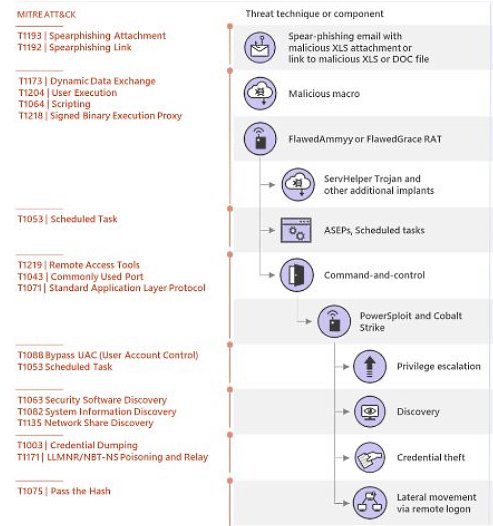

O grupo de crimes cibernéticos, também conhecido como TA505 e SectorJo4, são cibercriminosos motivados financeiramente. Eles são conhecidos por atacar empresas de varejo e instituições financeiras com campanhas de spam maliciosos de grande porte, usando o botnet Necurs; mas agora, eles adotaram uma nova técnica.

Em seu golpe mais recente, eles estão enviando anexos com redirecionadores HTML com documentos maliciosos do Excel. Através dos links, eles estão distribuindo Trojans de acesso remoto (RATOS), assim como o downloaders de malware que entregaram os Trojans bancários Dridex e Trick. Isso também inclui as cepas de ransomware Locky, BitPaymer, Philadelphia, GlobeImposter e Jaff.

“A nova campanha usa redirecionadores HTML anexados a e-mails. Quando aberto, o HTML leva ao download do Dudear, um arquivo Excel carregado de macros maliciosos que descarta a carga útil”,

“Em contraste, as campanhas de e-mail anteriores da Dudear carregavam o malware como um anexo ou usavam URLs maliciosos.” -Pesquisadores da Microsoft Security Intelligence.

O Dudear (também conhecido como TA505 / SectorJ04 / Evil Corp), usado em algumas das maiores campanhas de malware da atualidade, está de volta às operações este mês após um breve hiato. Enquanto vimos algumas mudanças nas táticas, o Dudear revivido ainda tenta implantar o Trojan GraceWire, que rouba informações.

– Inteligência de ameaças da Microsoft (@MsftSecIntel) 30 de janeiro de 2020

Ao abrir o anexo HTML, a vítima baixará automaticamente o arquivo Excel. Depois de abri-lo, é isso que eles encontram:

Assim que o alvo clicar em “Ativar edição” conforme instruído no documento, ele liberará o malware em seu sistema.

Após esse ponto, o dispositivo também será infectado com um serviço de rastreamento de IP, que “rastreia os endereços IP das máquinas que baixam o arquivo malicioso do Excel”.

Relatório de análise de ameaças (Microsoft)

Além disso, o malware inclui o GraceWire, um Trojan que rouba informações, que coleta informações confidenciais e as retransmite aos criminosos por meio de um servidor de comando e controle.

Veja a lista completa de Indicadores de Comprometimento (IOCs), incluindo hashes SHA-256 das amostras de malware usadas na campanha, SUA PARTICIPAÇÃO FAZ A DIFERENÇA e SUA PARTICIPAÇÃO FAZ A DIFERENÇA.

Fonte: biping computador