Czerwcowy wtorek naprawia 7 luk typu zero-day w systemie Windows, najczęściej wykorzystywanych w środowisku naturalnym

5 minuta. czytać

Opublikowany

Przeczytaj naszą stronę z informacjami, aby dowiedzieć się, jak możesz pomóc MSPoweruser w utrzymaniu zespołu redakcyjnego Czytaj więcej

Jest wtorek, a aktualizacja w tym miesiącu jest doozy, naprawiająca 7 exploitów zero-day, z których 6 zostało wykorzystanych na wolności, i łącznie 50 błędów, z których pięć sklasyfikowano jako krytyczne, a czterdzieści pięć jako ważne.

Sześć aktywnie wykorzystywanych luk zero-day to:

- CVE-2021-31955 — Luka w zabezpieczeniach jądra systemu Windows umożliwiająca ujawnienie informacji

- CVE-2021-31956 — Luka w zabezpieczeniach systemu Windows NTFS dotycząca podniesienia uprawnień

- CVE-2021-33739 — Luka dotycząca podniesienia uprawnień w bibliotece Microsoft DWM Core Library

- CVE-2021-33742 — Luka umożliwiająca zdalne wykonanie kodu platformy Windows MSHTML

- CVE-2021-31199 — Luka w zabezpieczeniach podnosząca uprawnienia ulepszonego dostawcy usług kryptograficznych firmy Microsoft

- CVE-2021-31201 — Luka w zabezpieczeniach podnosząca uprawnienia ulepszonego dostawcy usług kryptograficznych firmy Microsoft

CVE-2021-31968 – Luka w zabezpieczeniach usług pulpitu zdalnego systemu Windows umożliwiająca odmowę usługi została ujawniona publicznie, ale na szczęście nie została użyta w środowisku naturalnym.

Pozostałe poprawki zawarte w Patch Tuesday są wymienione poniżej:

| etykieta | ID CVE | Tytuł CVE | Dotkliwość |

|---|---|---|---|

| .NET Core i Visual Studio | CVE-2021-31957 | Luka w zabezpieczeniach platformy .NET Core i Visual Studio typu „odmowa usługi” | Ważny |

| 3D Viewer | CVE-2021-31942 | Luka w zabezpieczeniach przeglądarki 3D umożliwiająca zdalne wykonanie kodu | Ważny |

| 3D Viewer | CVE-2021-31943 | Luka w zabezpieczeniach przeglądarki 3D umożliwiająca zdalne wykonanie kodu | Ważny |

| 3D Viewer | CVE-2021-31944 | Luka w zabezpieczeniach przeglądarki 3D umożliwiająca ujawnienie informacji | Ważny |

| Podstawowa biblioteka Microsoft DWM | CVE-2021-33739 | Podatność na podniesienie uprawnień w bibliotece Microsoft DWM Core | Ważny |

| Microsoft Edge (oparty na Chromium) | CVE-2021-33741 | Podatność na podniesienie uprawnień w Microsoft Edge (oparta na chromie) | Ważny |

| Microsoft Intune | CVE-2021-31980 | Luka w zabezpieczeniach rozszerzenia Microsoft Intune Management Extension umożliwiająca zdalne wykonanie kodu | Ważny |

| Microsoft Office | CVE-2021-31940 | Luka umożliwiająca zdalne wykonanie kodu w Microsoft Office Graphics | Ważny |

| Microsoft Office | CVE-2021-31941 | Luka umożliwiająca zdalne wykonanie kodu w Microsoft Office Graphics | Ważny |

| Microsoft Office Excel | CVE-2021-31939 | Luka w zabezpieczeniach programu Microsoft Excel umożliwiająca zdalne wykonanie kodu | Ważny |

| Microsoft Office Outlook | CVE-2021-31949 | Luka w zabezpieczeniach programu Microsoft Outlook umożliwiająca zdalne wykonanie kodu | Ważny |

| Microsoft Office SharePoint | CVE-2021-31964 | Luka w zabezpieczeniach serwera Microsoft SharePoint Server umożliwiająca fałszowanie | Ważny |

| Microsoft Office SharePoint | CVE-2021-31963 | Luka umożliwiająca zdalne wykonanie kodu programu Microsoft SharePoint Server | Krytyczny |

| Microsoft Office SharePoint | CVE-2021-31950 | Luka w zabezpieczeniach serwera Microsoft SharePoint Server umożliwiająca fałszowanie | Ważny |

| Microsoft Office SharePoint | CVE-2021-31948 | Luka w zabezpieczeniach serwera Microsoft SharePoint Server umożliwiająca fałszowanie | Ważny |

| Microsoft Office SharePoint | CVE-2021-31966 | Luka umożliwiająca zdalne wykonanie kodu programu Microsoft SharePoint Server | Ważny |

| Microsoft Office SharePoint | CVE-2021-31965 | Luka w zabezpieczeniach programu Microsoft SharePoint Server umożliwiająca ujawnienie informacji | Ważny |

| Microsoft Office SharePoint | CVE-2021-26420 | Luka umożliwiająca zdalne wykonanie kodu programu Microsoft SharePoint Server | Ważny |

| Aparat skryptów firmy Microsoft | CVE-2021-31959 | Luka w zabezpieczeniach związana z uszkodzeniem pamięci mechanizmu skryptów | Krytyczny |

| Biblioteka kodeków Microsoft Windows | CVE-2021-31967 | Luka w zabezpieczeniach rozszerzeń wideo VP9 umożliwiająca zdalne wykonanie kodu | Krytyczny |

| Farba 3D | CVE-2021-31946 | Luka w zabezpieczeniach programu Paint 3D umożliwiająca zdalne wykonanie kodu | Ważny |

| Farba 3D | CVE-2021-31983 | Luka w zabezpieczeniach programu Paint 3D umożliwiająca zdalne wykonanie kodu | Ważny |

| Farba 3D | CVE-2021-31945 | Luka w zabezpieczeniach programu Paint 3D umożliwiająca zdalne wykonanie kodu | Ważny |

| Rola: Hyper-V | CVE-2021-31977 | Luka w zabezpieczeniach funkcji Windows Hyper-V typu „odmowa usługi” | Ważny |

| Visual Studio Code – Narzędzia Kubernetes | CVE-2021-31938 | Rozszerzenie Microsoft VsCode Kubernetes Tools Podatność na podniesienie uprawnień | Ważny |

| Sterownik filtru powiązań systemu Windows | CVE-2021-31960 | Luka w zabezpieczeniach związana z filtrem powiązań systemu Windows umożliwiająca ujawnienie informacji | Ważny |

| Sterownik wspólnego systemu plików dziennika systemu Windows | CVE-2021-31954 | Luka w zabezpieczeniach sterownika systemu plików dziennika wspólnego systemu Windows umożliwiająca podniesienie uprawnień | Ważny |

| Usługi kryptograficzne Windows | CVE-2021-31201 | Luka w zabezpieczeniach podnosząca uprawnienia ulepszonego dostawcy usług kryptograficznych firmy Microsoft | Ważny |

| Usługi kryptograficzne Windows | CVE-2021-31199 | Luka w zabezpieczeniach podnosząca uprawnienia ulepszonego dostawcy usług kryptograficznych firmy Microsoft | Ważny |

| Serwer Windows DCOM | CVE-2021-26414 | Pominięcie funkcji zabezpieczeń serwera DCOM systemu Windows | Ważny |

| Windows Defender | CVE-2021-31978 | Luka w zabezpieczeniach usługi Microsoft Defender typu „odmowa usługi” | Ważny |

| Windows Defender | CVE-2021-31985 | Luka w zabezpieczeniach umożliwiająca zdalne wykonanie kodu w programie Microsoft Defender | Krytyczny |

| Sterowniki Windows | CVE-2021-31969 | Windows Cloud Files Mini Filter Driver Podatność na podniesienie uprawnień | Ważny |

| Usługa rejestrowania zdarzeń systemu Windows | CVE-2021-31972 | Śledzenie zdarzeń w przypadku luki w zabezpieczeniach systemu Windows umożliwiającej ujawnienie informacji | Ważny |

| Menedżer filtrów systemu Windows | CVE-2021-31953 | Luka w zabezpieczeniach dotycząca podniesienia uprawnień Menedżera filtrów systemu Windows | Ważny |

| Platforma HTML systemu Windows | CVE-2021-31971 | Luka umożliwiająca obejście funkcji zabezpieczeń platformy HTML systemu Windows | Ważny |

| Instalator Windows | CVE-2021-31973 | Luka w zabezpieczeniach systemu Windows dotycząca podniesienia uprawnień GPSVC | Ważny |

| Kerberos Windowsa | CVE-2021-31962 | Luka umożliwiająca obejście funkcji zabezpieczeń kontenera aplikacji Kerberos | Ważny |

| Windows Kernel | CVE-2021-31951 | Luka dotycząca podniesienia uprawnień jądra systemu Windows | Ważny |

| Windows Kernel | CVE-2021-31955 | Luka w zabezpieczeniach jądra systemu Windows umożliwiająca ujawnienie informacji | Ważny |

| Sterowniki trybu jądra systemu Windows | CVE-2021-31952 | Luka w zabezpieczeniach umożliwiająca podniesienie uprawnień sterownika trybu jądra systemu Windows | Ważny |

| Platforma Windows MSHTML | CVE-2021-33742 | Luka w zabezpieczeniach umożliwiająca zdalne wykonanie kodu platformy Windows MSHTML | Krytyczny |

| Sieciowy system plików Windows | CVE-2021-31975 | Luka w zabezpieczeniach serwera NFS umożliwiająca ujawnienie informacji | Ważny |

| Sieciowy system plików Windows | CVE-2021-31974 | Serwer z luką w zabezpieczeniach systemu NFS polegającą na odmowie usługi | Ważny |

| Sieciowy system plików Windows | CVE-2021-31976 | Luka w zabezpieczeniach serwera NFS umożliwiająca ujawnienie informacji | Ważny |

| WindowsNTFS | CVE-2021-31956 | Luka w zabezpieczeniach systemu Windows NTFS dotycząca podniesienia uprawnień | Ważny |

| WindowsNTLM | CVE-2021-31958 | Luka w zabezpieczeniach systemu Windows NTLM dotycząca podniesienia uprawnień | Ważny |

| Składniki bufora wydruku systemu Windows | CVE-2021-1675 | Luka w zabezpieczeniach dotycząca podniesienia uprawnień bufora wydruku systemu Windows | Ważny |

| System Windows Remote Desktop | CVE-2021-31968 | Luka w zabezpieczeniach usług pulpitu zdalnego systemu Windows umożliwiająca odmowę usługi | Ważny |

| TCP/IP systemu Windows | CVE-2021-31970 | Luka w zabezpieczeniach sterownika TCP/IP w systemie Windows umożliwiająca obejście funkcji zabezpieczeń | Ważny |

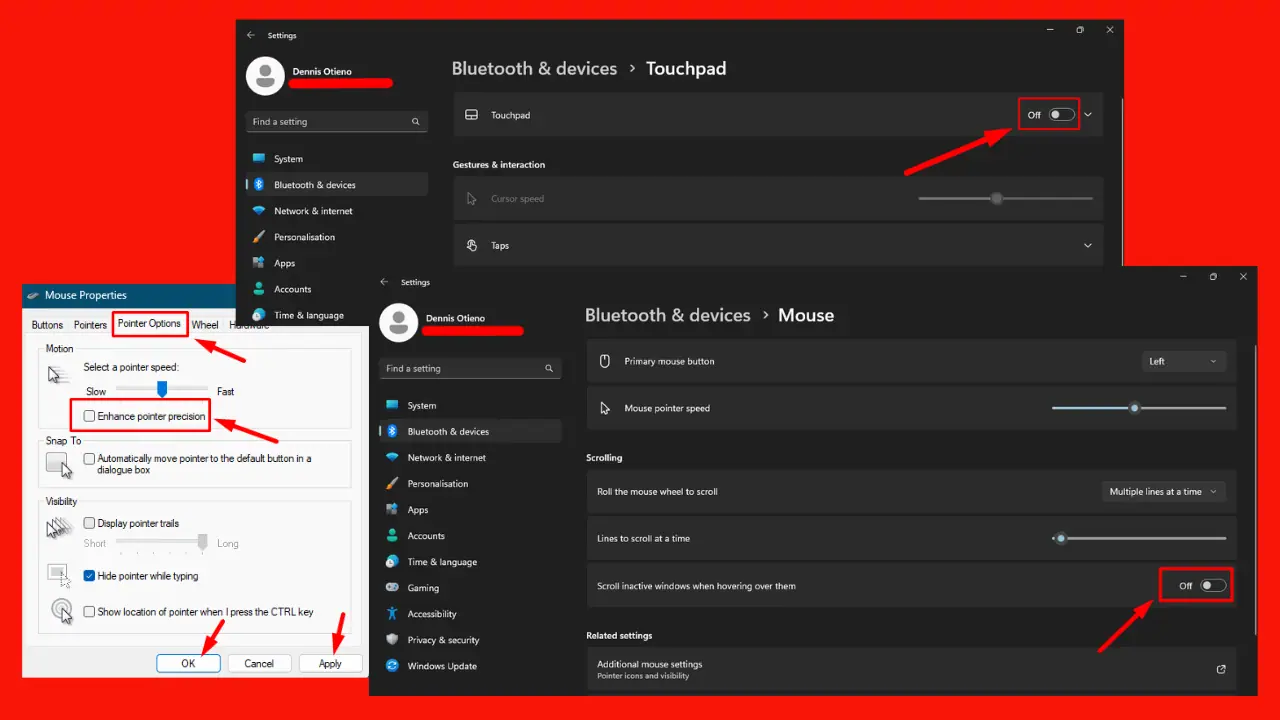

Biorąc pod uwagę, że niektóre wady są aktywnie wykorzystywane, dobrym pomysłem byłoby jak najszybsze zabezpieczenie urządzenia. Poprawki można pobrać, sprawdzając dostępność aktualizacji w Ustawieniach.

przez BleepingComputer

Forum użytkowników

Wiadomości 0