Windows Hello-autentisering forbigått med falskt kamera

2 min. lese

Publisert på

Les vår avsløringsside for å finne ut hvordan du kan hjelpe MSPoweruser opprettholde redaksjonen Les mer

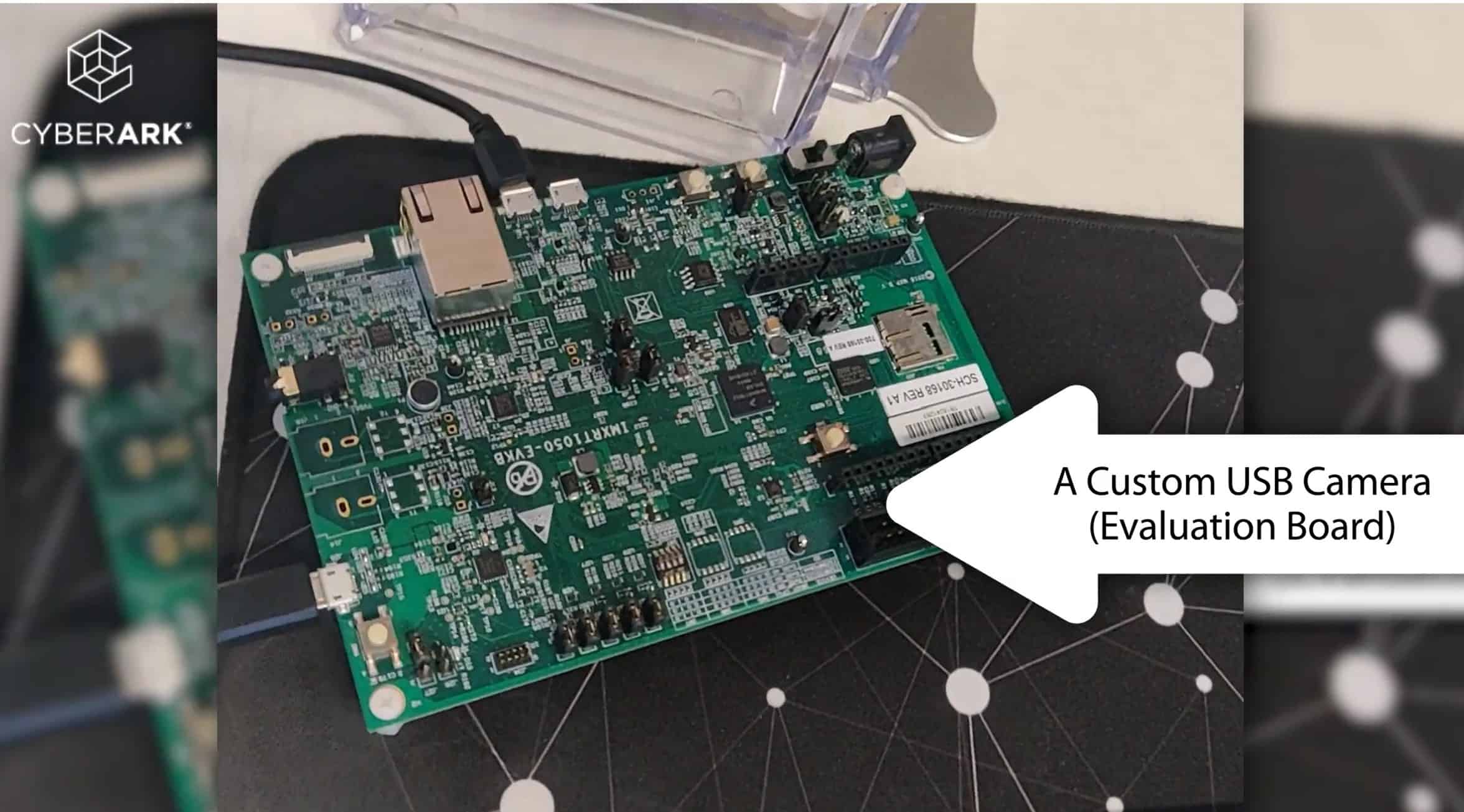

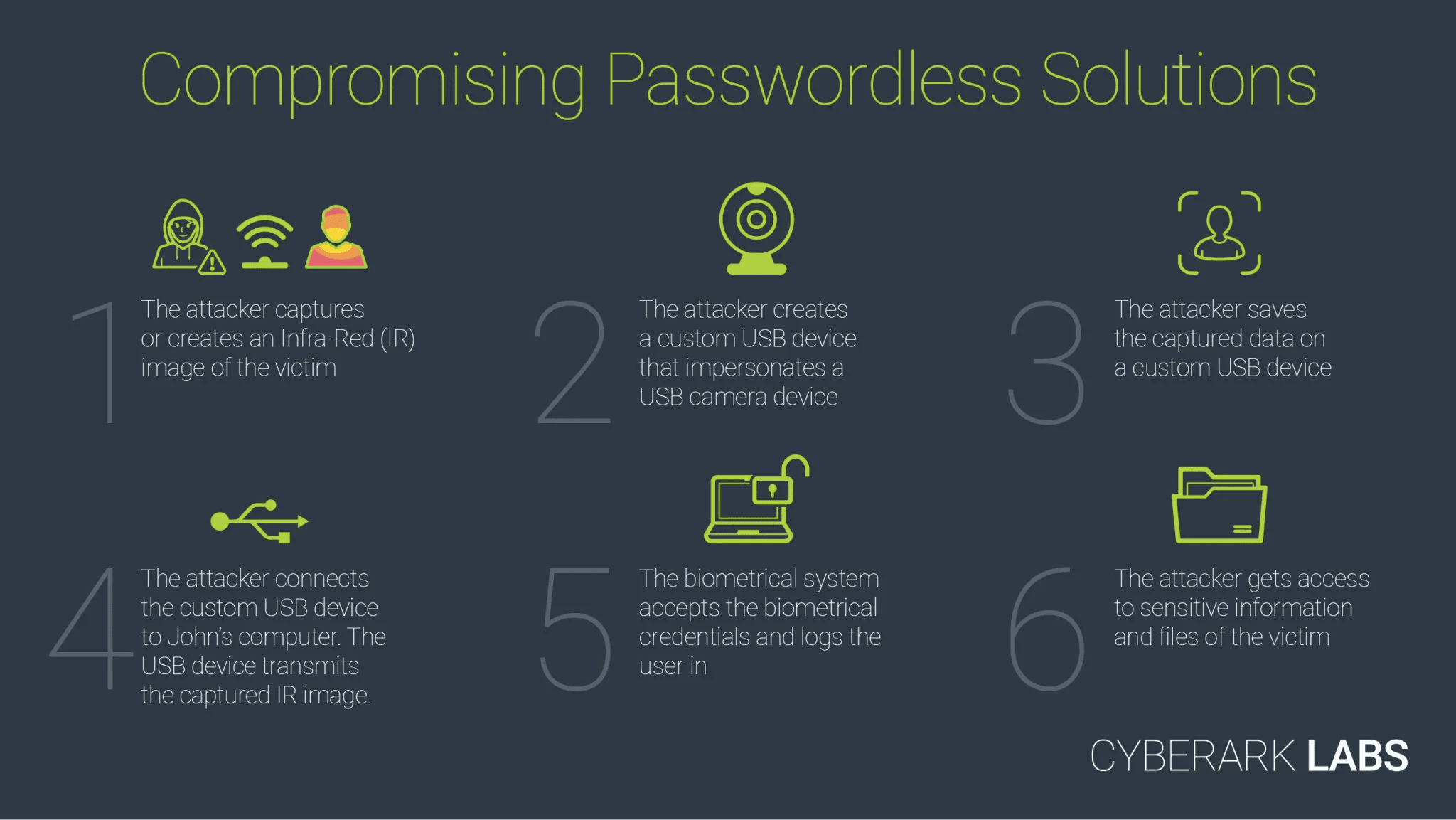

Hackere har vist at de er i stand til å omgå Windows Hello-sikkerhet ved å bruke et falskt USB-kamera som overførte fangede infrarøde bilder av et mål som det ser ut til at Windows Hello godtar.

Problemet ser ut til å være Windows Hellos vilje til å akseptere ethvert IR-kompatibelt kamera som et Windows Hello-kamera, slik at hackere kan tilby en manipulert snarere enn ekte datadamp til PC-en.

I tillegg viser det seg at hackere bare trenger å sende to rammer til PC-en - en ekte IR-fangst av målet og en tom svart ramme. Det ser ut til at den andre rammen er nødvendig for å lure Windows Hellos livlighetstester.

CyberArk Labs sier at IR-bildet kan fanges opp av spesielle langdistanse IR-kameraer eller av kameraer plassert i det skjulte i miljøet til målet, for eksempel en heis.

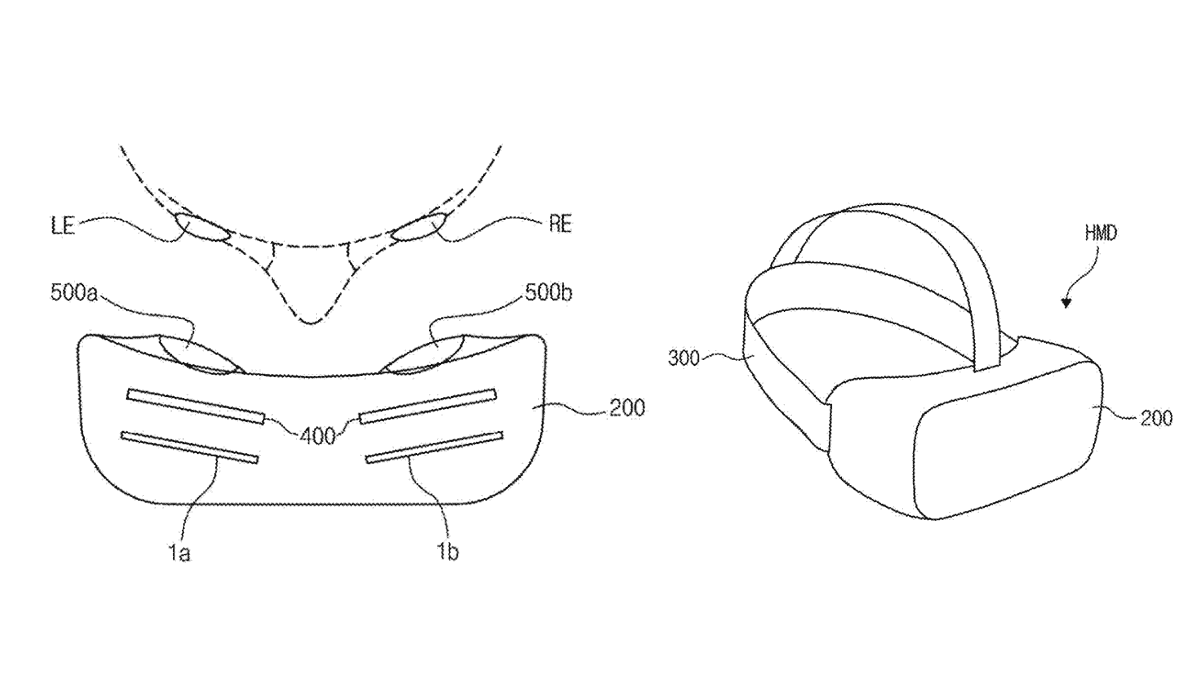

Microsoft har gjenkjent sårbarheten i en rådgivende CVE-2021-34466 og har tilbudt Windows Hello Enhanced Sign-in Security som avbøtende effekt. Dette lar kun Windows Hello-kameraer som er en del av den kryptografiske tillitskjeden fra OEM-en brukes som en datakilde, noe CyberArk bemerker at ikke støttes av alle enheter.

Les alle detaljer på CyberArk her.

Brukerforum

0 meldinger