120억 XNUMX천만 명의 사용자를 위험에 빠뜨리는 새로운 Excel 취약점

3 분. 읽다

에 업데이트 됨

공개 페이지를 읽고 MSPoweruser가 편집팀을 유지하는 데 어떻게 도움을 줄 수 있는지 알아보세요. 자세히 보기

보안 연구원은 잠재적으로 120억 XNUMX천만 명 이상의 사용자를 위험에 빠뜨릴 수 있는 Microsoft Excel의 새로운 취약점을 발견했습니다. 이 취약점은 보안 회사인 Mimecast Services Ltd의 연구원들이 발견했습니다.

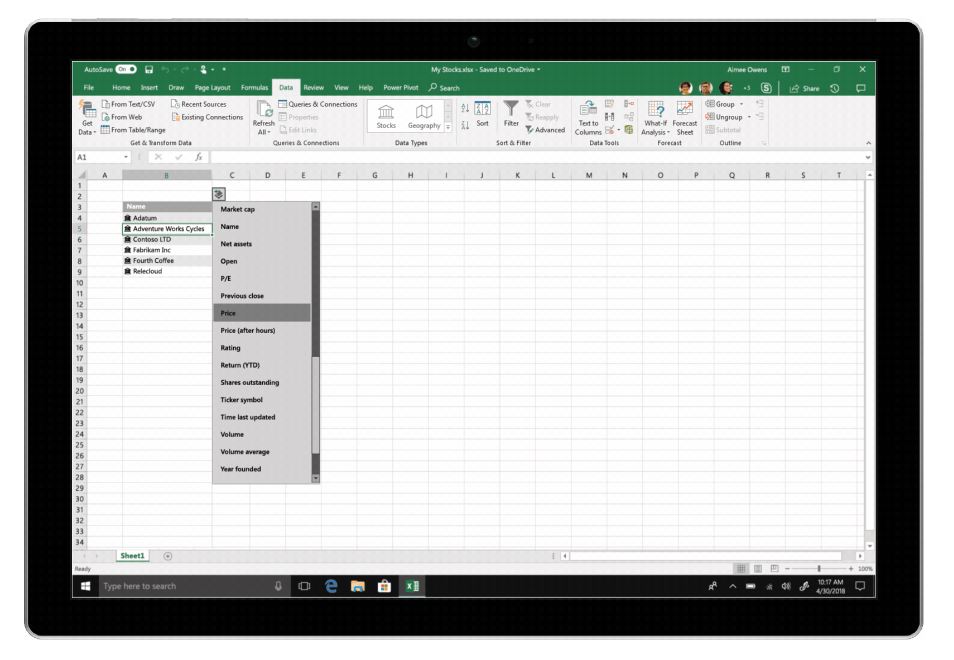

이 취약점은 사용자가 다른 소스에서 데이터를 가져올 수 있도록 하는 Excel의 파워 쿼리 기능을 이용합니다. Mimecast Services Ltd의 연구원들이 발표한 블로그 게시물 (를 통해 Siliconangle) 취약점 설명에는 해커가 취약점을 악용할 수 있는 방법이 나와 있습니다. 이 취약점으로 인해 해커는 파워 쿼리를 사용하여 Excel 스프레드시트에 대한 원격 동적 데이터 교환 공격을 시작할 수 있습니다. 뿐만 아니라 이 취약점으로 인해 해커는 스프레드시트가 열리자 마자 사용자의 컴퓨터를 손상시킬 수 있는 멀웨어와 관련된 보다 정교한 공격을 시작할 수 있습니다.

이 기능은 페이로드를 전달하기 전에도 샌드박스나 피해자의 컴퓨터를 지문 인식하는 데 사용할 수 있는 풍부한 제어 기능을 제공합니다. 공격자는 잠재적인 사전 페이로드 및 사전 악용 제어를 갖고 있으며 피해자에게 악성 페이로드를 전달하는 동시에 파일을 샌드박스 또는 기타 보안 솔루션에 무해한 것처럼 보이게 할 수 있습니다.

좋은 점은 Microsoft가 이미 취약점에 대해 알고 있으며 지난 XNUMX월에 권고를 발표했다는 것입니다. 2017년 XNUMX월. 이 권고는 사용자가 시스템에 맬웨어를 설치하려면 여러 보안 경고를 클릭해야 한다고 언급했습니다. Microsoft는 또한 사용자가 외부 데이터 연결을 차단하는 데 사용하지 않을 때 DDE 기능을 비활성화할 것을 권장했습니다.

Mimecast는 모든 Microsoft Excel 고객이 Microsoft에서 제안한 해결 방법을 구현할 것을 강력히 권장합니다. 이러한 Microsoft 사용자에 대한 잠재적인 위협은 실제이고 악용이 피해를 줄 수 있기 때문입니다.

좋은 점은 야생에서 취약점이 악용되었다는 보고가 없다는 것입니다. 그러나 나쁜 소식은 DDE 기능이 일반적으로 기본적으로 활성화되어 있고 사용자가 사용하지 않을 때 이 기능을 끄지 않을 수 있다는 것입니다. Mimecast의 수석 과학자인 Meni Farjon은 얼마나 많은 조직이 Microsoft의 초기 조언을 따르고 있는지는 불분명하며 "많은 조직에서 이를 비활성화했을 가능성은 거의 없습니다"라고 말했습니다.

현재 Microsoft는 권고를 발표했으며 사용자가 적절한 조치를 취하기를 기대하고 있습니다. 지금 당장 해야 할 현명한 일은 DDE 기능을 비활성화하고 이메일로 전송된 스프레드시트를 다운로드하거나 열지 않는 것입니다. 마지막으로 잠재적인 맬웨어에 대해 경고할 수 있으므로 Excel의 보안 프롬프트를 무시하지 마십시오.