Microsoft는 기업에 웜 가능한 중요한 Windows Server RCE 패치를 긴급하게 권고합니다.

1 분. 읽다

에 게시됨

공개 페이지를 읽고 MSPoweruser가 편집팀을 유지하는 데 어떻게 도움을 줄 수 있는지 알아보세요. 자세히 보기

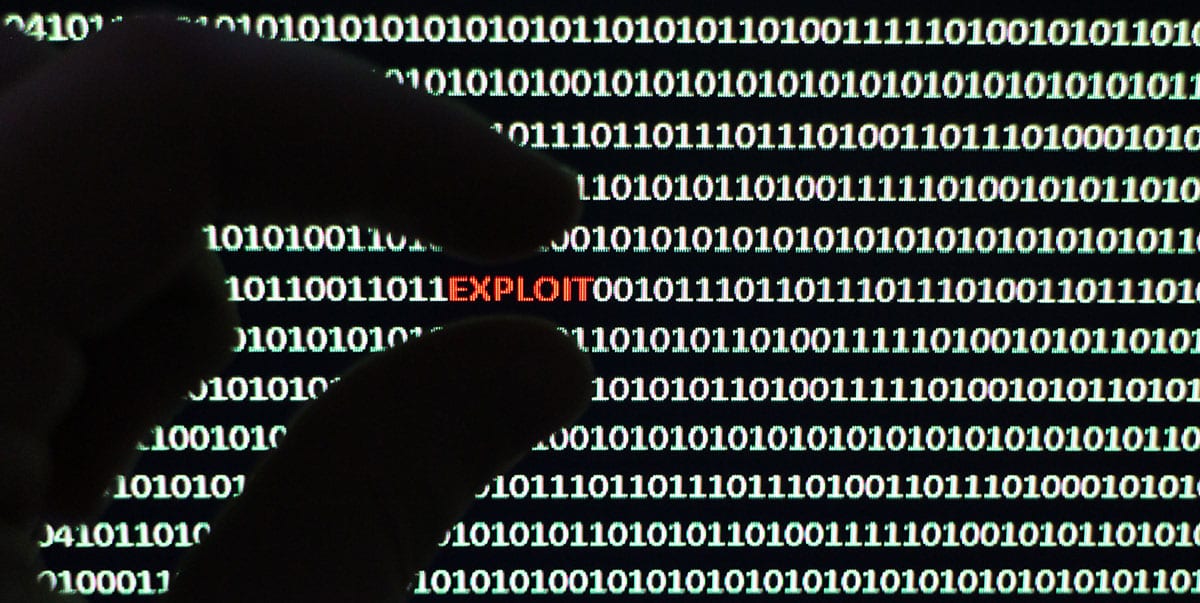

Microsoft는 최신 Windows 11 및 Windows Server 2022를 포함하여 Windows 데스크톱 및 서버에 대해 쉽게 악용할 수 있는 심각한 원격 코드 악용에 대한 패치를 조용히 출시했습니다.

익스플로잇은 HTTP 프로토콜 스택(HTTP.sys)에 있으며 HTTP 프로토콜 스택(http.sys)을 사용하여 패킷을 처리하는 대상 서버에 특수하게 조작된 패킷을 보내는 것만으로 익스플로잇될 수 있습니다. 공격자는 인증할 필요조차 없습니다.

운 좋게도 CVE-2022-21907에 대한 개념 증명 코드는 아직 공개되지 않았으며 알려진 악용 사례도 없습니다.

완화도 가능합니다.

Windows Server 2019 및 Windows 10 버전 1809에서 취약점이 포함된 HTTP 트레일러 지원 기능은 기본적으로 활성화되어 있지 않습니다. 취약한 조건을 도입하려면 다음 레지스트리 키를 구성해야 합니다.

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\HTTP\Parameters\

"EnableTrailerSupport"=dword:00000001

이 완화는 영향을 받는 다른 버전에는 적용되지 않습니다.

그럼에도 불구하고 Microsoft는 IT 직원이 영향을 받는 서버의 패치를 우선적으로 처리할 것을 제안합니다.

Microsoft의 문제에 대해 자세히 알아보기 여기에서 지금 확인해 보세요..

를 통해 멍청한 컴퓨터