MacOS에서 커널 악용을 유발할 수 있는 새로운 취약점

2 분. 읽다

에 게시됨

공개 페이지를 읽고 MSPoweruser가 편집팀을 유지하는 데 어떻게 도움을 줄 수 있는지 알아보세요. 자세히 보기

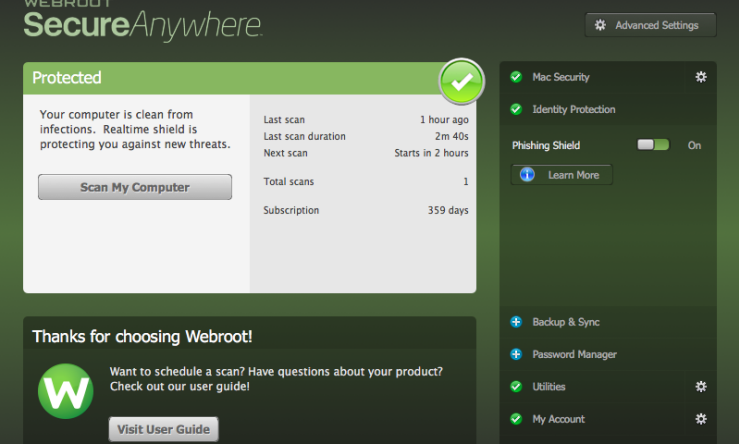

새로운 취약점이 발견되었으며 이번에는 안티바이러스입니다. 최근 연구원들은 Mac 버전의 Webroot Anti-virus에 치명적인 취약점이 있음을 발견했습니다.

Webroot SecureAnywhere 취약점이라고 하는 이 취약점을 통해 공격자는 MacOS의 커널 수준에서 임의의 코드를 실행할 수 있습니다. 이 취약점은 Trustwave SpiderLabs의 연구원들이 처음 발견했습니다.

사용자가 제어할 수 있는 포인터 역참조는 macOS용 Webroot SecureAnywhere 솔루션의 커널 드라이버에 존재하며, 그 근본 원인은 임의의 사용자 제공 포인터에서 읽고 잠재적으로 너무 쓰기 때문입니다. 따라서 이 문제는 포인터가 참조하는 메모리의 원래 값이 (int) -1과 같아야 한다는 경고와 함께 write-what-where 커널 가젯을 공격자에게 제공합니다.

그러나 좋은 점은 맬웨어가 로컬에서만 주입될 수 있으므로 공격자가 장치에 액세스할 수 있어야 한다는 것입니다.

로컬 전용이기 때문에 공격자는 로컬에서 실행되는 맬웨어가 필요하거나 로그인한 사용자가 소셜 엔지니어링을 통해 익스플로잇을 열도록 유도해야 합니다.

취약점은 29년 2018월 24일에 처음 발견되었으며 Webroot는 2018년 XNUMX월 XNUMX일에 이 결함에 대한 패치를 발표했습니다. 회사는 또한 블로그 게시물에서 패치에 대한 일부 세부 정보를 공유했습니다.

고객의 보안은 Webroot에게 가장 중요합니다. 이 취약점은 9.0.8.34년 24월 2018일부터 고객이 사용할 수 있는 소프트웨어 버전 XNUMX에서 수정되었습니다. 이 취약점으로 인한 손상의 증거는 없습니다.

사용자는 취약점이 패치되었는지 확인하기 위해 버전 9.0.8.34로 업그레이드하는 것이 좋습니다.

비아 : 최신 해킹 뉴스