היזהר מתוכנת הכופר החדשה הזו של Tycoon המכוונת למחשבי Windows

2 דקות לקרוא

פורסם ב

קרא את דף הגילויים שלנו כדי לגלות כיצד תוכל לעזור ל-MSPoweruser לקיים את צוות העריכה קראו עוד

ה-FBI Internet Crime Complaint Center (IC3) פרסם בשנה שעברה את "דוח הפשיעה באינטרנט". הדו"ח חשף שפשיעת סייבר עלתה 3.5 מיליארד דולר (2.7 מיליארד ליש"ט) ב-2019. תוקפים משתמשים בתוכנת כופר כדי לחלץ כסף מעסקים וממשתמשים בודדים. יחידת מחקר האבטחה של בלקברי גילתה לאחרונה תוכנת כופר חדשה שהשפיעה על מכון חינוך אירופאי. שלא כמו רוב תוכנות הכופר שהתגלו עד היום, מודול תוכנת הכופר החדש הזה מורכב לפורמט קובץ תמונה של Java (JIMAGE). JIMAGE הוא פורמט קובץ המאחסן תמונות JRE מותאמות אישית אשר תוכנן לשימוש על ידי ה-Java Virtual Machine (JVM) בזמן ריצה.

כך אירע הפיגוע:

- כדי להשיג התמדה במכונה של הקורבן, התוקפים השתמשו בטכניקה שנקראת הזרקת אפשרויות ביצוע קבצי תמונה (IFEO). הגדרות IFEO מאוחסנות ברישום של Windows. הגדרות אלו נותנות למפתחים אפשרות לנפות באגים בתוכנה שלהם באמצעות צירוף של יישום ניפוי באגים במהלך ביצוע יישום יעד.

- לאחר מכן בוצעה דלת אחורית לצד התכונה של Microsoft Windows On-Screen Keyboard (OSK) של מערכת ההפעלה.

- התוקפים השביתו את הפתרון נגד תוכנות זדוניות של הארגון עם השימוש בכלי העזר ProcessHacker ושינו את הסיסמאות לשרתי Active Directory. זה משאיר את הקורבן לא יכול לגשת למערכות שלהם.

- רוב קבצי התוקפים טופלו בזמן, כולל ספריות Java וסקריפט הביצוע, והיו להם חותמות זמן של תאריך הקובץ של 11 באפריל 2020, 15:16:22

- לבסוף, התוקפים ביצעו את מודול תוכנת הכופר של Java, שהצפין את כל שרתי הקבצים כולל מערכות גיבוי שהיו מחוברות לרשת.

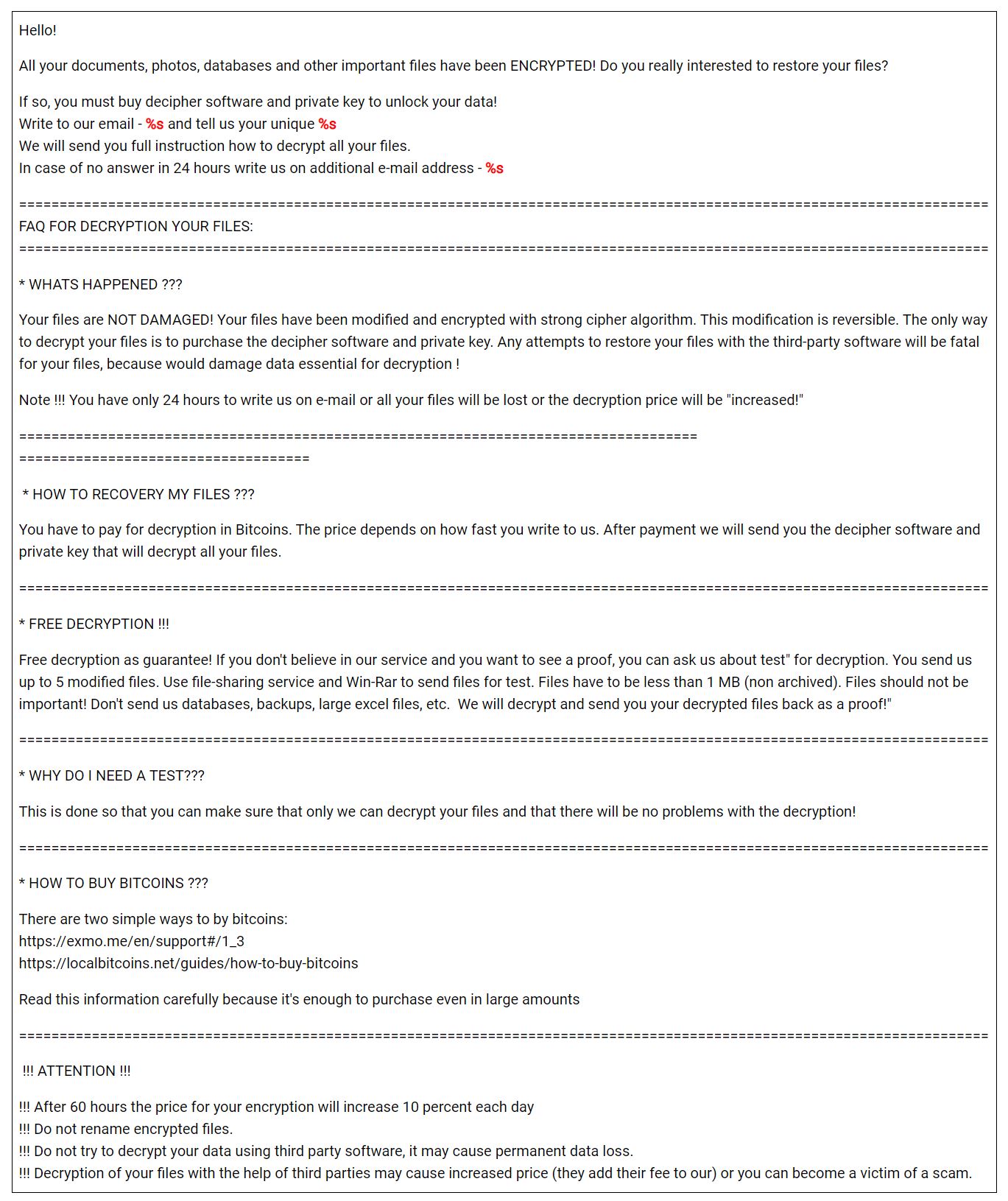

לאחר חילוץ קובץ ה-zip המשויך לתוכנת הכופר, ישנם שלושה מודולים בשם "טייקון". אז, צוות Blackberry כינה את תוכנת הכופר הזו בתור טייקון. בדוק את שטר הכופר של טייקון למטה.

תוכל למצוא פרטים נוספים על תוכנת הכופר הזו מהקישור למטה.

מקור: אוכמניות