Wormable exploit trovato in Microsoft Teams

1 minuto. leggere

Edizione del

Leggi la nostra pagina informativa per scoprire come puoi aiutare MSPoweruser a sostenere il team editoriale Per saperne di più

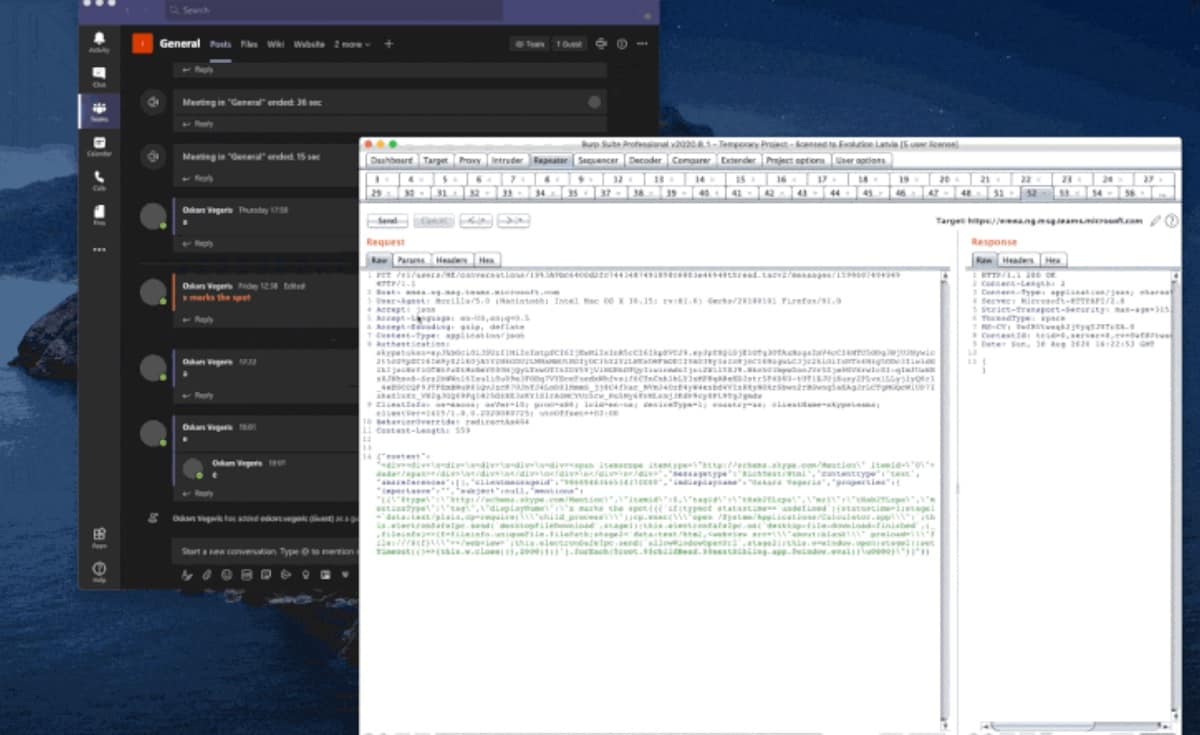

Ricercatore di sicurezza Lo ha rivelato Oskars Vegeris un wormable exploit per Microsoft Teams, che sfrutterebbe il client di chat solo visualizzando un messaggio, senza alcuna interazione da parte dell'utente.

Il risultato è una "perdita completa di riservatezza e integrità per gli utenti finali: accesso a chat private, file, rete interna, chiavi private e dati personali al di fuori di MS Teams", ha affermato Vegeris.

Sfruttando un altro difetto di cross-site scripting (XSS) presente nella funzionalità "@mentions" di Teams e un payload RCE basato su JavaScript, il codice può essere diffuso anche ad altri utenti dell'app Teams, creando un exploit autodiffusione.

L'exploit è anche multipiattaforma, interessando Windows, Mac, Linux e persino l'app web.

Fortunatamente per gli utenti di Teams, Vegeris ha scoperto il difetto ad agosto e Microsoft ha rilasciato una patch non molto tempo dopo, alla fine di ottobre 2020.

Vegeris aveva anche rivelato in precedenza un difetto critico "wormable" nella versione desktop di Slack che avrebbe potuto consentire a un utente malintenzionato di impossessarsi del sistema semplicemente inviando un file dannoso a un altro utente Slack.