Di recente sulla piattaforma si è verificato un attacco di ingegneria sociale di Microsoft Teams

4 minuto. leggere

Edizione del

Leggi la nostra pagina informativa per scoprire come puoi aiutare MSPoweruser a sostenere il team editoriale Per saperne di più

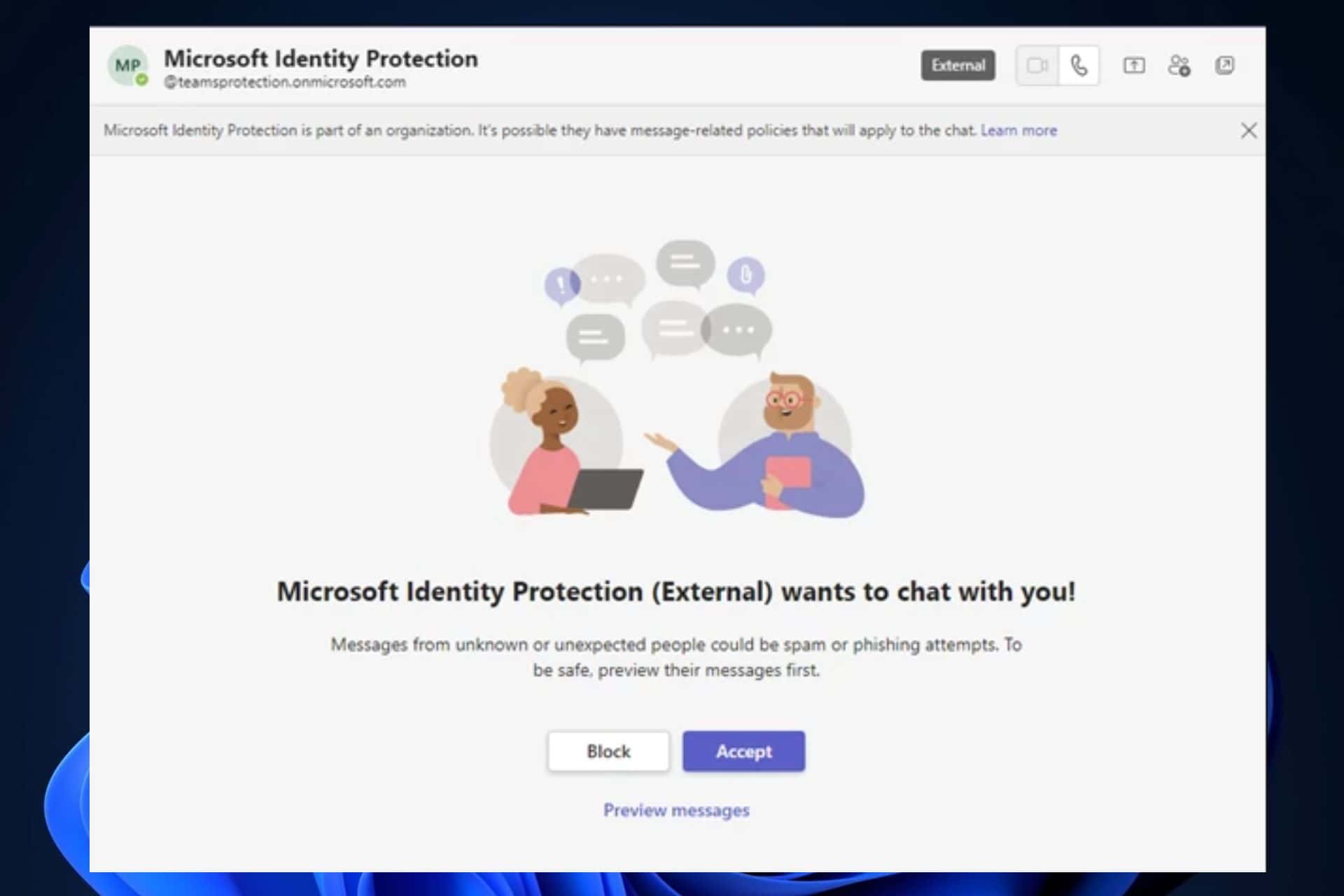

Un attacco di ingegneria sociale di Microsoft Teams è stato recentemente condotto sulla piattaforma dall'attore di minacce russo, Midnight Blizzard. L'attore di minaccia utilizzato in precedenza tenant di Microsoft 365 compromessi per creare nuovi domini che appaiono come entità di supporto tecnico. Sotto questi travestimenti, Midnight Blizzard utilizza quindi i messaggi di Teams per tentare di rubare le credenziali dalle organizzazioni coinvolgendo un utente e sollecitando l'approvazione delle richieste di autenticazione a più fattori (MFA).

Tutte le organizzazioni che utilizzano Microsoft Teams sono incoraggiate a rafforzare le pratiche di sicurezza e a considerare dannose tutte le richieste di autenticazione non avviate dall'utente.

Secondo la loro ultima indagine, circa meno di 40 organizzazioni globali sono state colpite dall'attacco di social engineering di Microsoft Teams. Come per i precedenti attacchi di questi attori delle minacce, le organizzazioni erano principalmente governi, organizzazioni non governative (ONG), servizi IT, tecnologia, produzione discreta e settori dei media. Ciò ha senso, dato che Midnight Blizzard è un attore di minacce russe, precedentemente attribuito dai governi di Stati Uniti e Regno Unito come Servizio di intelligence estero della Federazione Russa.

Gli attacchi sono avvenuti nel maggio 2023. Se ricordi, anche un altro attore di minacce, Storm-0558, ha causato gravi danni ai server di Microsoft in quel periodo.

Midnight Blizzard, tuttavia, utilizza le vere credenziali di Microsoft Teams da account compromessi per cercare di convincere gli utenti a inserire il codice nel prompt sul proprio dispositivo. Lo fanno mascherandosi da supporto tecnico o team di sicurezza.

Secondo Microsoft, Midnight Blizzard lo fa in 3 passaggi:

- L'utente di destinazione può ricevere una richiesta di messaggio di Microsoft Teams da un utente esterno che si presenta come supporto tecnico o team di sicurezza.

- Se l'utente di destinazione accetta la richiesta del messaggio, l'utente riceve un messaggio di Microsoft Teams dall'attaccante che tenta di convincerlo a inserire un codice nell'app Microsoft Authenticator sul proprio dispositivo mobile.

- Se l'utente di destinazione accetta la richiesta del messaggio e immette il codice nell'app Microsoft Authenticator, all'autore della minaccia viene concesso un token per l'autenticazione come utente di destinazione. L'attore ottiene l'accesso all'account Microsoft 365 dell'utente, dopo aver completato il flusso di autenticazione.

Microsoft ha rilasciato un elenco dei nomi di posta elettronica a cui dovresti prestare attenzione:

Indicatori di compromesso

| Tipologia | Descrizione | |

| msftprotection.onmicrosoft[.]com | Nome del dominio | Sottodominio controllato da attori dannosi |

| identitàVerification.onmicrosoft[.]com | Nome del dominio | Sottodominio controllato da attori dannosi |

| accountVerification.onmicrosoft[.]com | Nome del dominio | Sottodominio controllato da attori dannosi |

| azuresecuritycenter.onmicrosoft[.]com | Nome del dominio | Sottodominio controllato da attori dannosi |

| teamprotection.onmicrosoft[.]com | Nome del dominio | Sottodominio controllato da attori dannosi |

Tuttavia, puoi proteggere te stesso e la tua organizzazione dagli attacchi di social engineering di Microsoft Teams seguendo questi consigli:

- Pilota e avvia la distribuzione metodi di autenticazione resistenti al phishing per gli utenti.

- Realizzare Livello di autenticazione dell'accesso condizionale richiedere l'autenticazione resistente al phishing per i dipendenti e gli utenti esterni per le app critiche.

- Specifica le organizzazioni di Microsoft 365 attendibili per definire quali domini esterni sono autorizzati o bloccati per chattare e incontrarsi.

- mantenere Controllo di Microsoft 365 abilitato in modo che i record di controllo possano essere esaminati se necessario.

- Comprendere e selezionare il migliori impostazioni di accesso per la collaborazione esterna per la tua organizzazione.

- Consenti solo dispositivi noti che aderiscono a Baseline di sicurezza consigliate da Microsoft.

- Educare gli utenti circa Ingegneria sociale e attacchi di phishing delle credenziali, incluso l'astenersi dall'inserire codici MFA inviati tramite qualsiasi forma di messaggio non richiesto.

- Insegna agli utenti di Microsoft Teams a verificare la codifica "Esterna" sui tentativi di comunicazione da entità esterne, prestare attenzione a ciò che condividono e non condividere mai le informazioni sull'account o autorizzare le richieste di accesso tramite chat.

- Educare gli utenti a rivedere l'attività di accesso e contrassegna i tentativi di accesso sospetti come "Non sono stato io".

- Realizzare Controllo delle app per l'accesso condizionale in Microsoft Defender per le app cloud per gli utenti che si connettono da dispositivi non gestiti.

Cosa ne pensi di questi attacchi di social engineering di Microsoft Teams? Fateci sapere nella sezione commenti qui sotto.