Microsoft descrive in dettaglio SystemContainer, una tecnologia container basata su hardware integrata in Windows 10

4 minuto. leggere

Edizione del

Leggi la nostra pagina informativa per scoprire come puoi aiutare MSPoweruser a sostenere il team editoriale Per saperne di più

Prima di Windows 8, la sicurezza del sistema operativo desktop era costruita quasi interamente dal software. Il problema con quell'approccio era che se il malware o un utente malintenzionato otteneva privilegi sufficienti, poteva intromettersi tra l'hardware e il sistema operativo, o se riuscivano a manomettere i componenti del firmware del dispositivo, potevano anche trovare modi per nascondersi dalla piattaforma e il resto delle tue difese relative alla sicurezza. Per risolvere questo problema, Microsoft aveva bisogno che l'affidabilità del dispositivo e della piattaforma fosse radicata in hardware immutabile anziché solo nel software, che può essere manomesso.

Con i dispositivi certificati Windows 8, Microsoft ha sfruttato una radice di fiducia basata sull'hardware con l'avvio protetto UEFI (Universal Extensible Firmware Interface). Ora, con Windows 10, stanno portando questo al livello successivo assicurandosi che questa catena di fiducia possa essere verificata anche utilizzando la combinazione di componenti di sicurezza di base hardware, come Trusted Platform Module (TPM) e servizi basati su cloud ( Device Health Attestation (DHA)) che può essere utilizzato per controllare e attestare in remoto la vera integrità del dispositivo.

Per implementare questo livello di sicurezza in miliardi di dispositivi in tutto il mondo, Microsoft collabora con OEM e fornitori di chip come Intel. Stanno rilasciando aggiornamenti firmware regolari per UEFI, bloccando le configurazioni UEFI, abilitando la protezione della memoria UEFI (NX), eseguendo strumenti chiave di mitigazione delle vulnerabilità e rafforzando il sistema operativo della piattaforma e i kernel SystemContainer (ad esempio: WSMT) da potenziali exploit relativi a SMM.

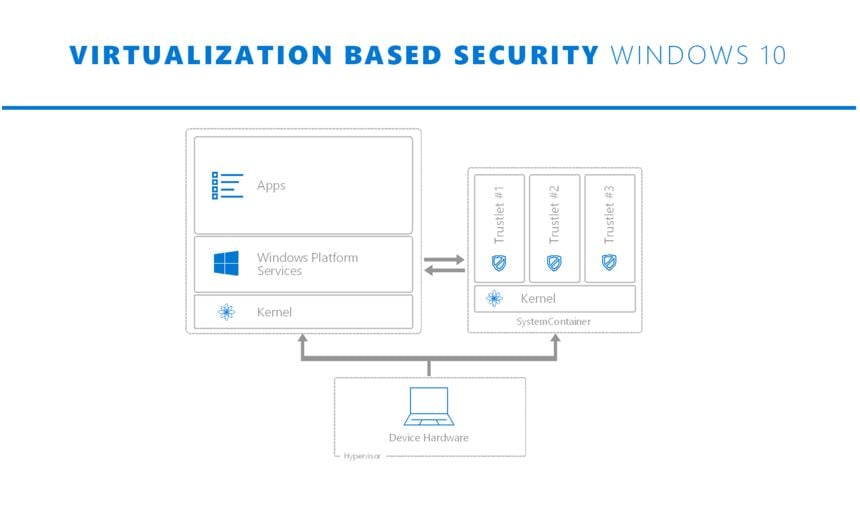

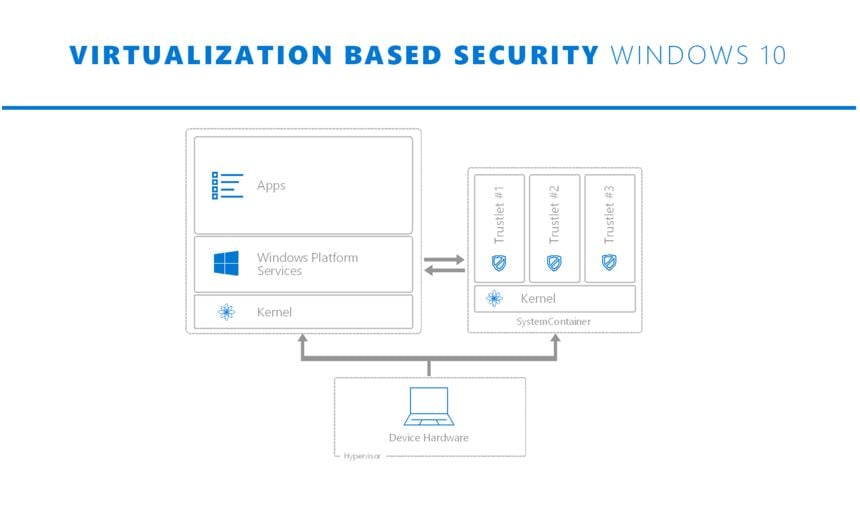

Con Windows 8, Microsoft ha ideato il concetto di app moderne (ora app UWP) che vengono eseguite solo all'interno di AppContainer e l'utente dà letteralmente all'app l'accesso alle risorse, come un documento, su richiesta. Nel caso delle app Win32, una volta aperta l'app, può fare tutto ciò che l'utente ha i privilegi per fare (es: aprire qualsiasi file; modificare la configurazione del sistema). Poiché gli AppContainer sono solo per le app UWP, le app Win32 sono rimaste una sfida. Con Windows 10, Microsoft introduce una nuova tecnologia di container basata su hardware che chiamiamo SystemContainer. È simile a un AppContainer, isola ciò che è in esecuzione al suo interno dal resto del sistema e dei dati. La differenza principale è che SystemContainer è progettato per proteggere le parti più sensibili del sistema, come quelle che gestiscono le credenziali degli utenti o forniscono difese a Windows, lontano da tutto, incluso il sistema operativo stesso, che dobbiamo presumere verrà compromesso.

SystemContainer usa l'isolamento basato sull'hardware e la funzionalità di sicurezza basata sulla virtualizzazione (VBS) di Windows 10 per isolare i processi in esecuzione con esso da tutto il resto del sistema. VBS utilizza le estensioni di virtualizzazione sul processore del sistema (ad esempio: VT-X di Intel) per isolare gli spazi di memoria indirizzabili tra quelli che sono effettivamente due sistemi operativi in esecuzione in parallelo su Hyper-V. Il sistema operativo uno è quello che hai sempre conosciuto e utilizzato, e il sistema operativo due è SystemContainer, che funge da ambiente di esecuzione sicuro che funziona silenziosamente dietro le quinte. A causa dell'utilizzo di Hyper-V da parte di SystemContainer e del fatto che non dispone di rete, esperienza utente, memoria condivisa o archiviazione, l'ambiente è ben protetto dagli attacchi. Infatti, anche se il sistema operativo Windows è completamente compromesso a livello di kernel (che darebbe a un utente malintenzionato il più alto livello di privilegio), i processi ei dati all'interno del SystemContainer possono comunque rimanere al sicuro.

È molto meno probabile che i servizi e i dati all'interno di SystemContainer vengano compromessi, poiché la superficie di attacco per questi componenti è stata notevolmente ridotta. SystemContainer potenzia le funzionalità di sicurezza tra cui Credential, Device Guard, Virtual Trusted Platform Module (vTPM). Microsoft sta ora aggiungendo i componenti di convalida biometrica di Windows Hello e i dati biometrici dell'utente in SystemContainer con l'aggiornamento dell'anniversario per mantenerlo sicuro. Microsoft ha anche affermato che continueranno a spostare alcuni dei servizi di sistema Windows più sensibili nel SystemContainer.