Il bug dell'estensione grammaticale potrebbe aver esposto i dati ad attori malintenzionati

1 minuto. leggere

Edizione del

Leggi la nostra pagina informativa per scoprire come puoi aiutare MSPoweruser a sostenere il team editoriale Per saperne di più

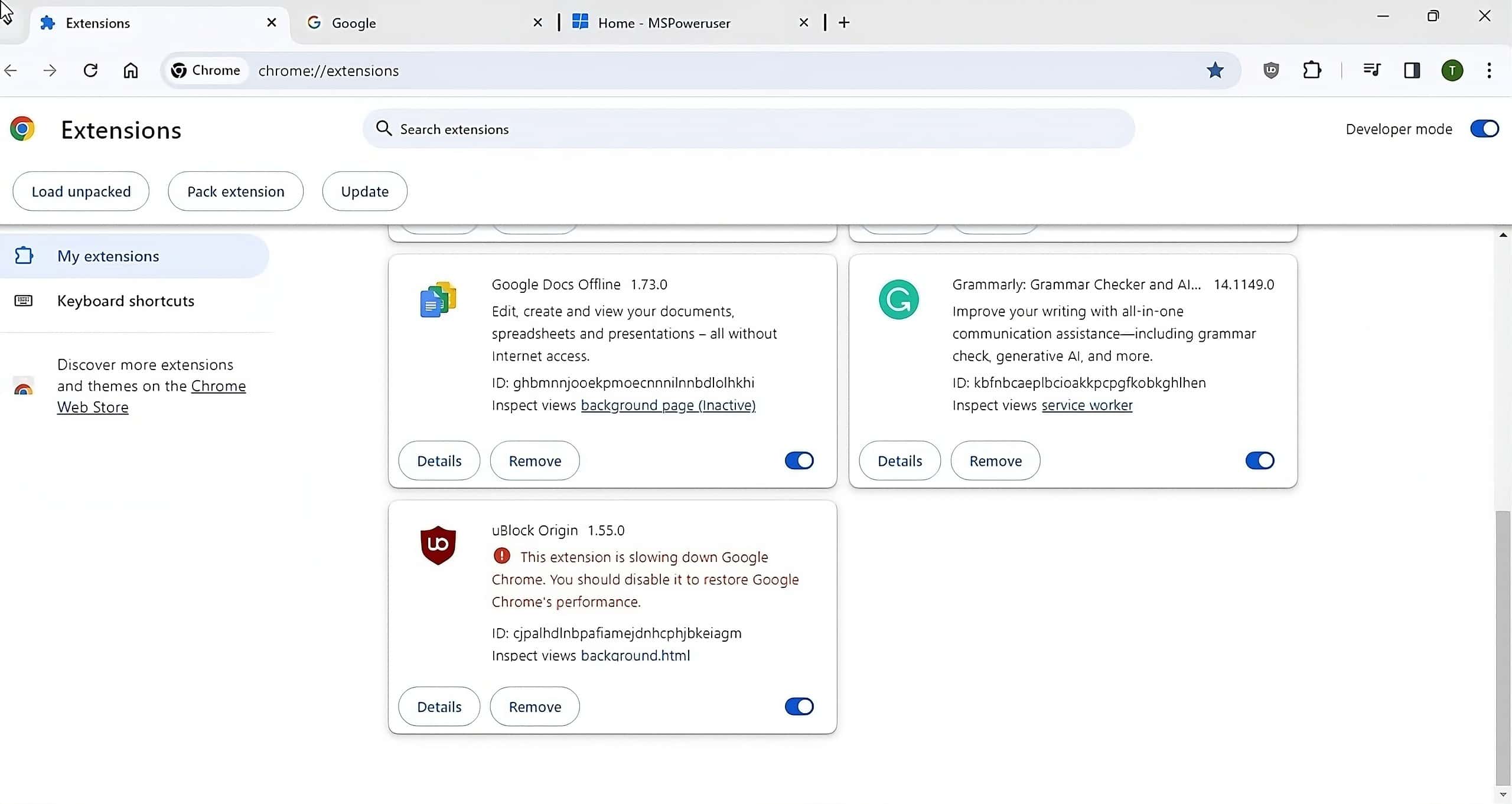

È stato riscontrato che Grammarly all'inizio di questo fine settimana soffriva di un bug che esponeva i dati degli utenti a qualsiasi sito Web su cui veniva utilizzato. Ciò è stato fatto esponendo il proprio token di autorizzazione ai siti, il che significa che qualsiasi sito su cui un utente Grammarly ha utilizzato l'estensione potrebbe in teoria accedere all'account degli utenti e accedere ai dati del proprio account e ai documenti digitati (se presenti).

È stato segnalato da Progetto Zero di Google team e divulgato solo dopo che il team di Grammarly ha avuto la possibilità di pubblicare gli aggiornamenti risolvendo l'errore.

Vulnerabilità nell'estensione Grammarly corretta (20 milioni di utenti), gli utenti devono essere aggiornati automaticamente a una versione fissa. I token di autenticazione erano accessibili ai siti Web, consentendo a qualsiasi sito Web di accedere al tuo account e leggere tutti i tuoi documenti. https://t.co/Ydk0JwArYD

- Tavis Ormandy (@taviso) 5 Febbraio 2018

Le estensioni per Chrome e Firefox sono state rapidamente corrette, mentre Edge non ha subito il bug in primo luogo.

In una dichiarazione a Gizmodo, un portavoce di Grammarly ha confermato: "Il bug è stato corretto e non è richiesta alcuna azione dagli utenti di Grammarly". Non ci sono stati casi di malintenzionati che hanno utilizzato la vulnerabilità per accedere ai dati degli utenti.