A Microsoft közzéteszi a Solarwinds támadásának utolsó frissítését, amelyből kiderül, hogy mely Microsoft termékforrás-kód hackerek célozták meg

2 perc olvas

Publikálva

Olvassa el közzétételi oldalunkat, hogy megtudja, hogyan segítheti az MSPowerusert a szerkesztői csapat fenntartásában Tovább

A Microsoft közzétette végső frissítésük a Solarwinds támad amely 18,000 XNUMX vállalatot fertőzött meg tavaly, köztük a Microsoft hálózatát is.

A Microsoft szerint vizsgálataik alapján több mint 1,000 ellenséges mérnök dolgozott a támadáson.

„Amikor elemeztünk mindent, amit a Microsoftnál láttunk, azt kérdeztük magunktól, hogy hány mérnök dolgozott valószínűleg ezen a támadáson. És a válasz, amelyre jöttünk, bizonyára több mint 1,000 volt ”- mondta Brad Smith, a Microsoft elnöke.

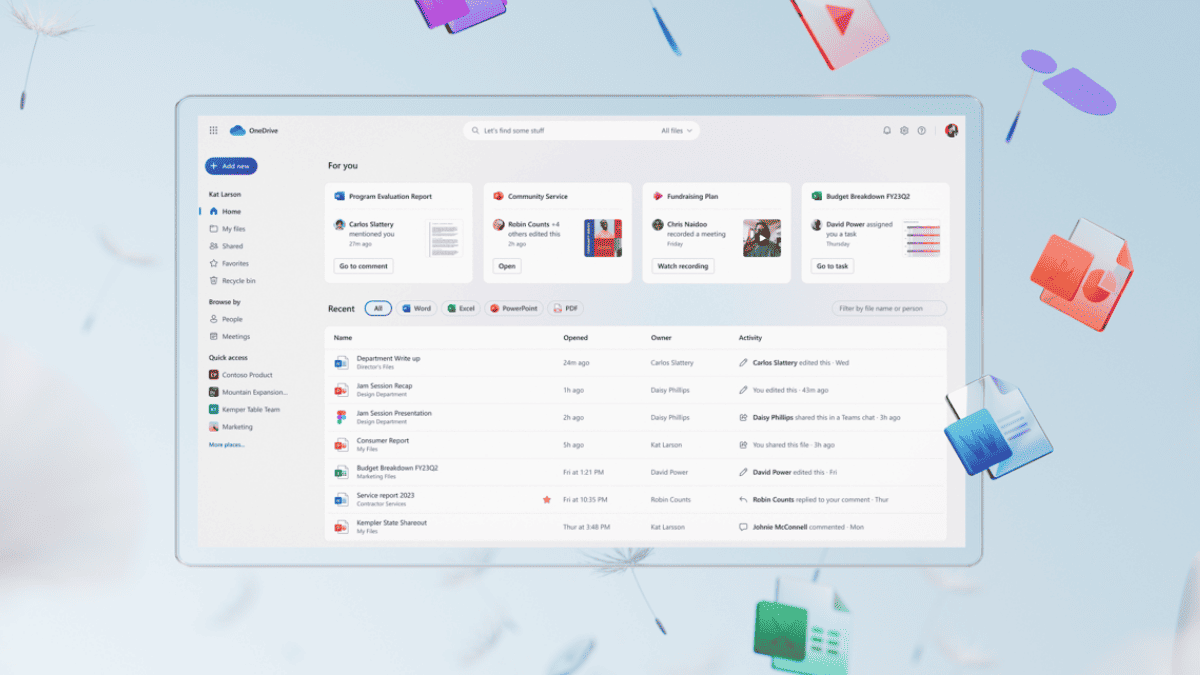

A Microsoft korábban elismerte, hogy a hackerek beléptek a rendszerükbe, és megtekinthette egyes termékek forráskódját, de tagadta, hogy a hackerek felhasználhatták a Microsoft erőforrásait mások megtámadására és megfertőzésére.

„A vizsgálat nem talált arra utaló jeleket sem, hogy a Microsoft rendszereinket mások támadására használták volna. A védekezés mélyreható védelme miatt a színész nem volt képes hozzáférni privilegizált hitelesítő adatokhoz, vagy kihasználni a SAML technikákat vállalati tartományainkkal szemben ”- mondta az MSRC csapata.

A Microsoft elárulta, hogy a hackerek mely termékeket célozták meg.

Ezek az adattárak a következőket kódolták:

- az Azure-összetevők kis részhalmaza (szolgáltatás, biztonság, identitás részhalmazai)

- az Intune komponensek kis részhalmaza

- az Exchange-összetevők kis részhalmaza

A Microsoft szerint a hackerek titkokat próbáltak megtalálni a kódban, de megjegyezték, hogy fejlesztési politikájuk tiltja a kódban rejlő titkokat. A Microsoft ellenőrizni tudta, hogy a megtekintett tárak nem tartalmaznak-e élő, gyártási hitelesítő adatokat.

Tanulságok

A Microsoft szerint a támadások két kulcsfontosságú tanulságot erősítettek meg, amelyeket ki akartak hangsúlyozni - a Zero Trust gondolkodásmódot és a kiváltságos adatok hitelesítését.

Egy nulla bizalom, A „feltételezzük, hogy megsértjük” filozófia kifejezetten ellenőrzi az identitás, a végpont, a hálózat és más erőforrások biztonsági állapotát az összes rendelkezésre álló jel és adat alapján. A Microsoft nemrégiben megosztott útmutatást a a Zero Trust elveinek használata a Solorigate-hez hasonló kifinomult támadások ellen.

A hitelesítő adatok védelme szintén elengedhetetlen. A helyszíni infrastruktúrát a felhőhöz kötő telepítésekben a szervezetek megbízást delegálhatnak a helyszíni összetevőkre. Ez további varratot hoz létre, amelyet a szervezeteknek biztosítaniuk kell. Ennek a döntésnek az a következménye, hogy ha a helyszíni környezet sérül, ez lehetőséget teremt a támadóknak a felhőszolgáltatások megcélozására. A Microsoft nyomatékosan javasolja az identitás elsajátítását a felhőben, amint az leírja megvédi az M365 felhőszolgáltatásait a helyszíni támadásoktól.

Elolvashatja a Microsoft összes tanulságát itt.

Felhasználói fórum

0 üzenetek