Egy másik fontos biztonsági probléma a Zoom meetings szolgáltatásban

2 perc olvas

Frissítve

Olvassa el közzétételi oldalunkat, hogy megtudja, hogyan segítheti az MSPowerusert a szerkesztői csapat fenntartásában Tovább

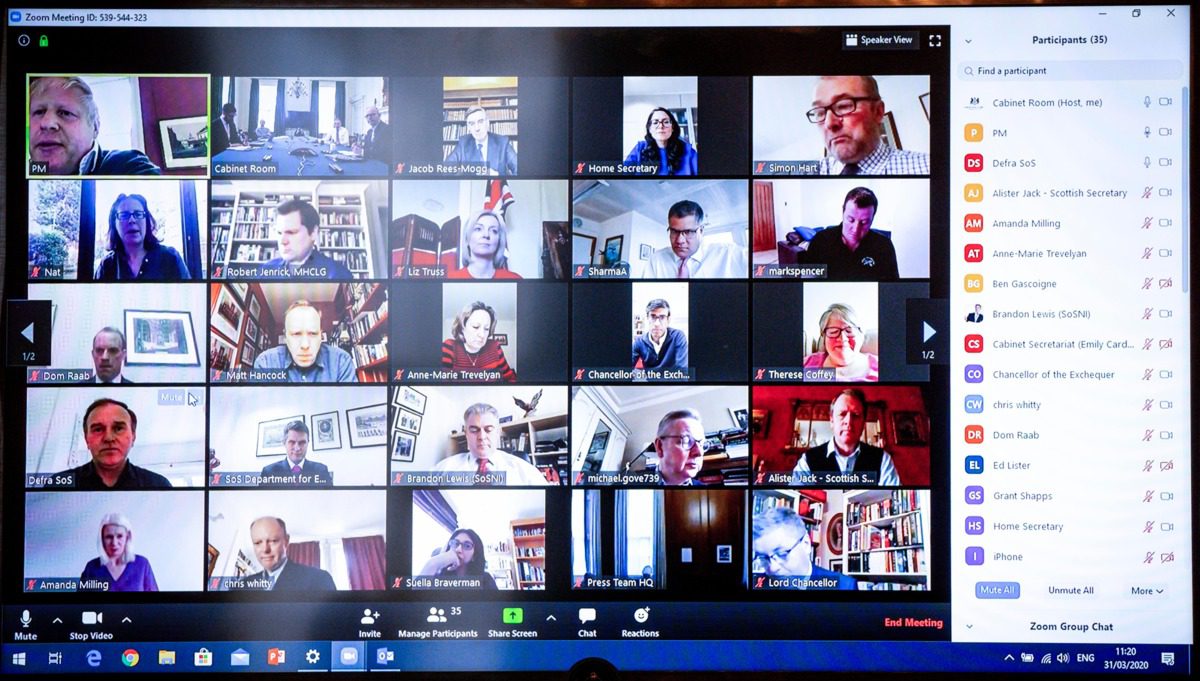

A koronavírus-járvány miatt megnövekedett a Zoom használata, de a vállalat küszködik a felhasználók adatainak védelme érdekében. A cég azonban sok mindennel szembesült holtjáték amiért nem vette komolyan az ügyfelek adatait, ami arra kényszerítette a céget funkció kiadásainak befagyasztása 90 napig, hogy kijavítsa a sebezhetőségek végtelen listáját. Április elején beszámoltunk arról, hogyan adták el a felhasználók hitelesítő adatait hackerek a sötét weben. Április végén a vállalat új frissítést adott ki a biztonsági problémák megoldására.

Tom Anthony biztonsági kutató ma közzétett egy kulcsfontosságú biztonsági rést a Zoomban. Ezzel az exploittal bárki csatlakozhat egy jelszóval védett Zoom értekezlethez. A Zoom értekezleteket alapértelmezés szerint 6 számjegyű numerikus jelszó védi. Tehát 1 millió különböző jelszó lehetséges. Tom úgy találta, hogy a Zoom webkliens lehetővé tette, hogy bárki ellenőrizhesse, hogy a jelszó helyes-e egy találkozóhoz, a próbálkozások számának korlátozása nélkül. Így a támadó írhat egy kis Python-kódot, hogy kipróbálja mind az 1 millió jelszót, és néhány percen belül megtalálja a helyes jelszót.

Miután Tom bejelentette ezt a problémát a Zoomnak, a Zoom webkliens offline állapotba került. A Zoom enyhítette a problémát azáltal, hogy a webes kliensben felhasználói bejelentkezést igényelt az értekezletekhez, és frissítette az alapértelmezett értekezletjelszavakat, hogy azok ne legyenek numerikusak és hosszabbak legyenek. Annak ellenére, hogy a probléma már megoldódott, felveti a következő aggasztó kérdést.

A támadók használták-e már ezt a sebezhetőséget mások hívásainak (pl. kormányülések) meghallgatására.

Frissítés: A Zoom szóvivője a következő nyilatkozatot tette a biztonsági problémával kapcsolatban.

„Miután április 1-jén értesültünk erről a problémáról, azonnal eltávolítottuk a Zoom webklienst, hogy biztosítsuk felhasználóink biztonságát a mérséklések végrehajtása közben. Azóta javítottuk a sebességkorlátozást, megoldottuk a CSRF token problémáit, és április 9-én újraindítottuk a webes klienst. Ezekkel a javításokkal a probléma teljesen megoldódott, és felhasználói beavatkozásra nem volt szükség. Nincs tudomásunk arról, hogy ezt a kizsákmányolást a vadonban használták volna. Köszönjük Tom Anthonynak, hogy felhívta a figyelmünket erre a problémára. Ha úgy gondolja, hogy biztonsági problémát talált a Zoom termékekkel kapcsolatban, kérjük, küldjön részletes jelentést a címre [e-mail védett]. "

Forrás: Tom Anthony

Felhasználói fórum

0 üzenetek