Hakeri mogu uništiti vaše računalo bez ostavljanja traga koristeći RDP usluge - evo kako se zaštititi

2 min. čitati

Ažurirano

Pročitajte našu stranicu za otkrivanje kako biste saznali kako možete pomoći MSPoweruseru da održi urednički tim Čitaj više

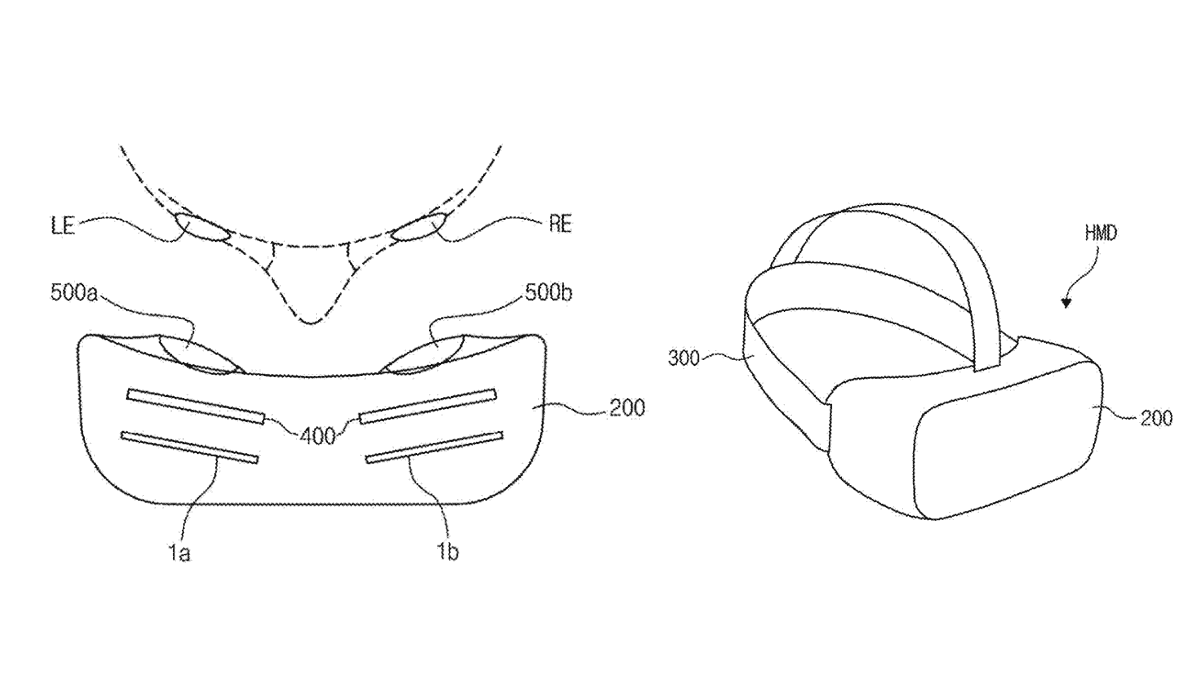

Windows Remote Desktop Services korisnicima omogućuje dijeljenje lokalnih diskova s terminalskim poslužiteljem s dopuštenjima za čitanje i pisanje, pod virtualnom mrežnom lokacijom "tsclient" (+ slovo pogona).

Pod daljinskom vezom, cyber kriminalci mogu prenijeti rudare kriptovaluta, kradljivce informacija i ransomware; a budući da je u RAM-u, to mogu učiniti bez ostavljanja tragova.

Od veljače 2018. hakeri koriste prednost komponente 'worker.exe', šaljući je zajedno s koktelima zlonamjernog softvera kako bi prikupili sljedeće podatke o sustavu.

- Podaci o sustavu: arhitektura, model procesora, broj jezgri, veličina RAM-a, verzija sustava Windows

- naziv domene, privilegije prijavljenog korisnika, popis korisnika na računalu

- lokalna IP adresa, brzina učitavanja i preuzimanja, javni IP podaci koje vraća usluga ip-score.com

- zadani preglednik, status određenih portova na hostu, provjera pokretanja poslužitelja i slušanje njihovog porta, specifični unosi u DNS cache (uglavnom ako se pokušao povezati s određenom domenom)

- provjera pokretanja određenih procesa, postojanje određenih ključeva i vrijednosti u registru

Dodatno, komponenta ima mogućnost snimanja zaslona i nabrajanja svih povezanih mrežnih dionica koje su lokalno mapirane.

“worker.exe” je navodno izvršavao najmanje tri odvojena programa za krađu međuspremnika, uključujući MicroClip, DelphiStealer i IntelRapid; kao i dvije obitelji ransomwarea - Rapid, Rapid 2.0 i Nemty, te mnoge rudare kriptovaluta Monero temeljene na XMRigu. Od 2018. također koristi AZORult info-stealer.

Kradljivci međuspremnika rade tako što zamjenjuju korisničku adresu novčanika za kriptovalute s hakerskom, što znači da će primiti sva kasnija sredstva. Čak se i najmarljiviji korisnici mogu zavarati “složenim mehanizmom bodovanja” koji pregledava preko 1,300 adresa kako bi pronašao lažne adrese, čiji su početak i kraj identični žrtvinom.

Procjenjuje se da su kradljivci međuspremnika zaradili oko 150,000 dolara – iako je ta brojka u stvarnosti nesumnjivo mnogo veća.

“Iz naše telemetrije, čini se da ove kampanje ne ciljaju određene industrije, već pokušavaju doseći što je moguće više žrtava” – Bitdefender

Na sreću, mogu se poduzeti mjere opreza koje će vas zaštititi od ove vrste napada. To se može učiniti omogućavanjem preusmjeravanja pogona s popisa grupnih pravila. Opcija je dostupna slijedeći ovaj put u konfiguracijskom appletu računala:

Konfiguracija računala > Administrativni predlošci > Windows komponente > Usluge udaljene radne površine > Host sesije udaljene radne površine > Preusmjeravanje uređaja i resursa

Detaljnije o napadima pročitajte na bleepingračunalo ovdje.

preko: tehničar

Korisnički forum

0 poruke