Il s'avère que tout ce dont vous avez besoin pour obtenir des privilèges d'administrateur sur Windows 10 est de brancher une souris Razer

2 minute. lis

Publié le

Lisez notre page de divulgation pour savoir comment vous pouvez aider MSPoweruser à soutenir l'équipe éditoriale En savoir plus

Le fiasco PrintNightmare de Microsoft a attiré l'attention de la communauté des pirates sur les vulnérabilités exposées en installant des pilotes tiers et aujourd'hui, le pirate Jonhat a découvert que vous pouvez ouvrir une porte grande ouverte dans Windows 3 en branchant simplement un dongle sans fil Razer.

Besoin d'un administrateur local et d'un accès physique ?

– Branchez une souris Razer (ou le dongle)

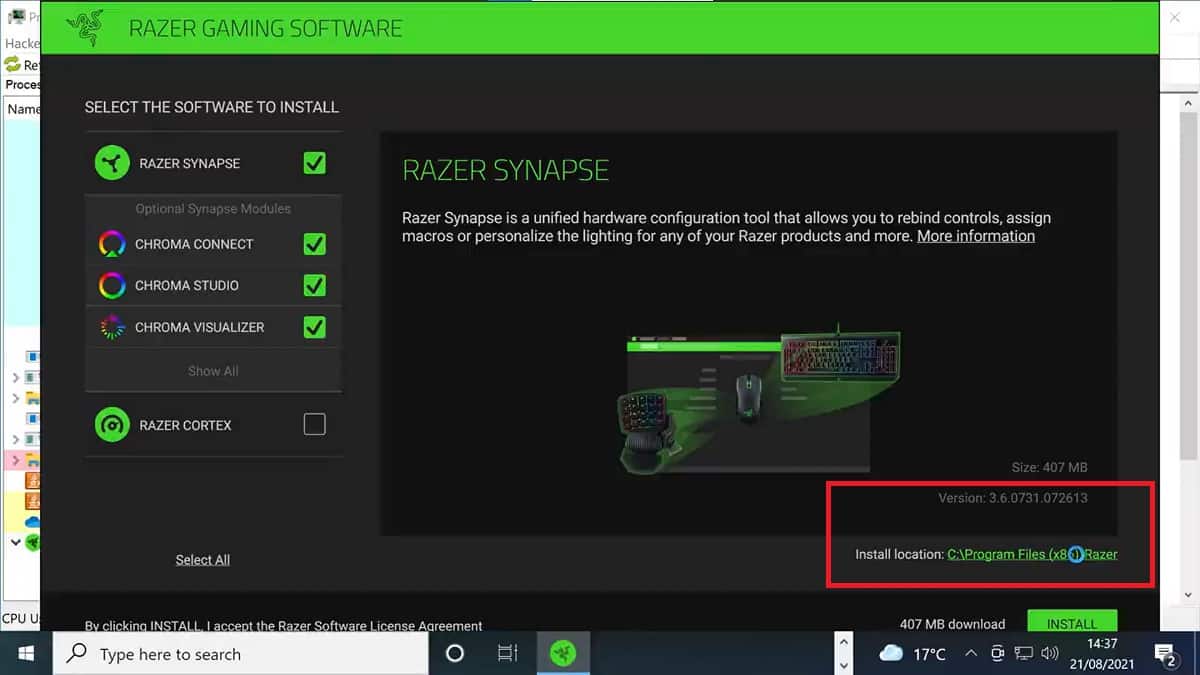

– Windows Update téléchargera et exécutera RazerInstaller en tant que SYSTEM

– Abusez de l'explorateur élevé pour ouvrir Powershell avec Maj + clic droitJ'ai essayé de contacter @Razer, mais pas de réponses. Alors voici un cadeau pic.twitter.com/xDkl87RCmz

— ?j?o?n?h?a?t? (@j0nh4t) 21 août 2021

Le problème est que Windows Update télécharge et exécute RazerInstaller en tant que système, et que le programme d'installation offre aux utilisateurs la possibilité d'ouvrir une fenêtre Explorer pour choisir où installer les pilotes.

À partir de là, il suffit d'un clic droit pour ouvrir un terminal Powershell avec les privilèges système, et le pirate peut faire ce qu'il veut.

De plus, si l'utilisateur passe par le processus d'installation et définit le répertoire de sauvegarde sur un chemin contrôlable par l'utilisateur comme Desktop, le programme d'installation y enregistre un binaire de service qui peut être piraté pour la persistance et qui est exécuté avant la connexion de l'utilisateur au démarrage.

Les attaquants n'ont même pas besoin d'une vraie souris Razer, car l'ID USB peut être facilement usurpé.

Jonhat dit qu'il a tenté de contacter Razer mais qu'il n'a pas réussi, et a donc libéré la vulnérabilité. Nous supposons que Microsoft ira un peu plus vite et supprimera bientôt le pilote de Windows Update, bien qu'il n'y ait aucune garantie car cela laisserait les utilisateurs de matériel Razer sans un moyen facile d'accéder au pilote.

Voir la vidéo en pleine qualité ci-dessous. L'attaque est bien sûr plus simple qu'il n'y paraît, car une grande partie de la vidéo montre aux observateurs que l'utilisateur est en effet un utilisateur standard et que Windows est entièrement corrigé :

https://streamable.com/q2dsji