Le nouvel outil de Microsoft permet aux équipes de sécurité des entreprises de lancer une simulation de campagne contre les ransomwares

2 minute. lis

Publié le

Lisez notre page de divulgation pour savoir comment vous pouvez aider MSPoweruser à soutenir l'équipe éditoriale Plus d'informations

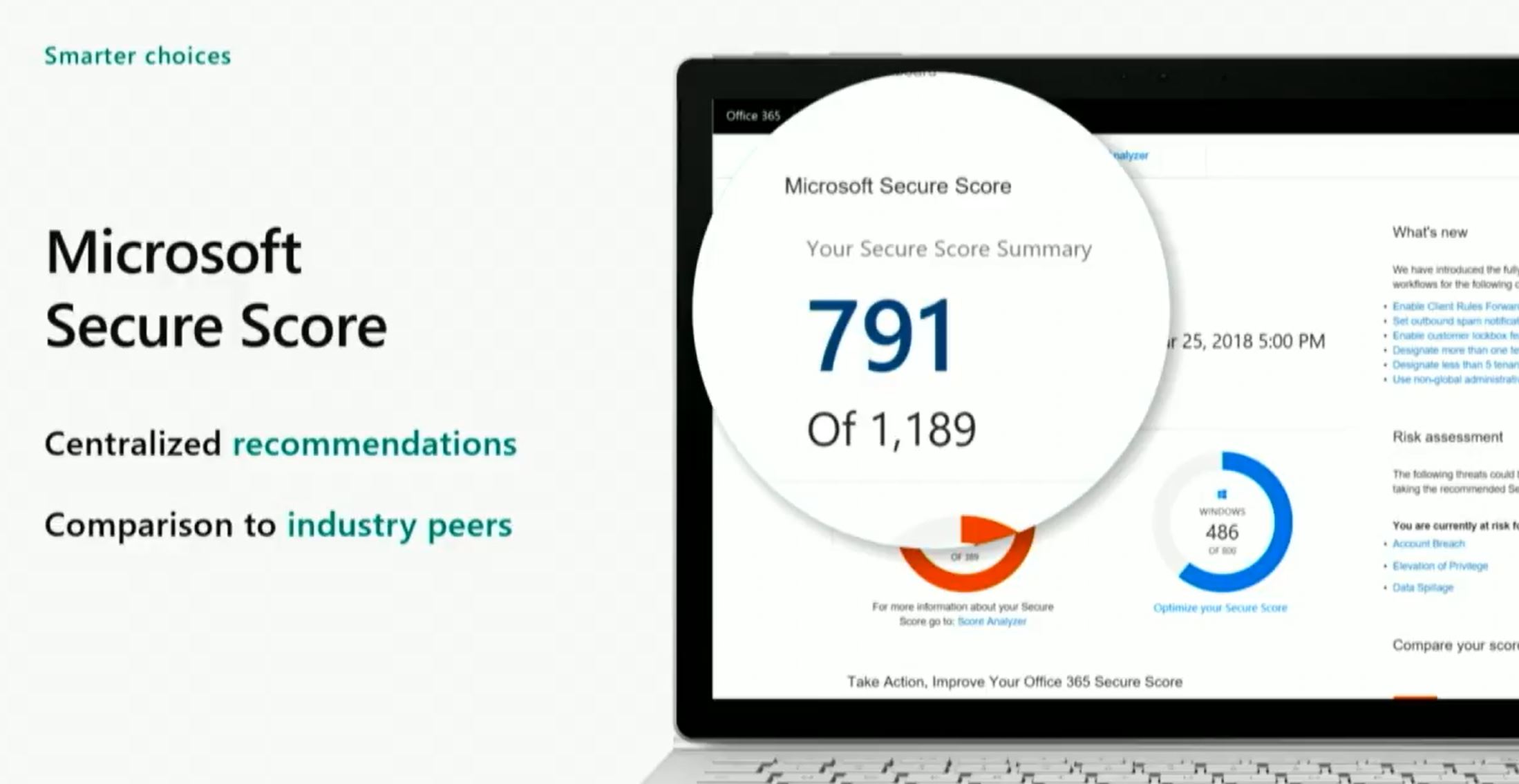

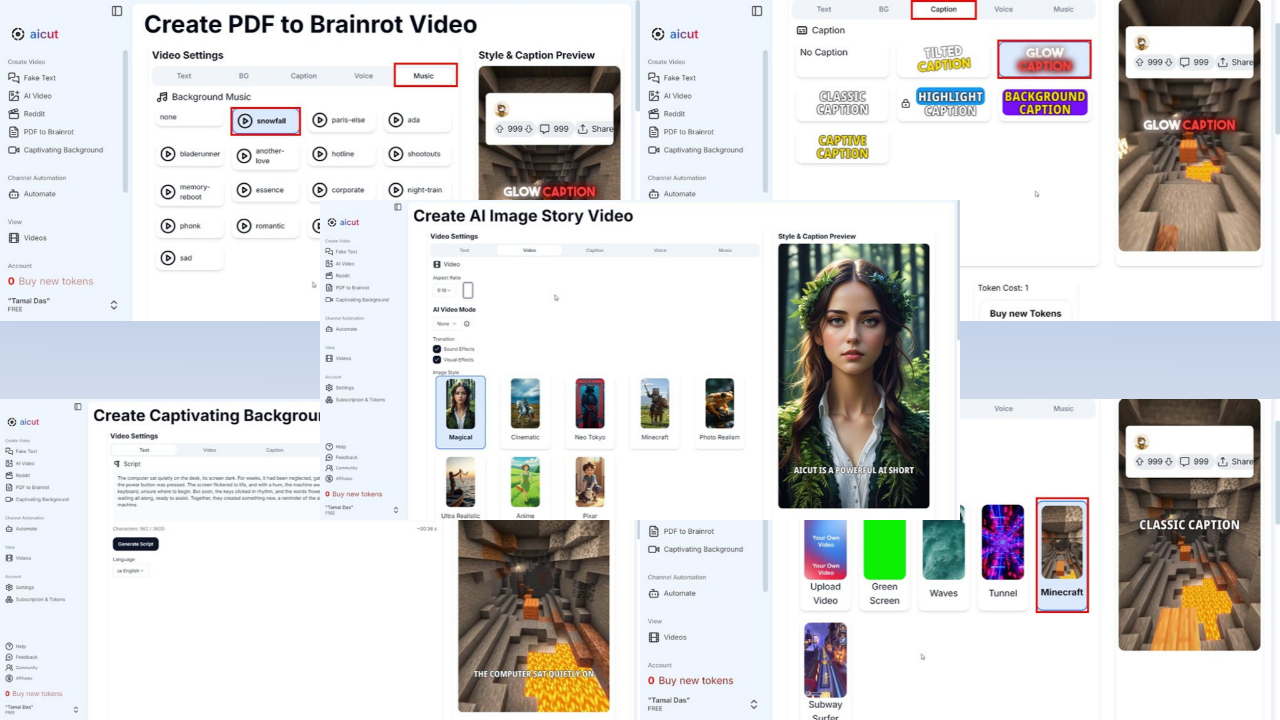

Microsoft a publié aujourd'hui deux nouveaux outils pour aider les professionnels de l'informatique à simplifier la gestion de la sécurité dans leurs entreprises. Le premier outil s'appelle Microsoft Secure Score, qui aidera les organisations à déterminer les contrôles à activer pour aider à protéger les utilisateurs, les données et les appareils. Cela permettra également aux organisations de comparer leur score avec des profils similaires à l'aide de l'apprentissage automatique intégré.

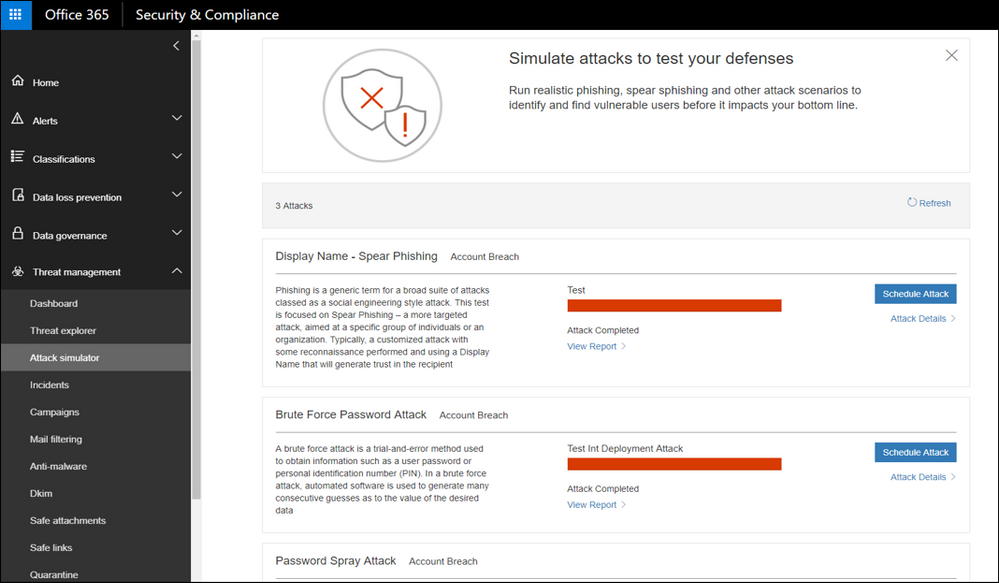

Le deuxième outil s'appelle Simulateur d'attaque qui permettra aux équipes de sécurité des entreprises d'exécuter des attaques simulées, y compris des simulations de ransomware et des campagnes de phishing. Cela les aidera à apprendre les réponses de leurs employés et à régler les paramètres de sécurité en conséquence. Ils peuvent exécuter les attaques suivantes pour le moment.

- Nom d'affichage Spear Phishing Attack: Le phishing est le terme générique désignant les attaques d'ingénierie sociale conçues pour récolter des informations d'identification ou des informations personnellement identifiables (PII). Le spear phishing est un sous-ensemble de ce type d'attaque qui est ciblé, souvent destiné à un groupe, un individu ou une organisation spécifique. Ces attaques sont personnalisées et ont tendance à tirer parti d'un nom d'expéditeur qui génère la confiance avec le destinataire.

- Attaque par pulvérisation de mot de passe : Pour empêcher les mauvais acteurs de deviner constamment les mots de passe des comptes d'utilisateurs, il existe souvent des politiques de verrouillage des comptes. Par exemple, un compte se verrouille après qu'un certain nombre de mauvais mots de passe aient été devinés pour un utilisateur. Cependant, si vous deviez prendre un seul mot de passe et l'essayer sur chaque compte d'une organisation, cela ne déclencherait aucun verrouillage. L'attaque par pulvérisation de mot de passe exploite les mots de passe couramment utilisés et cible de nombreux comptes dans une organisation dans l'espoir que l'un des titulaires du compte utilise un mot de passe commun qui permet à un pirate d'entrer dans le compte et d'en prendre le contrôle. À partir de ce compte compromis, un pirate peut lancer d'autres attaques en usurpant l'identité du titulaire du compte.

- Attaque par mot de passe par force brute : Ce type d'attaque consiste en un pirate essayant de nombreux mots de passe ou phrases secrètes dans l'espoir de deviner correctement. L'attaquant vérifie systématiquement tous les mots de passe et phrases secrètes possibles jusqu'à ce que le bon soit trouvé.

En savoir plus sur ce nouvel outil Attack Simulator ici.

Forum des utilisateurs

Messages 0