Les pirates ont trompé Meta et Apple en envoyant de fausses demandes d'urgence et ont acquis des données client

4 minute. lis

Publié le

Lisez notre page de divulgation pour savoir comment vous pouvez aider MSPoweruser à soutenir l'équipe éditoriale En savoir plus

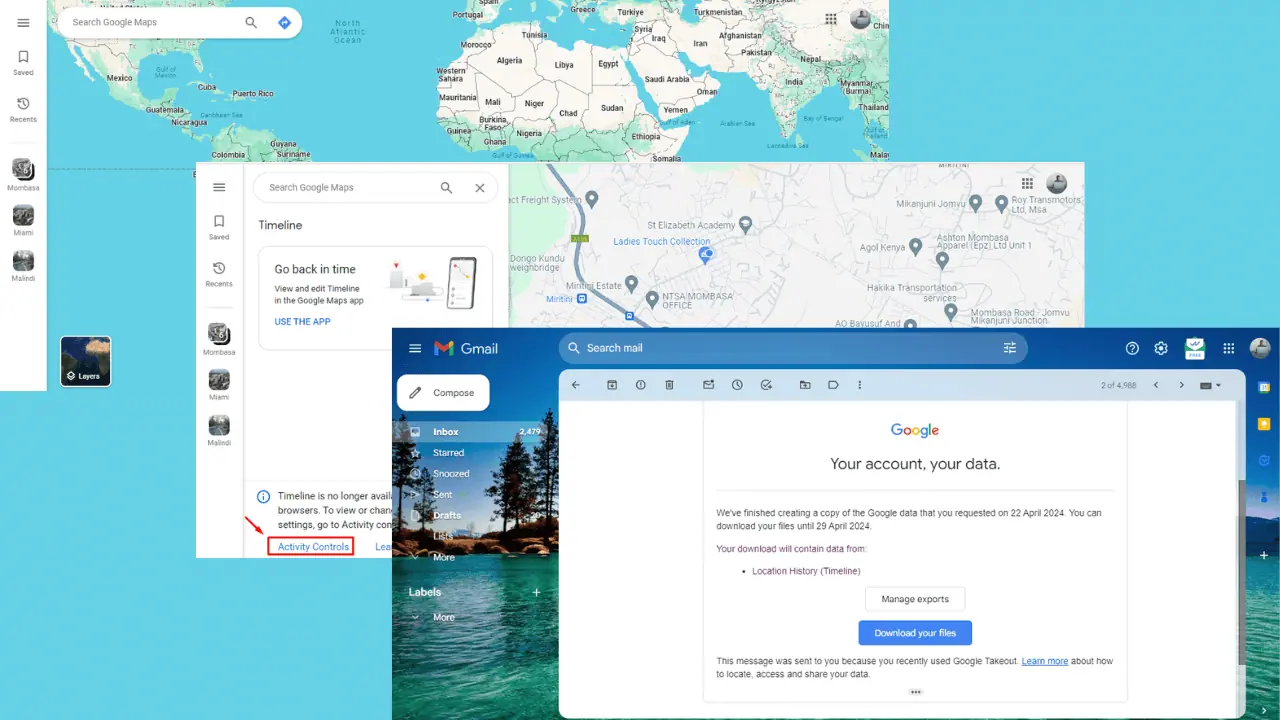

Les cybercriminels deviennent de nos jours plus agressifs et rusés que même les grandes entreprises technologiques tombent dans leurs pièges. Deux des entreprises qui ont connu de tels crimes sont Apple ainsi que Meta, comme l'ont dit les trois personnes bien informées qui Bloomberg parlé à. Selon eux, les entreprises technologiques ont fourni des données aux cybercriminels qui ont falsifié des demandes légales en 2021.

L'adresse, le numéro de téléphone et l'adresse IP du client sont quelques-uns des détails qui ont été partagés par les entreprises après avoir reçu des demandes de données d'urgence frauduleuses. Les responsables de l'application des lois leur demandent généralement de les utiliser pour résoudre les affaires qu'ils traitent. Lors de la présentation de la demande, celle-ci est accompagnée d'un mandat de perquisition ou d'une assignation à comparaître, mais dans le cas de "demandes de données d'urgence", de telles exigences ne sont pas nécessaires car la demande peut concerner une question urgente comme des cas mettant la vie en danger.

"En cas d'urgence, les forces de l'ordre peuvent soumettre des demandes sans procédure judiciaire", indique Meta sur son site Web. "En fonction des circonstances, nous pouvons divulguer volontairement des informations aux forces de l'ordre lorsque nous avons une raison de bonne foi de croire que l'affaire implique un risque imminent de blessure physique grave ou de mort."

Avec cela, les sources ont déclaré qu'Apple et Meta avaient publié les données pour se conformer à la demande d'urgence. Meta a indiqué avoir reçu un total de 21,700 2021 demandes d'urgence de janvier à juin 77 dans le monde, auxquelles il a répondu à 29 % d'entre elles. Pendant ce temps, Apple a déclaré avoir été contacté par 1,162 pays totalisant 93 XNUMX demandes d'urgence, XNUMX % des demandes ayant été accordées. Snap Inc. a également reçu une demande, bien qu'il ne soit pas clair s'il y a répondu. Discord, d'autre part, a confirmé avoir également reçu une demande de données d'urgence qu'il a ensuite autorisée.

"Nous vérifions ces demandes en vérifiant qu'elles proviennent d'une source authentique, et nous l'avons fait dans ce cas", a déclaré Discord. "Alors que notre processus de vérification a confirmé que le compte des forces de l'ordre lui-même était légitime, nous avons appris plus tard qu'il avait été compromis par un acteur malveillant. Depuis, nous avons mené une enquête sur cette activité illégale et informé les forces de l'ordre de la compte de messagerie compromis. »

De l'autre côté de la médaille, Apple a des directives claires pour traiter la demande. Ça lit:

"Si un gouvernement ou un organisme d'application de la loi recherche des données client en réponse à une demande d'informations d'urgence sur le gouvernement et l'application de la loi, un superviseur du gouvernement ou de l'agent d'application de la loi qui a soumis la demande d'information d'urgence sur le gouvernement et l'application de la loi peut être contacté et invité à confirmer à Apple que la demande d'urgence était légitime.

Il n'a pas été mentionné si les directives ont été respectées lors de la conformité aux demandes d'urgence falsifiées.

La déclaration de Meta reflète la même idée :

"Nous examinons chaque demande de données pour en vérifier la suffisance légale et utilisons des systèmes et des processus avancés pour valider les demandes des forces de l'ordre et détecter les abus", a déclaré Andy Stone, porte-parole de Meta. "Nous empêchons les comptes compromis connus de faire des demandes et travaillons avec les forces de l'ordre pour répondre aux incidents impliquant des demandes présumées frauduleuses, comme nous l'avons fait dans ce cas."

Selon les personnes qui ont détaillé l'affaire à Bloomberg, les personnes derrière l'affaire pourraient probablement être des adolescents des États-Unis et du Royaume-Uni, l'un d'entre eux étant soupçonné d'être le cerveau derrière le groupe de cybercriminalité. Lapsus $. Pourtant, en général, les mauvais acteurs responsables du crime seraient liés au groupe appelé "Recursion Team" qui n'est plus actif, bien que ses membres commettent toujours les crimes sous des noms différents.

L'intrigue du crime commence par pénétrer dans les domaines de messagerie des forces de l'ordre à l'échelle mondiale. De là, les criminels trouveront un modèle de demande légale, qu'ils utiliseront plus tard. En utilisant le format trouvé, les mauvais acteurs falsifieront des signatures et même créeront des noms pour rendre la lettre crédible. Cependant, les personnes qui ont divulgué les informations ont rapporté un détail qui semble plus dérangeant que le problème abordé : les informations de connexion de ces domaines sont vendues dans les boutiques souterraines du dark web avec tous les cookies et métadonnées nécessaires.